漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-089147

漏洞标题:华云数据主论坛getshell漏洞(目测已被博彩)

相关厂商:华云数据技术服务有限公司

漏洞作者: 风之传说

提交时间:2014-12-29 11:22

修复时间:2015-01-03 11:28

公开时间:2015-01-03 11:28

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-29: 细节已通知厂商并且等待厂商处理中

2015-01-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

华云数据主论坛已被黑客入侵,目前已经添加了暗链接,并且已被挂上了赌博链接。请及时修复。

详细说明:

直接打开 http://bbs.chinac.com/

页面并没有什么变化。。我们百度下:

可以看到,显示的是赌博的一些信息。然后打开这个链接。跳转到了如下链接:

再来看看谷歌:

Dz能getshell的漏洞不多,一看此站就是批量的漏洞被拿下的。。

我们访问:

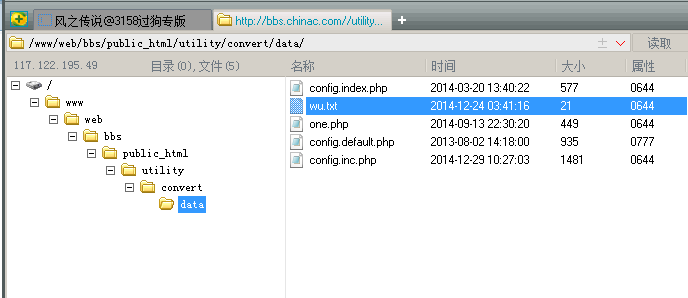

再结合此dz插件漏洞,成功搞定webshell.:

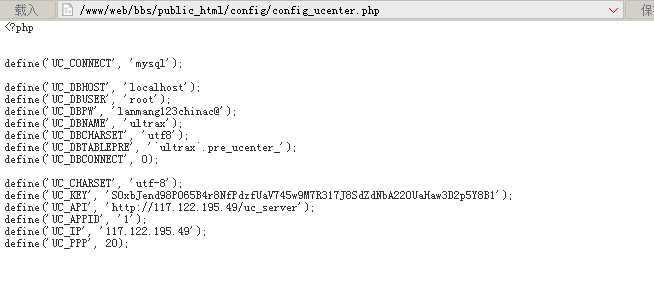

再看看配置,是不是你们的:

漏洞证明:

如上

修复方案:

dz的插件漏洞,可以去dz去找找修补方法。

版权声明:转载请注明来源 风之传说@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-03 11:28

厂商回复:

最新状态:

2015-01-04:您好!之前有相同漏洞已在处理。忘记确认此漏洞。实在抱歉