漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086750

漏洞标题:江苏东台农商银行Getshell

相关厂商:jsdtrcb.com

漏洞作者: lo0o

提交时间:2014-12-11 08:56

修复时间:2014-12-16 08:58

公开时间:2014-12-16 08:58

漏洞类型:命令执行

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-11: 细节已通知厂商并且等待厂商处理中

2014-12-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

江苏东台农商银行ewebeditor配置不当,可登录后台上传webshell。

详细说明:

江苏东台农商银行网址:http://www.jsdtrcb.com/

ewebeditor后台数据库可以直接下载

http://www.jsdtrcb.com/manage/editor/db/ewebeditor.mdb

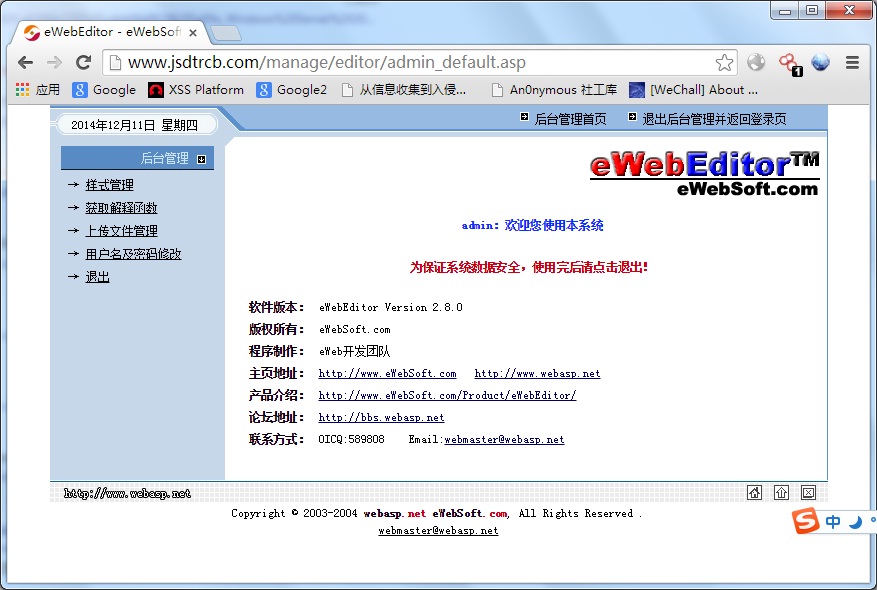

获取用户名密码后登录,

可以看到是2.8.0版本。

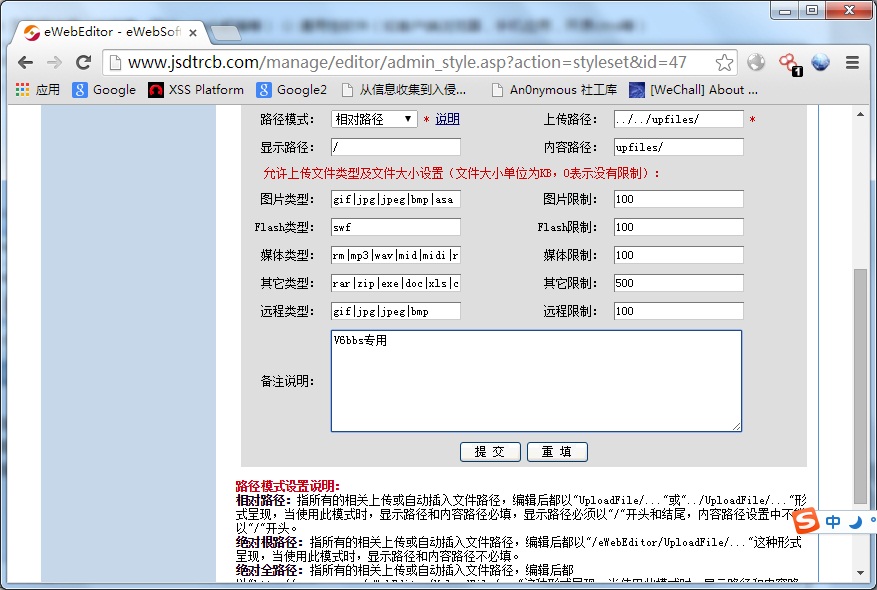

添加图片类asa格式上传权限,

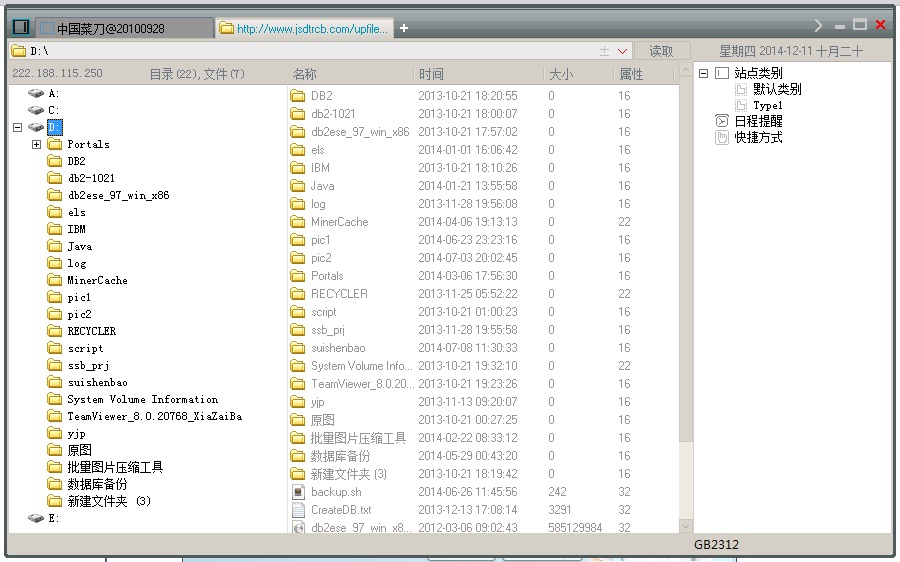

然后通过预览上传webshell。

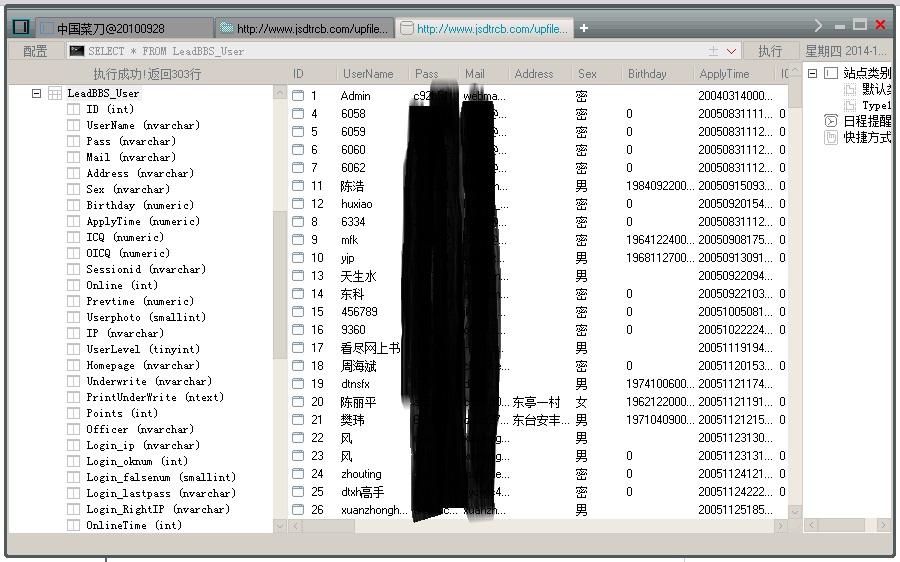

可以通过该漏洞修改主页,修改网银链接到钓鱼网站,进行诈骗活动。

可以获取该网站数据库信息,撞库攻击获取东台农商行内部员工邮箱权限,做的事情可以大多,如可以更改该员工支付宝密码登录,使用该用户邮箱进行银行内部员工社工等。

漏洞证明:

修复方案:

你们比我懂。

版权声明:转载请注明来源 lo0o@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-16 08:58

厂商回复:

最新状态:

暂无