漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085609

漏洞标题:支付宝另类SQl注入之聊天注射

相关厂商:支付宝

漏洞作者: 残废

提交时间:2014-12-02 20:11

修复时间:2014-12-03 11:17

公开时间:2014-12-03 11:17

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-02: 细节已通知厂商并且等待厂商处理中

2014-12-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

另类的SQL注入

问题是出现在聊天上的 机器人是匹配用户输入字符进行数据库查询

这一输入 一输出 就出现了问题

广告位 :[email protected] 求个工作带走!

详细说明:

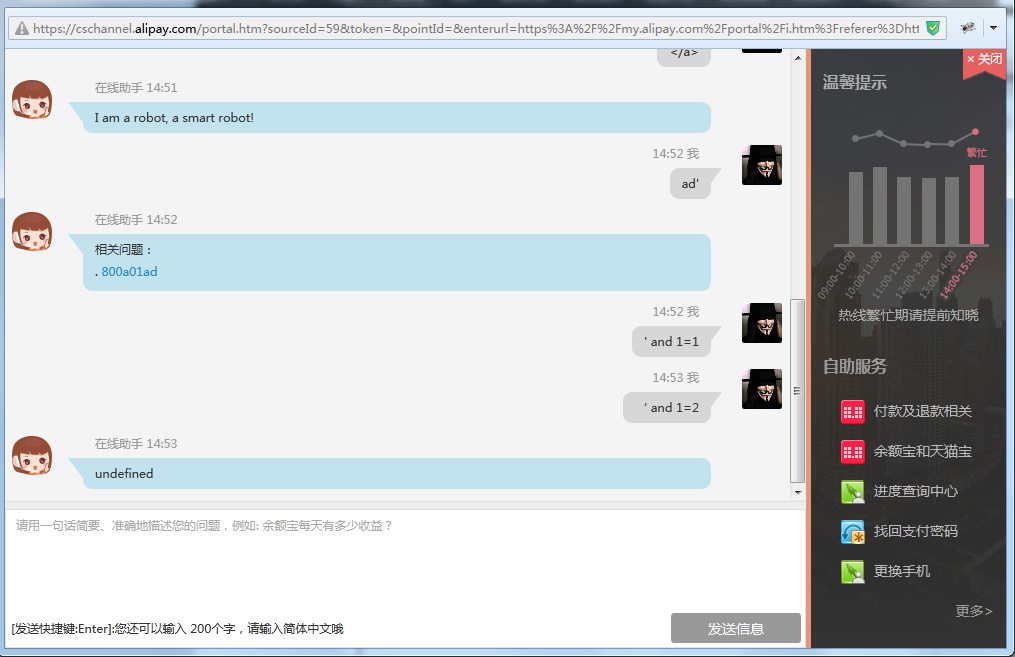

首先打开机器人聊天

因为机器人是匹配用户输入字符进行数据库查询

猜测环节如下

1)所以输入' or 1=1

数据库语句正常执行并无任何返回值

2)但是如数' or 1=2

遇见错误会进行报错

3)所以输入 ' or 1=1

数据库顺利执行 不进行返回

4)输入' or 1=2

数据库返回错误

漏洞证明:

修复方案:

过滤用户输入字符 加强waf

版权声明:转载请注明来源 残废@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-03 11:17

厂商回复:

经过确认此问题非安全漏洞,由于页面展示回答内容不准确导致,后面将对此进行优化,感谢您对支付宝安全的关注。

最新状态:

暂无