漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082366

漏洞标题:淘宝某接口通过文件上传可盗取用户cookies信息

相关厂商:淘宝网

漏洞作者: 路人甲

提交时间:2014-11-07 16:44

修复时间:2014-12-22 16:46

公开时间:2014-12-22 16:46

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-07: 细节已通知厂商并且等待厂商处理中

2014-11-10: 厂商已经确认,细节仅向厂商公开

2014-11-20: 细节向核心白帽子及相关领域专家公开

2014-11-30: 细节向普通白帽子公开

2014-12-10: 细节向实习白帽子公开

2014-12-22: 细节向公众公开

简要描述:

通过一个上传接口可以上传任意文件,可盗取用户cookies。

详细说明:

该漏洞存在手机旺信发送图片的上传接口中,由于没有限制上传文件类型,虽然JSP等脚本文件不能执行,但可以上传HTML文件,可执行JS代码,进而可以盗取用户cookies等敏感信息!

上传接口:

POST /ul HTTP/1.1

Connection: Keep-Alive

Content-Type: multipart/form-data; boundary=2344fcfd9fe0468182661bae96c90690

Accept-Charset: utf-8

Content-Range: bytes 0-20459/21262

User-Agent: Dalvik/1.6.0 (Linux; U; Android 4.0.2; sdk Build/ICS_MR0)

Host: slice.wangxin.taobao.com

Accept-Encoding: gzip

Content-Length: 21584

存在漏洞的地方:

{"height":480,"to_id":"cnhhupanXXX","from_id":"cnhhupanXXXX","width":640,"msg_type":0,"msg_id":6269103436953812994,"type":1,"suffix":"jpg","size":21262}

suffix 就是上传文件类型,可修改文件类型。

经测试可以上传html文件,可执行JS代码,利用未深入,应该利用的地方很多。

比如盗取用户cookies 制作钓鱼页面,装逼传个黑页上去说淘宝被我黑了,对于淘宝负面影响也不小。

漏洞证明:

写了个上传测试程序

http://yunpan.cn/csIwcLgPSLWPm (提取码:f15a)

下面两个是我自己上传后的链接:

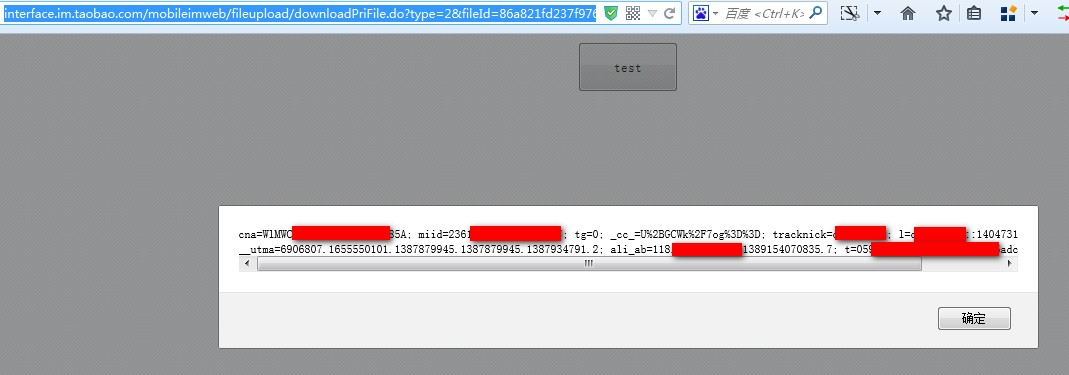

http://interface.im.taobao.com/mobileimweb/fileupload/downloadPriFile.do?type=2&fileId=86a821fd237f976a17a55fb463cb183d.html&suffix=html&width=78&height=26&mediaSize=220

http://interface.im.taobao.com/mobileimweb/fileupload/downloadPriFile.do?type=2&fileId=17cc4eedab872ff5a26c19df3010d078.html&suffix=html&width=78&height=26&mediaSize=250

一个是测试弹出用户cookies信息的 一个是装逼涂鸦的页面。

修复方案:

限制上传文件类型

对用户上传的文件进行检测

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-11-10 09:52

厂商回复:

感谢你对我们的支持与关注,该问题我们正在修复~

最新状态:

暂无