漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-078953

漏洞标题:中国银行多处缺陷漏洞打包(平衡权限以及修改他人密码风险)

相关厂商:中国银行

漏洞作者: xfkxfk

提交时间:2014-10-11 11:41

修复时间:2014-11-25 11:42

公开时间:2014-11-25 11:42

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-11: 细节已通知厂商并且等待厂商处理中

2014-10-11: 厂商已经确认,细节仅向厂商公开

2014-10-21: 细节向核心白帽子及相关领域专家公开

2014-10-31: 细节向普通白帽子公开

2014-11-10: 细节向实习白帽子公开

2014-11-25: 细节向公众公开

简要描述:

中国银行多处缺陷漏洞打包,简单的测试了下,没有深入,证明即可

详细说明:

中国银行多处缺陷漏洞打包,简单的测试了下,没有深入,证明即可

平衡权限+信息泄露:

在用户中心——通知中心

访问我的信息:https://open.boc.cn/grouppm/item/23132

修改后面的数字id即可查看所有用户的信息,并且导致用户名,手机,email等信息泄露

获取的用户电话和邮箱可用来进行其他的攻击

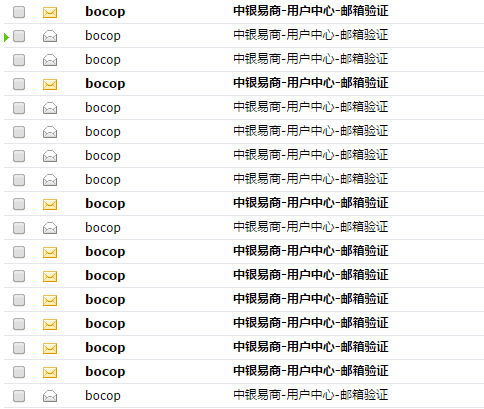

设计缺陷:邮件炸弹及短信炸弹

在注册和找回密码两个地方

需要验证码,此时发送邮件和短息没有次数限制

可以无限发送,导致邮件炸弹及短信炸弹

应该算不上什么漏

但是通过越权查看信息,得到用户的手机和邮箱

若被恶意利用,还是还是会影响用户体验和业务的

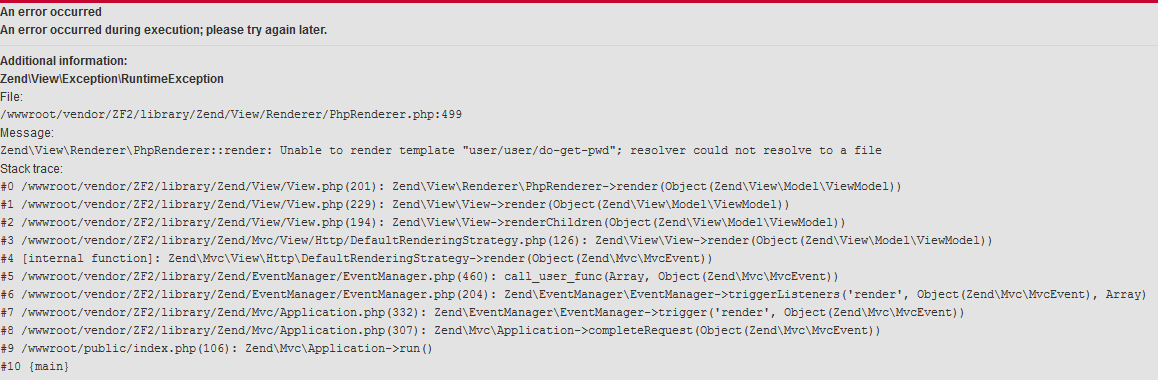

系统绝对路径泄露:

存在密码重置威胁:

http://open.boc.cn/user/doGetPwd?new_password=85bf5831e593431e882887e077400b7f&cfm_password=85bf5831e593431e882887e077400b7f&randomid=&randomen=&randomnn=&randomold=&enctyp=1&code=YToyOntzOjM6InVpZCI7czoxNzoiMjc1NDM3MTMxN0BxcS5jb20iO3M6NToidmNvZGUiO3M6NjoiMTM0MDc2Ijt9&sid=0.45036256207507386

主要是这里的code

code=YToyOntzOjM6InVpZCI7czoxNzoiMjc1NDM3MTMxN0BxcS5jb20iO3M6NToidmNvZGUiO3M6NjoiMTM0MDc2Ijt9

base64解码后:

code=a:2:{s:3:"uid";s:17:"27*******@qq.com";s:5:"vcode";s:6:"134076";}

只要这里的email和vcode对应就可重置密码

但是这里的验证码进行了30分钟时间限制,没有进行绕过尝试

虽然是30分钟但是还是存在缺陷的吧,况且还是6为纯数字。。。

漏洞证明:

键详细说明

修复方案:

太多了,小问题,速度修复就行

版权声明:转载请注明来源 xfkxfk@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-10-11 19:27

厂商回复:

非常感谢漏洞作者的发现,我们将尽快修补。

最新状态:

暂无