漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-076055

漏洞标题:益盟操盘手分站目录历遍导致分站脱裤主站MSSQL注入

相关厂商:益盟操盘手

漏洞作者: 子非海绵宝宝

提交时间:2014-09-15 12:27

修复时间:2014-10-30 12:30

公开时间:2014-10-30 12:30

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-10-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

炒股票的朋友让我写个股票的计算脚本无意间发现的....

漏洞缘起于一个目录历遍漏洞,导致了分站mysql数据库泄漏,微信劫持,主页挂马,主站后台MSSQL注入点等....危害不小

详细说明:

本来想帮朋友写个读取某只股票的一些信息作为脚本计算的参数的,对整站IP端进行的一次扫描.

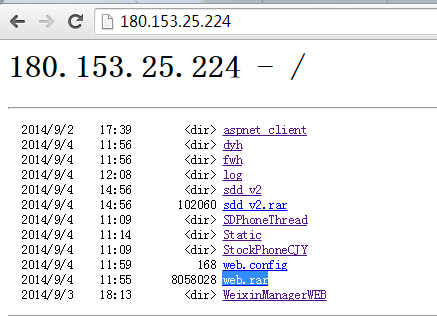

扫描的过程中发现IP地址:180.153.25.224 直接80端口访问发现是直接的一个目录历遍

这个是个人为的运维不当 没有关闭目录历遍造成的.

然后开始翻找目录 发现后台 http://180.153.25.224/WeixinManagerWEB/Account/Login.aspx

但是由于存在目录历遍 所以开始翻找越权页面

找到了一些可以越权并且有危害的地方

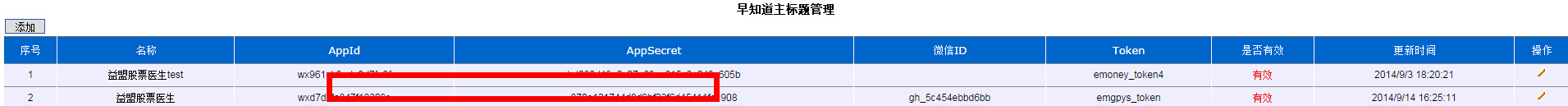

这个应该是微信发布的一个平台,泄漏的微信AppId AppSecret Token等

继续添加添加后有个上传二维码没有做过滤 但是会重新命名 并且命名不可控 所以放弃...(本人新手 估计还是有大牛可以通过IIS7.5的畸形解析拿shell 这里我就不拿了)

其他的一些越权包括咨询更新添加 早知道的主题添加等

可以对用户实行批量的钓鱼

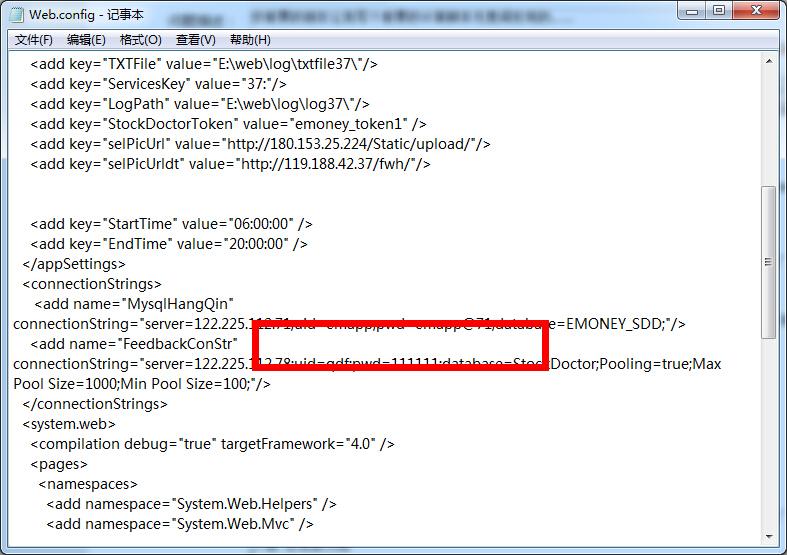

继续无进展 回到主目录继续翻找 发现关键文件Web.config

但是可惜删掉了 继续找

发现备份文件...web.rar

下载 发现新大陆

进MYSQL看了下 有点小失望 这个数据库并不是主数据库 应该是信息发布用的数据库什么的 具体不是很了解 但是也包涵了一些敏感信息

具体信息我就不截图了 证明下就可以了

难道就这样结束了?

回头想了想不甘心 就再翻了下后台 因为既然存在越权 那么肯定对网站后台安全不是很重视 那就找找有没有什么注入点

找了一会我发现 还是微信那块存在注入

http://180.153.25.224/WeixinManagerWEB/weixinUser/weixinUserAdd.aspx?id=1

数据库为MSSQL数据库

这里的数据可就全了

WinxinManager_Test

WinxinManager

EMoney_WeiXin_Test2

e_learn_new

EMoney_WeiXin_Test

EMoney_WeiXin_New

emlearn

DataTransfer_Sync

EMoney_Promotion

EMoney_TongJi

Emoney_IStock_Act

CloudStock

EMoney_Redirect

Emoney_IStock

Emoney_IStockPromotion

EMoney_Fuwu

e-learn

EMoney_Activity

simulate

Em_school

EMoney_WeiXin

EMoney_WebAPI

EMoney_RDZZQ

EMoney_ProductCenter

yicai

EMoney_Video

EMoney_QQCPS

Emoney_Pay

EMoney_News

EMoney_Web

EMoney_Monitor

DailyWeb

EMoney_SoftZX

ChinaCPS

webdb

transfer

emoney_streak

SDUser

ReportServerTempDB

ReportServer

msdb

model

tempdb

master

由于时间关系 (着急出去吃饭 - -!!! ) 我就没有注意去扫了 估计拿下主站shell应该是轻而易举的了

站点目标性用户较多 而且基于对网站的信任 可能有很多个人信息 如果泄漏 后果可能很严重

希望加强对运维的培训 一些小地方可能会造成大问题....

漏洞证明:

WinxinManager_Test

WinxinManager

EMoney_WeiXin_Test2

e_learn_new

EMoney_WeiXin_Test

EMoney_WeiXin_New

emlearn

DataTransfer_Sync

EMoney_Promotion

EMoney_TongJi

Emoney_IStock_Act

CloudStock

EMoney_Redirect

Emoney_IStock

Emoney_IStockPromotion

EMoney_Fuwu

e-learn

EMoney_Activity

simulate

Em_school

EMoney_WeiXin

EMoney_WebAPI

EMoney_RDZZQ

EMoney_ProductCenter

yicai

EMoney_Video

EMoney_QQCPS

Emoney_Pay

EMoney_News

EMoney_Web

EMoney_Monitor

DailyWeb

EMoney_SoftZX

ChinaCPS

webdb

transfer

emoney_streak

SDUser

ReportServerTempDB

ReportServer

msdb

model

tempdb

master

修复方案:

你们更专业

版权声明:转载请注明来源 子非海绵宝宝@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝