漏洞概要

关注数(24)

关注此漏洞

漏洞标题:易商互联企业建站系统通用SQL注射到后台getshell(影响大量企业站点)

漏洞作者: 魇

提交时间:2014-09-11 16:28

修复时间:2014-12-10 16:30

公开时间:2014-12-10 16:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2014-09-11: 细节已通知厂商并且等待厂商处理中

2014-09-16: 厂商已经确认,细节仅向厂商公开

2014-09-19: 细节向第三方安全合作伙伴开放

2014-11-10: 细节向核心白帽子及相关领域专家公开

2014-11-20: 细节向普通白帽子公开

2014-11-30: 细节向实习白帽子公开

2014-12-10: 细节向公众公开

简要描述:

一不小心发现的

详细说明:

前人漏洞: WooYun: 某建站系统存在SQL注入,影响企业网站数量巨大

厂商:易商互联

易商互联开发的企业级建站系统存在SQL注入,影响企业网站数量巨大 ,实实在在的影响上千家企业站,主要影响南方的各大企业站,这在厦门,乃至全国的建站公司来看都是不多见的

http://music.google.cn/search?newwindow=1&site=webhp&q=inurl%3Afuwu_list.asp%3Fid&btnG=Google+%E6%90%9C%E7%B4%A2

以下案例摘选自前人提交:

漏洞证明:

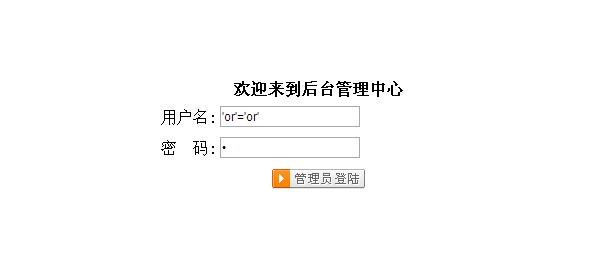

后台登录处存在注入,默认为*/admin

www.dgytblg.com/admin为例

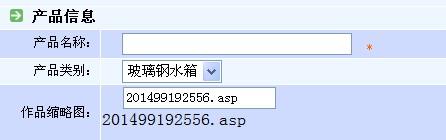

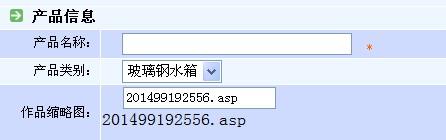

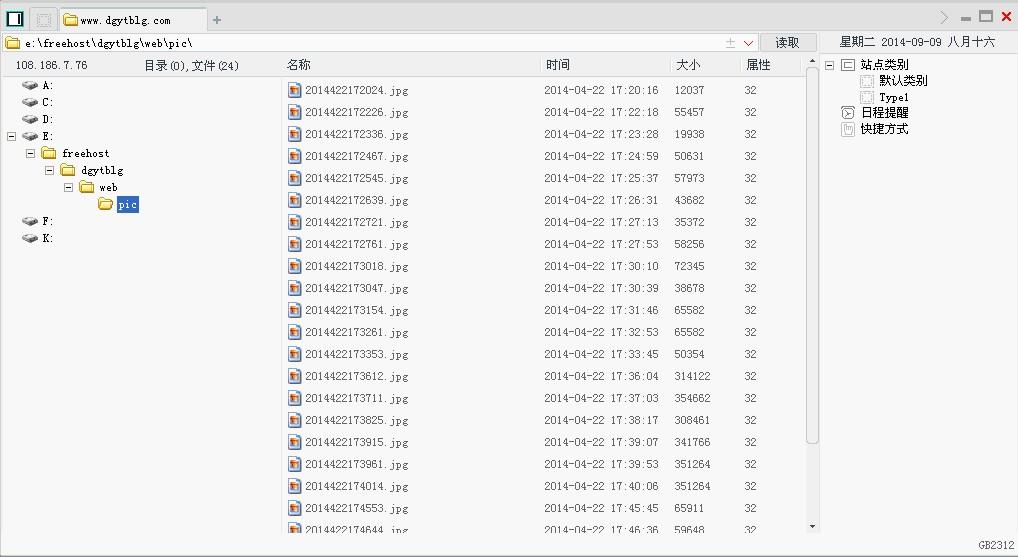

然后产品管理-添加产品-作品缩略图-浏览-上传

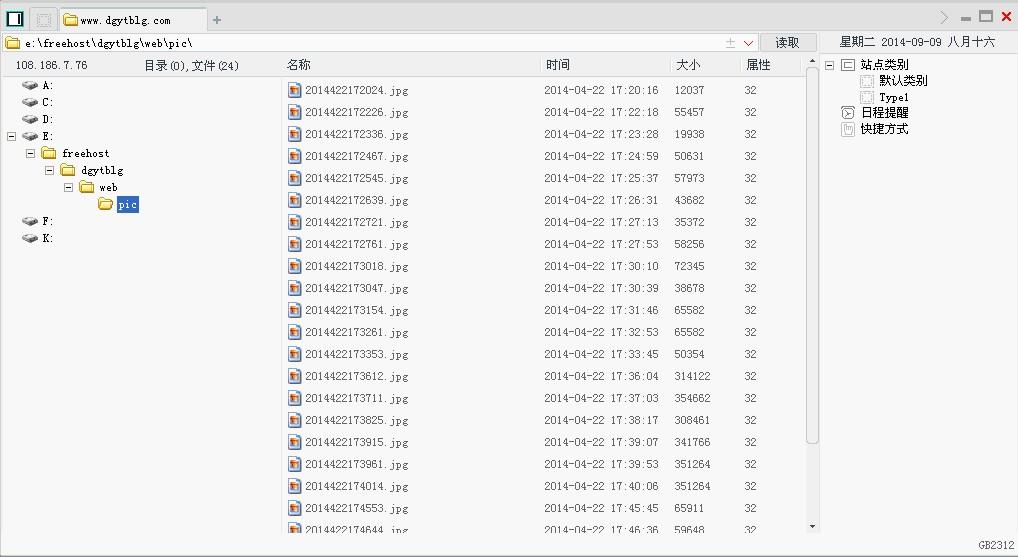

上传有限制,只允许上传jpg或gif文件,利用burp抓包拦截,将后缀修改为asp,保存后就可以看到上传到了pic目录

就这样吧,求前台..

修复方案:

版权声明:转载请注明来源 魇@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-09-16 09:21

厂商回复:

CNVD确认并复现所述漏洞情况,已经由CNVD通过公开联系渠道向软件生产厂商电话和邮件通报。

最新状态:

暂无