漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-075314

漏洞标题:网宿科技某系统strust2命令执行

相关厂商:网宿科技

漏洞作者: 路人甲

提交时间:2014-09-07 21:58

修复时间:2014-10-22 22:00

公开时间:2014-10-22 22:00

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-07: 细节已通知厂商并且等待厂商处理中

2014-09-07: 厂商已经确认,细节仅向厂商公开

2014-09-17: 细节向核心白帽子及相关领域专家公开

2014-09-27: 细节向普通白帽子公开

2014-10-07: 细节向实习白帽子公开

2014-10-22: 细节向公众公开

简要描述:

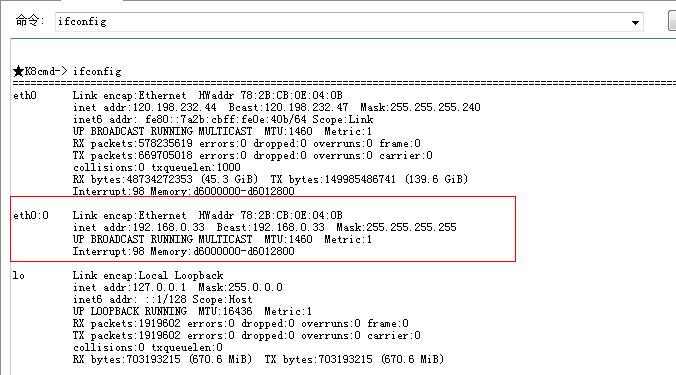

root的权限,双网卡。。。直接可进内网。。。

详细说明:

先通过http://xp.chinanetcenter.com/

然后:通过这个进入存在漏洞的网页,由于存在漏洞的网页没有域名。。。

好了,上重点

http://120.198.232.44:8090/smartdns/loginPortal.action

root权限。。。。接下来就没什么。。。。

看看内网!!

双网卡。。。有内网!!!!

还记得第一张图片不!!有OA,接下来可以通过端口转发出来,进行内网渗透咯!!

接下来就留给大家。。。

漏洞证明:

先通过http://xp.chinanetcenter.com/

然后:通过这个进入存在漏洞的网页,由于存在漏洞的网页没有域名。。。

好了,上重点

root权限。。。。接下来就没什么。。。。

看看内网!!

双网卡。。。有内网!!!!

还记得第一张图片不!!有OA,接下来可以通过端口转发出来,进行内网渗透咯!!

接下来就留给大家。。。

修复方案:

struts2 您懂的。。。

中秋节快乐!!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-09-07 22:31

厂商回复:

感谢关注,我们马上确认一下

最新状态:

2014-10-23:该系统为演示系统,漏洞来源apache strust2。该漏洞仅影响本机,不影响公司内网,包括办公区、OA、邮件系统等,在漏洞出现后,我们已经第一时间跟进做了处理。