漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-073104

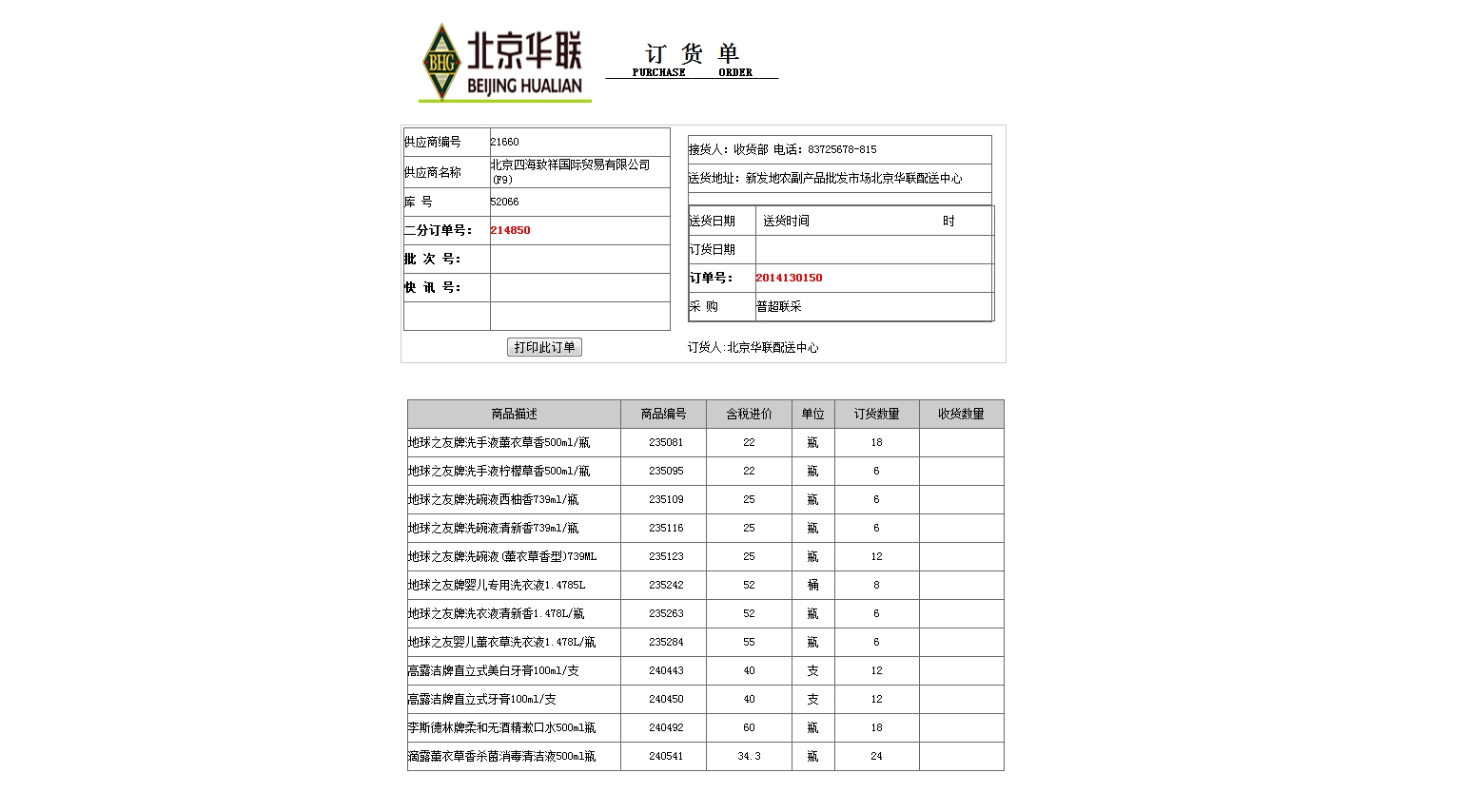

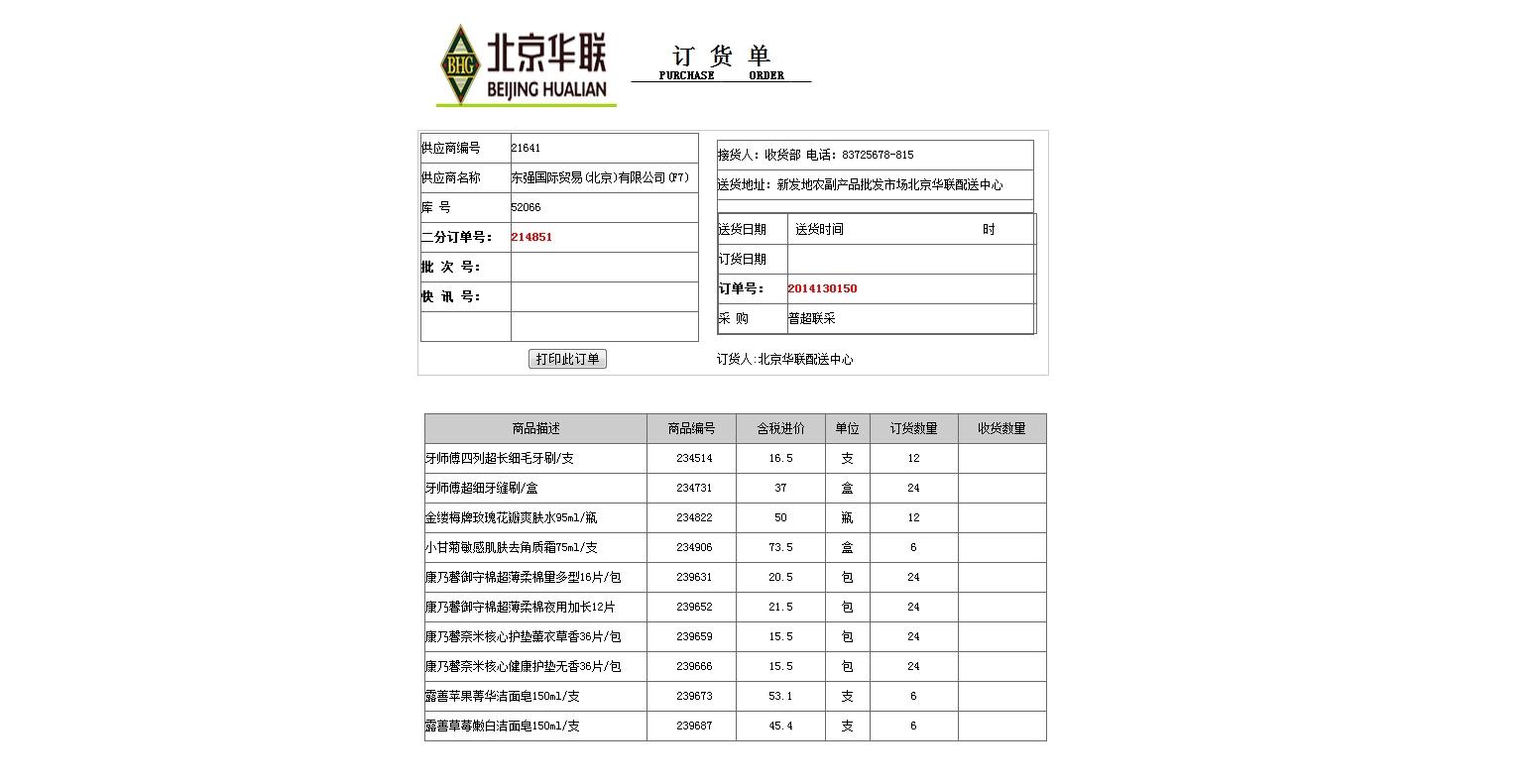

漏洞标题:北京华联集团配送订单系统敏感商业信息泄漏

相关厂商:beijing-hualian.com

漏洞作者: 路人甲

提交时间:2014-08-20 00:29

修复时间:2014-10-04 00:30

公开时间:2014-10-04 00:30

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-10-04: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

北京华联集团配送订单系统后台代码权限管理不严,致使敏感商业信息泄漏,可得到北京华联供应商代号及名称,同时可得到部分订单详细内容。

详细说明:

后台代码权限管理不严,发生问题的连接为:

http://ps.beijing-hualian.com/application/application/sxps/order_line_sb.asp?fsuppl_no=21639&fstoregeno=41001&fpsordno=2014130150&fordno=214850

其中fsuppl_no、fordno两个参数是分别用于提交北京华联供应商内部代码和订单编号,可以修改这两个参数可以得到不同的结果。

通过枚举可以得到所有北京华联供应商名称。

漏洞证明:

修复方案:

加强代码权限检查

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝