漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-071861

漏洞标题:网站安全狗IIS6.0解析webshell访问限制bypass

相关厂商:安全狗

漏洞作者: RedFree

提交时间:2014-08-11 14:02

修复时间:2014-09-25 14:04

公开时间:2014-09-25 14:04

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:13

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-11: 细节已通知厂商并且等待厂商处理中

2014-08-14: 厂商已经确认,细节仅向厂商公开

2014-08-24: 细节向核心白帽子及相关领域专家公开

2014-09-03: 细节向普通白帽子公开

2014-09-13: 细节向实习白帽子公开

2014-09-25: 细节向公众公开

简要描述:

安全应是一个完整的体系,如果在一个地方出现了缺陷,那么这个大厦将会崩塌。

在访问诸如:a.asp;.jpg/;a.asp;a.jpg/a.asp;a.jpg等IIS6.0解析shell的时候会被网站安全狗拦截,可以用一些猥琐的方法绕过其限制来执行上传的webshell。

详细说明:

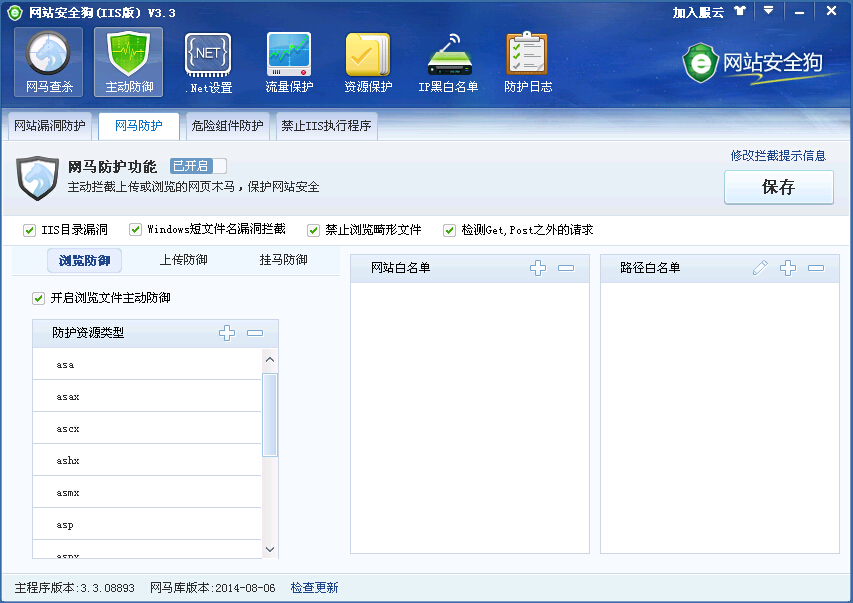

先来说明一下安全狗的功能:

1、上传a.asp;.jpg/;a.asp;a.jpg/a.asp;a.jpg等不会被拦截。

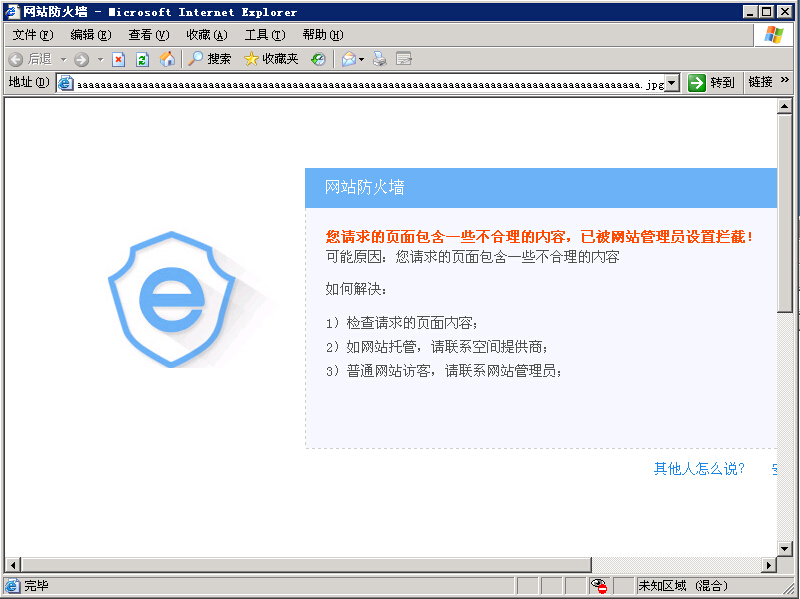

2、访问a.asp;.jpg/;a.asp;a.jpg/a.asp;a.jpg等会被拦截。

3、上传.asp/.asa/.cer/.cdx等文件会被拦截。

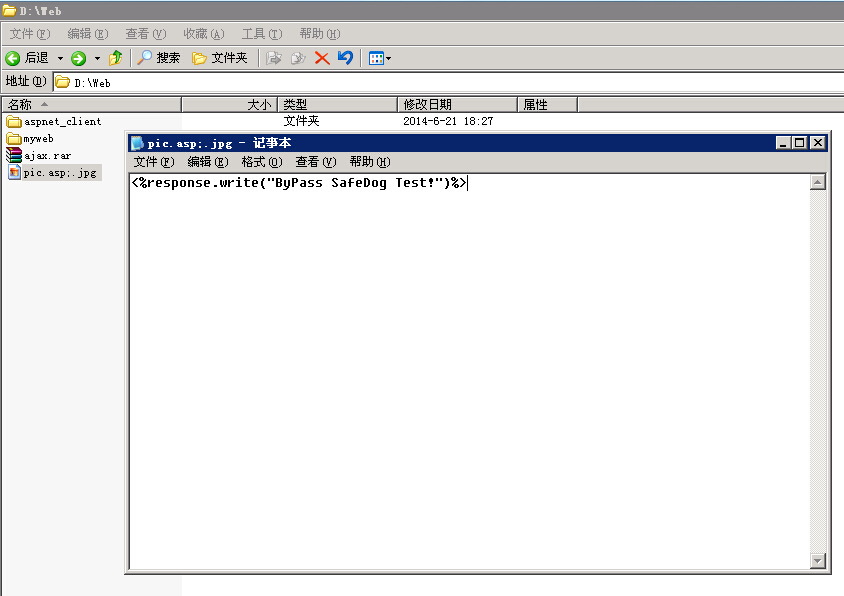

所以呢,直接上传webshell是不可能了,只能通过上传IIS解析shell来突破了。那么,就从文件名入手吧。

Windows 路径+文件夹名+文件名,不能超过260。

那就把文件名增加到极限试试:

访问:

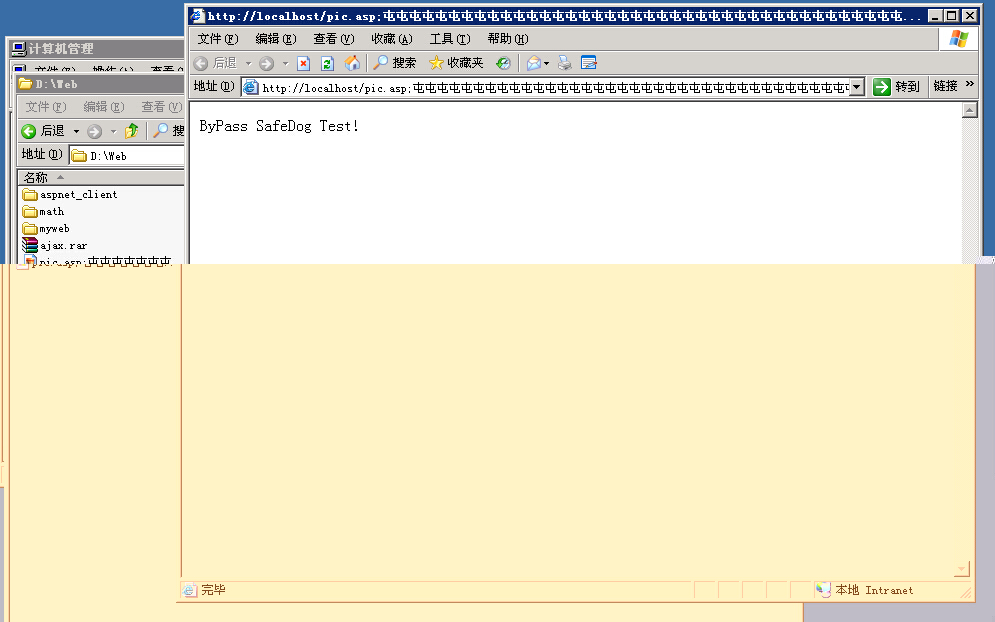

依然被拦截。

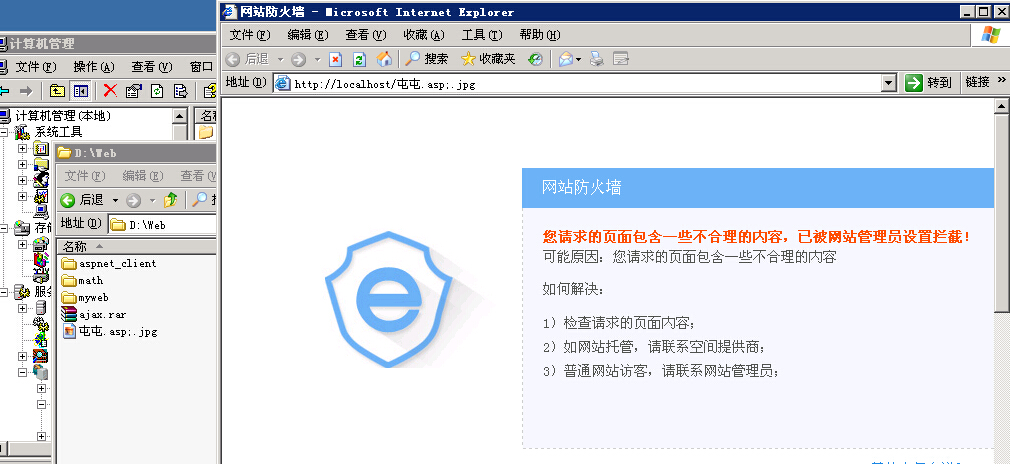

英文文件名无法突破,那来试一试中文吧。

还是被拦截。

把中文文件名增加到一定长度试试:

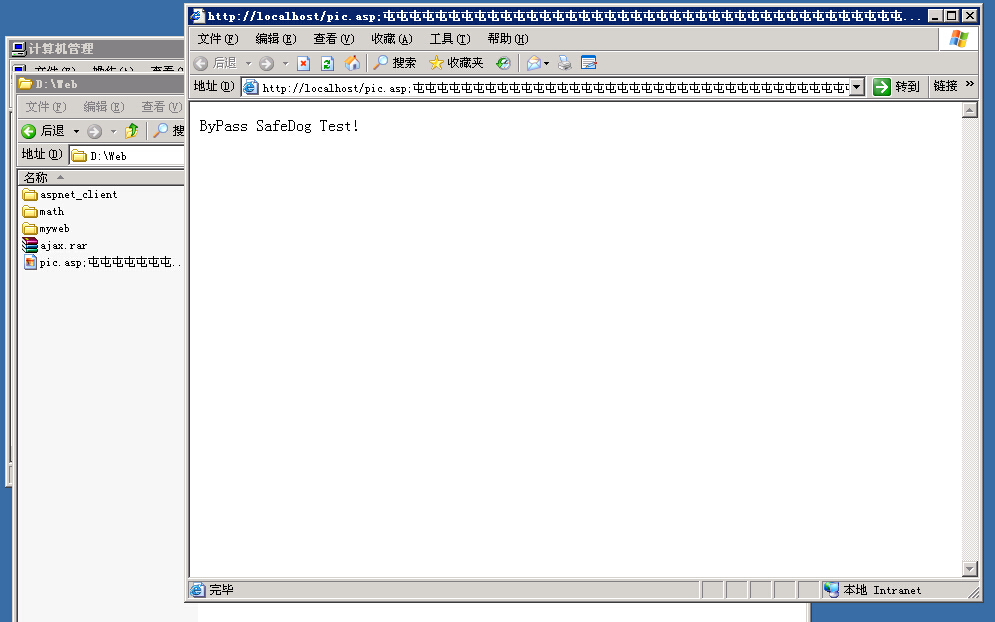

实际测试当长度超过260(中文算长度2)时,安全狗便失去了截断防御功能(中文放在前后都是可以的)……

中文长度当然不能无限大,因为IIS要求的URL长度是有限制的,超过便会报错。

漏洞证明:

修复方案:

请安全狗团队自行处理。

版权声明:转载请注明来源 RedFree@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-08-14 11:37

厂商回复:

近期会更新修复

最新状态:

暂无