漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-070560

漏洞标题:大麦网某处越权操作之2

相关厂商:大麦网

漏洞作者: bey0nd

提交时间:2014-08-01 10:50

修复时间:2014-09-15 10:52

公开时间:2014-09-15 10:52

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-01: 细节已通知厂商并且等待厂商处理中

2014-08-02: 厂商已经确认,细节仅向厂商公开

2014-08-12: 细节向核心白帽子及相关领域专家公开

2014-08-22: 细节向普通白帽子公开

2014-09-01: 细节向实习白帽子公开

2014-09-15: 细节向公众公开

简要描述:

胡汉三回来了

详细说明:

这个有两处都是越权的。

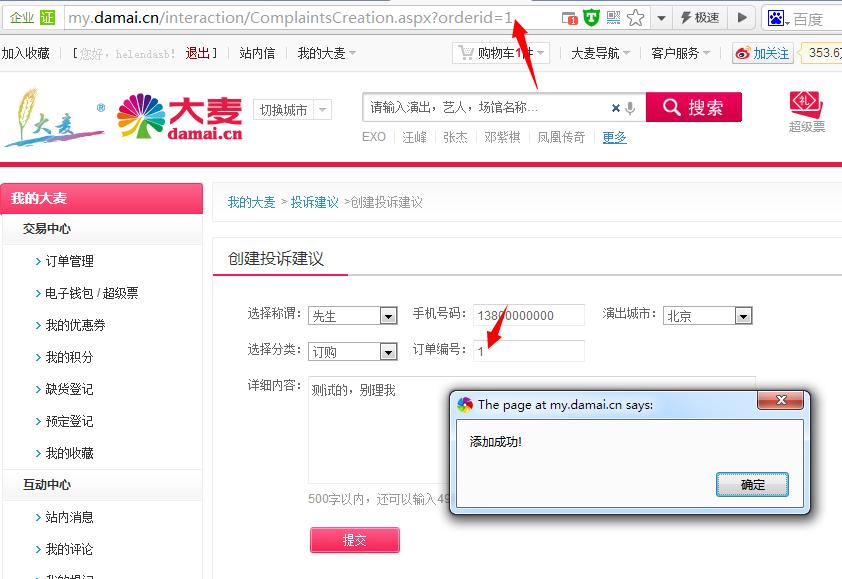

我们新创建一个订单。如下图

点咨询。就会跳到投诉这里

URL:http://my.damai.cn/interaction/ComplaintsCreation.aspx?orderid=19668075

订单的ID直接在GET传参数过去的

果断修改成别人的啊。。

成功提交。客服妹妹要去查别人订单了。。

投诉完了我们来看看吧。

地址http://my.damai.cn/interaction/complaintsDetail/13583

好吧。又是get过去的。

把后面的id改一下试试

http://my.damai.cn/interaction/complaintsDetail/1234

传说中的信息一览无余额。。

我这只是随便找了个id1234

具体的不在深入研究了。

漏洞证明:

这个有两处都是越权的。

我们新创建一个订单。如下图

点咨询。就会跳到投诉这里

URL:http://my.damai.cn/interaction/ComplaintsCreation.aspx?orderid=19668075

订单的ID直接在GET传参数过去的

果断修改成别人的啊。。

成功提交。客服妹妹要去查别人订单了。。

投诉完了我们来看看吧。

地址http://my.damai.cn/interaction/complaintsDetail/13583

好吧。又是get过去的。

把后面的id改一下试试

http://my.damai.cn/interaction/complaintsDetail/1234

传说中的信息一览无余额。。

我这只是随便找了个id1234

具体的不在深入研究了。

修复方案:

权限验证

版权声明:转载请注明来源 bey0nd@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-08-02 23:43

厂商回复:

感谢提供的漏洞信息,我们会及时作出处理

最新状态:

暂无