漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068792

漏洞标题:酷我某站遍历目录SQL文件泄露导致后台沦陷

相关厂商:酷我音乐

漏洞作者: mango

提交时间:2014-07-17 10:41

修复时间:2014-07-23 18:17

公开时间:2014-07-23 18:17

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-17: 细节已通知厂商并且等待厂商处理中

2014-07-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

酷狗!!!!酷我!!傻傻分不清楚

详细说明:

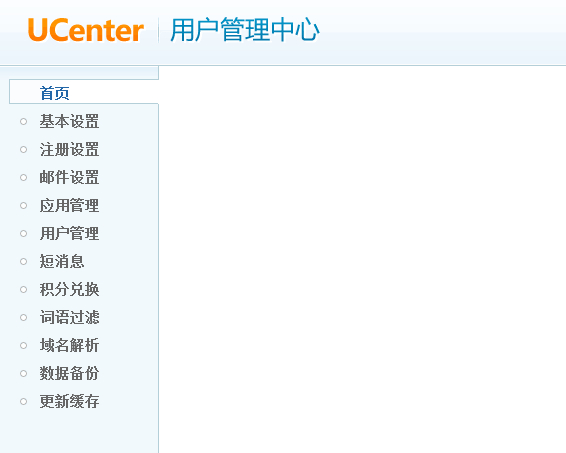

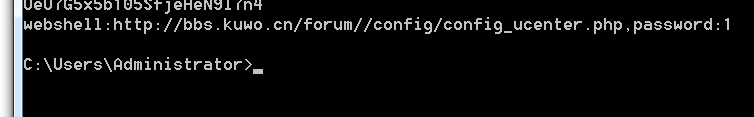

http://bbs.kuwo.cn/forum/data/backup_140306_G3P1Gy/

存在遍历目录

解开为 admin

43ba7c0aa9b57698687295809a204260

[email protected]

d4569a

最后MD5解开就是

聪明的管理员!!!真聪明!!!!

漏洞证明:

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-07-23 18:17

厂商回复:

最新状态:

暂无

![KS__1@1(PO5H8~G2P}S]P`W.jpg](http://wimg.zone.ci/upload/201407/162231165d1dfaf4f8cff19d53cf14f23cd64eb5.jpg)

![5K]P248JEG[[_LZTKEV49)W.jpg](http://wimg.zone.ci/upload/201407/162233061af26bff07dfcf5def93d3c98208395e.jpg)

![C@VN]75WV_ZVLSQR%3DS2AK.jpg](http://wimg.zone.ci/upload/201407/162233127a17071913b1b1bc4cd3de3468fc1bfe.jpg)