漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068631

漏洞标题:安凯汽车分站命令执行漏洞

相关厂商:安凯汽车

漏洞作者: 徽弘

提交时间:2014-07-15 19:11

修复时间:2014-08-29 19:12

公开时间:2014-08-29 19:12

漏洞类型:命令执行

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-08-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

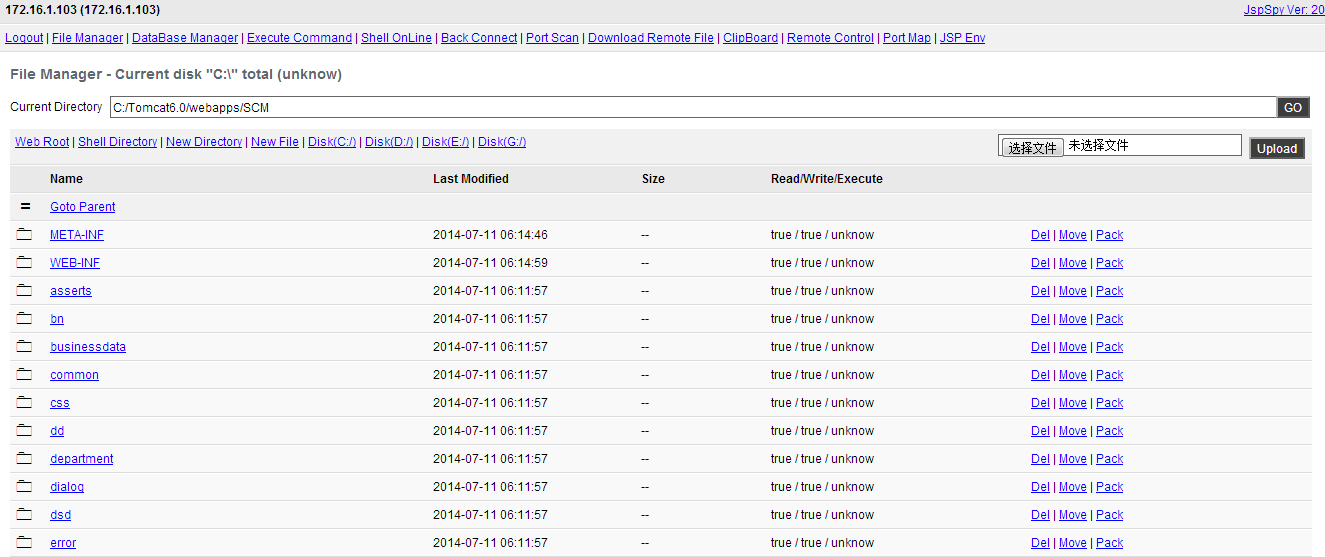

分站存在struts2,system权限,内网过于庞大、不敢深入

详细说明:

学校门口出现了很多新车(后面写着安凯汽车的网址,也就随手搜索了一下)

http://scm.ankai.com/login/Login.action

http://scm.ankai.com/cmd.jsp?o=vLogin 密码:admin

漏洞证明:

由于需要进入服务器,建立了用户,希望厂家见谅。

用户名:wooyun$ 密码:wooyun.?1314OK

c盘存在lcx

在我进去前已经又被入侵的痕迹,运维重新安装了win2008的系统,却没有及时清理shell。

修复方案:

内网的确很大,由于没有授权,所以不敢深入。如果对网站造成影响向您道歉。

升级struts

划分vlan(内网确实把我绕晕了)

版权声明:转载请注明来源 徽弘@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝