漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068131

漏洞标题:瑞丽女性网PHP分站Nginx解析漏洞+ASP分站后台弱口令+SQL注入漏洞

相关厂商:rayli.com.cn

漏洞作者: George乔治

提交时间:2014-07-11 10:47

修复时间:2014-08-25 10:48

公开时间:2014-08-25 10:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-11: 细节已通知厂商并且等待厂商处理中

2014-07-16: 厂商已经确认,细节仅向厂商公开

2014-07-26: 细节向核心白帽子及相关领域专家公开

2014-08-05: 细节向普通白帽子公开

2014-08-15: 细节向实习白帽子公开

2014-08-25: 细节向公众公开

简要描述:

瑞丽女性网(rayli.com.cn) PHP分站Nginx解析漏洞+ASP分站后台弱口令+SQL注入漏洞

详细说明:

瑞丽女性网(rayli.com.cn) PHP分站Nginx解析漏洞+ASP分站后台弱口令+SQL注入漏洞

漏洞证明:

修复方案:

瑞丽女性网分站后台弱口令+SQL注入

弱口令后台地址http://video.rayli.com.cn/ec/login.html.asp

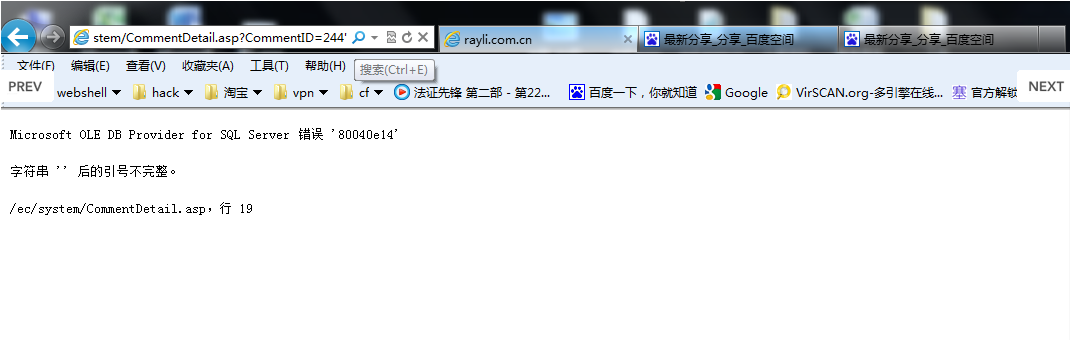

注入点http://video.rayli.com.cn/ec/system/CommentDetail.asp?CommentID=244

分析:

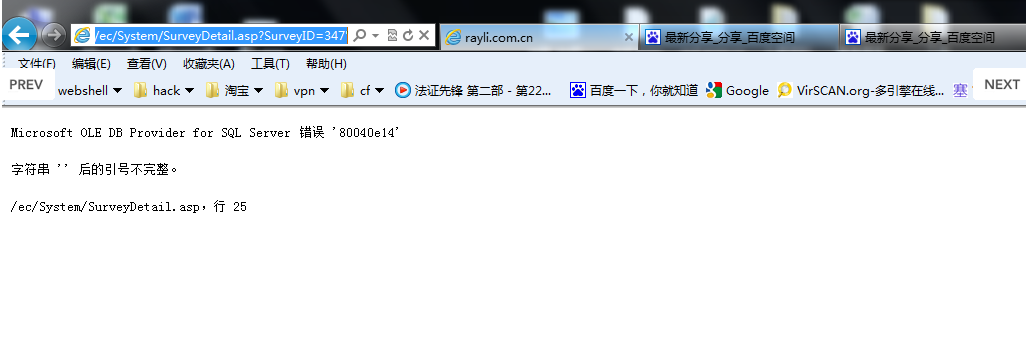

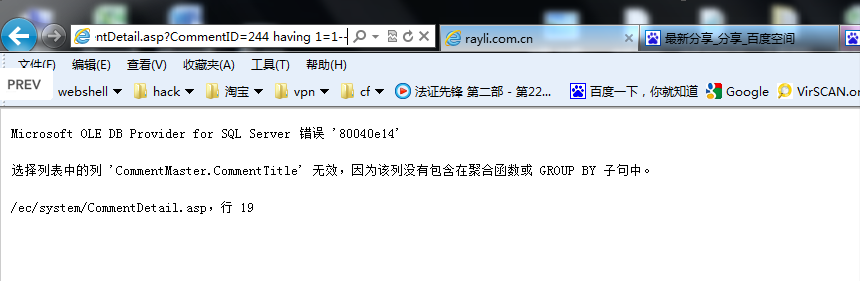

瑞丽女性网的问卷调查分站后台存在弱口令,采用默认帐号密码U:admin P:admin轻易进入后台。后台功能虽十分简略但存在明显注入漏洞,CommentDetail.asp文件中的CommentID参数未经任何检查过滤就带入数据库进行查询,黑客可能利用弱口令进入后台后精心构造url操纵数据库查询语句,造成网站敏感信息泄漏,对网站产生安全威胁。简单测试下,不仅CommentDetail.asp,几乎问卷调查分站后台所有文件中的参数都未经任何过滤,如SurveyDetail.asp中的SurveyID。该网站采用mssql数据库,再次利用‘having 1=1--’语句爆表名及字段来验证漏洞。

危害:

后台几乎所有文件的参数都未经任何过滤就带入数据库查询,且后台存在明显弱口令,黑客可以轻易进入后台并利用注入得到网站的敏感信息,对网站造成巨大的危害。所以该漏洞危险等级高,应立即采取修补措施。

版权声明:转载请注明来源 George乔治@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2014-07-16 09:23

厂商回复:

感谢提供

最新状态:

暂无