漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067814

漏洞标题:mcafee麦咖啡可通过暴力破解到企业授权号获取到所有企业用户的许可密钥

相关厂商:Mcafee(上海)软件有限公司

漏洞作者: 路人甲

提交时间:2014-07-30 16:46

修复时间:2014-10-28 16:48

公开时间:2014-10-28 16:48

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:11

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-30: 细节已通知厂商并且等待厂商处理中

2014-07-30: 厂商已经确认,细节仅向厂商公开

2014-08-02: 细节向第三方安全合作伙伴开放

2014-09-23: 细节向核心白帽子及相关领域专家公开

2014-10-03: 细节向普通白帽子公开

2014-10-13: 细节向实习白帽子公开

2014-10-28: 细节向公众公开

简要描述:

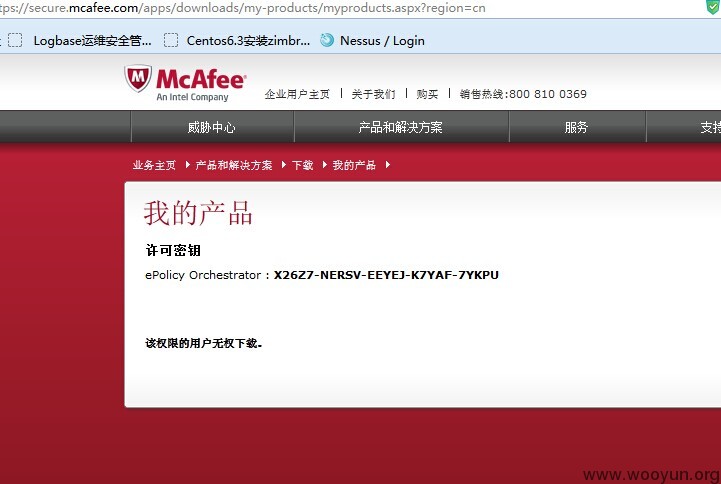

在http://www.mcafee.com/cn/downloads/downloads.aspx企业用户产品与解决方案首页,通过产品下载授权登录界面,可以利用程序设计缺陷,认证设计不合理,暴力破解到mcafee企业用户所有的授权号,然后通过相应的授权号进行正版软件下载使用,这个缺陷严重影响了企业用户的利益。

详细说明:

登录界面,使用任意符合规则的授权号2003199-NAI登录,提示相应错误。

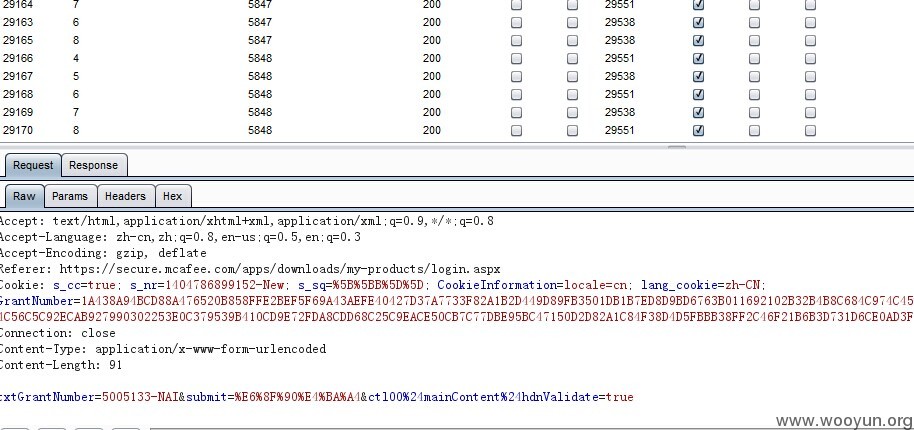

利用burp suite进行暴力破解,这里我选择授权号的范围为4000000-NAI到8009999-NAI,经过分析,可以获取到批量的正式授权号,然后就提交下载正版的企业软件吧

漏洞证明:

修复方案:

加强认证机制,完善设计缺陷

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-07-30 22:00

厂商回复:

感谢白帽子社区对McAfee的关注,让我们携手防范网络威胁。

最新状态:

暂无