漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067654

漏洞标题:爱码手机验证码接收平台任意会员信息泄漏与重置漏洞

相关厂商:f02.cn

漏洞作者: 番茄师傅

提交时间:2014-07-09 14:22

修复时间:2014-08-23 14:24

公开时间:2014-08-23 14:24

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-09: 细节已通知厂商并且等待厂商处理中

2014-07-09: 厂商已经确认,细节仅向厂商公开

2014-07-19: 细节向核心白帽子及相关领域专家公开

2014-07-29: 细节向普通白帽子公开

2014-08-08: 细节向实习白帽子公开

2014-08-23: 细节向公众公开

简要描述:

爱玛手机验证码接收平台通过修改网页上会员ID即可修改对应会员的资料

详细说明:

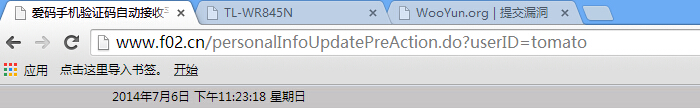

首先需要注册一个自己的漏洞登陆,进入个人资料选项并选择修改。。

这个时候我们看这个网页提交的参数。。。 很有意思 。。。。

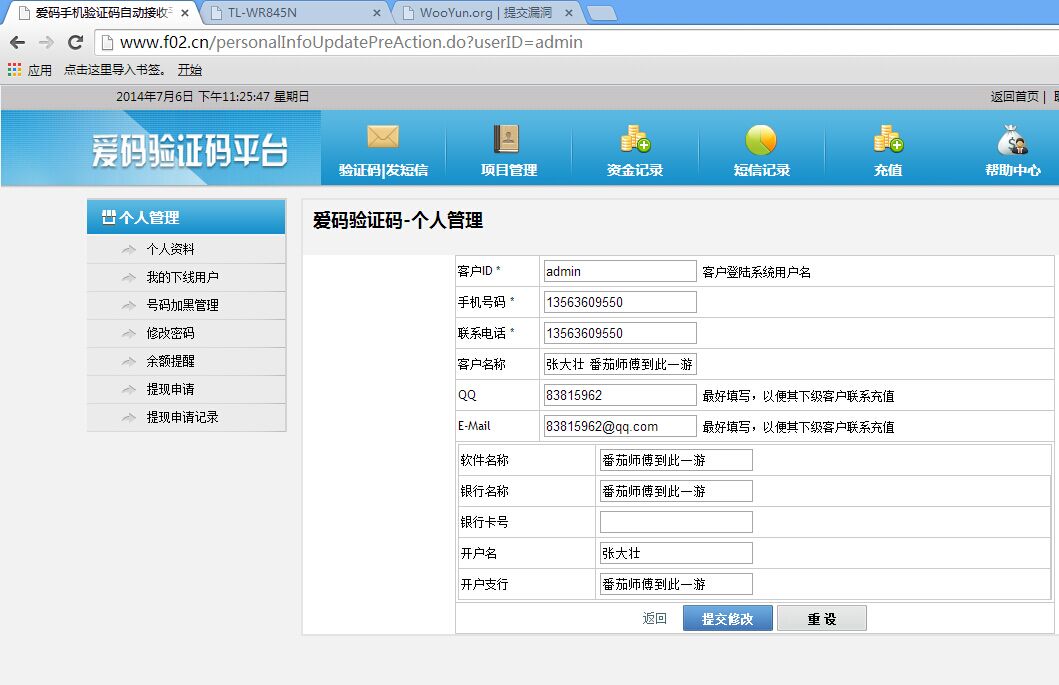

试着将后面的ID 修改一下、、、 admin 提交 好玩的事情出现了

我们修改一下 提交上去。。 竟然成功了

求平台积分。。。。。

漏洞证明:

修复方案:

我不懂。。。。

站长。。。 求平台积分、、、、、

版权声明:转载请注明来源 番茄师傅@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-07-09 14:39

厂商回复:

已经核实漏洞存在,并且在第一时间处理修复,感谢漏洞作者及支持爱码平台的人。谢谢!

最新状态:

暂无

![[T6_JAT$FKO)]PR6E~S5{FJ.jpg](http://wimg.zone.ci/upload/201407/062320346b39f50a70faf7483c1d3f718e2d1019.jpg)

![E2({T`0KX~WV)HX]KZBN$(6.jpg](http://wimg.zone.ci/upload/201407/062327519cf1044e2e6ce1253f47abe72ed3a31f.jpg)

![E2({T`0KX~WV)HX]KZBN$(6.jpg](http://wimg.zone.ci/upload/201407/0623284489d0a29f7f563adaa47ec2311094c5f1.jpg)