漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066075

漏洞标题:金龙一卡通查询子系统漏洞,可制作手持设备联网快速复制他人卡片(非爆破)

相关厂商:哈尔滨新中新华科电子设备有限公司

漏洞作者: 路人甲

提交时间:2014-06-24 17:12

修复时间:2014-09-22 17:14

公开时间:2014-09-22 17:14

漏洞类型:非授权访问

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-24: 细节已通知厂商并且等待厂商处理中

2014-06-28: 厂商已经确认,细节仅向厂商公开

2014-07-01: 细节向第三方安全合作伙伴开放

2014-08-22: 细节向核心白帽子及相关领域专家公开

2014-09-01: 细节向普通白帽子公开

2014-09-11: 细节向实习白帽子公开

2014-09-22: 细节向公众公开

简要描述:

详细说明:

金龙一卡通查询子系统需要配置终端机IP,只有被配置为终端IP的机器才能够使用该查询子系统,如果不是可信终端列表则显示为未授权状态,如下图所示:

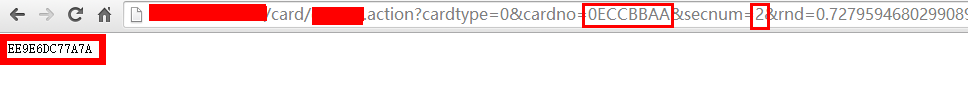

但是该查询子系统的服务端存在未授权访问,不在可信IP列表内的IP也可以通过接口查询M1卡的扇区密码,如下图所示:

(由于涉及到的用户量较大,为不被恶意利用,故地址暂做隐藏)

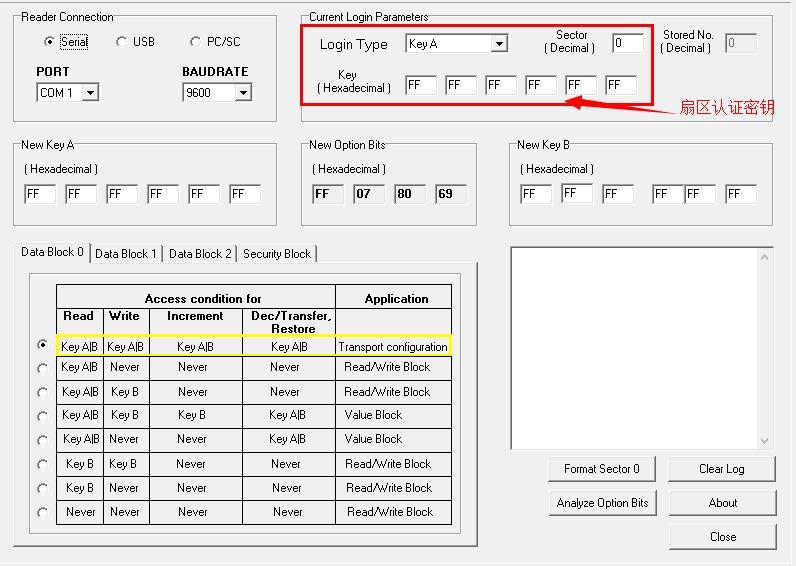

有了扇区密码,就可以dump M1卡的内容了,不用暴力破解,所以可制作手持设备并连接网络批量复制他人卡片,只需要1秒钟。

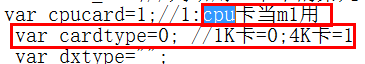

CPU卡也是可以的,CPU卡会当做M卡处理;另外还有cardtype参数可以控制选择是M1还是M4,因此涉及到的不仅是M卡,还有CPU卡作为M卡处理的问题。

复制他人卡片之后进行消费,使得卡片金额与系统金额不平,也会计算为该用户的实际消费,进行平账。根据调研卡片在高校的业务情况,使用该套系统若发生对账不平,会进行平账处理,也就是会纠正卡片的金额错误,造成用户卡片金额被盗刷(对于卡复制问题,还可结合另一个漏洞在不物理接触他人卡片的情况下制作卡片,但该漏洞目前的攻击难度较大,需要进一步研究,公开日期不定)。

【代码】

实际上对于M卡写一个手机APP就可以了~~ 类似于Mifare Classic Tool_1.7.3.apk

漏洞证明:

修复方案:

查询扇区密码的接口也要根据IP来做限制~~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-06-28 22:42

厂商回复:

CNVD未直接复现,不过对于此类M卡的风险已经早已获知,已经由CNVD直接向哈尔滨新中新集团股份有限公司通报。

最新状态:

暂无