漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065991

漏洞标题:QQ旋风离线空间可通过钓鱼执行XSS

相关厂商:腾讯

漏洞作者: Mr .LZH

提交时间:2014-06-24 00:12

修复时间:2014-08-08 00:14

公开时间:2014-08-08 00:14

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-24: 细节已通知厂商并且等待厂商处理中

2014-06-24: 厂商已经确认,细节仅向厂商公开

2014-07-04: 细节向核心白帽子及相关领域专家公开

2014-07-14: 细节向普通白帽子公开

2014-07-24: 细节向实习白帽子公开

2014-08-08: 细节向公众公开

简要描述:

QQ旋风离线空间可通过钓鱼执行xss

详细说明:

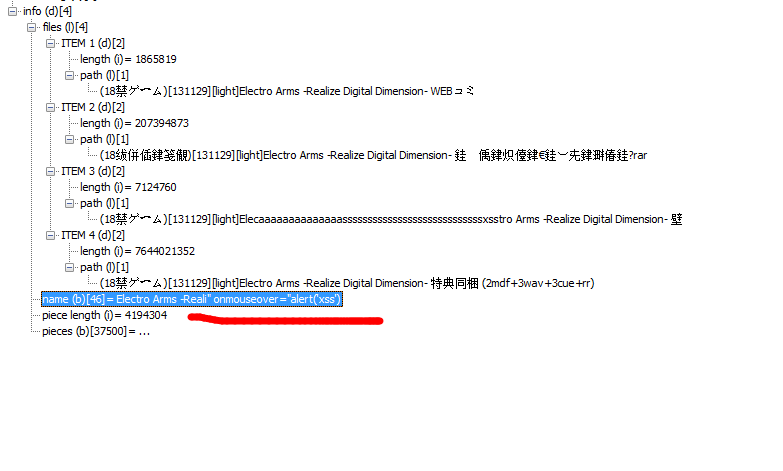

第一步先构造种子,修改种子内部名字为:

Electro Arms -Reali" onmouseover="alert('xss')

由于这里对尖括号有一定限制,所以只能像上面一样构造。

另外,种子内的资源名字对尖括号和引号等有限制,那边无法构造。

给个修改后的种子信息:

只改了名称。

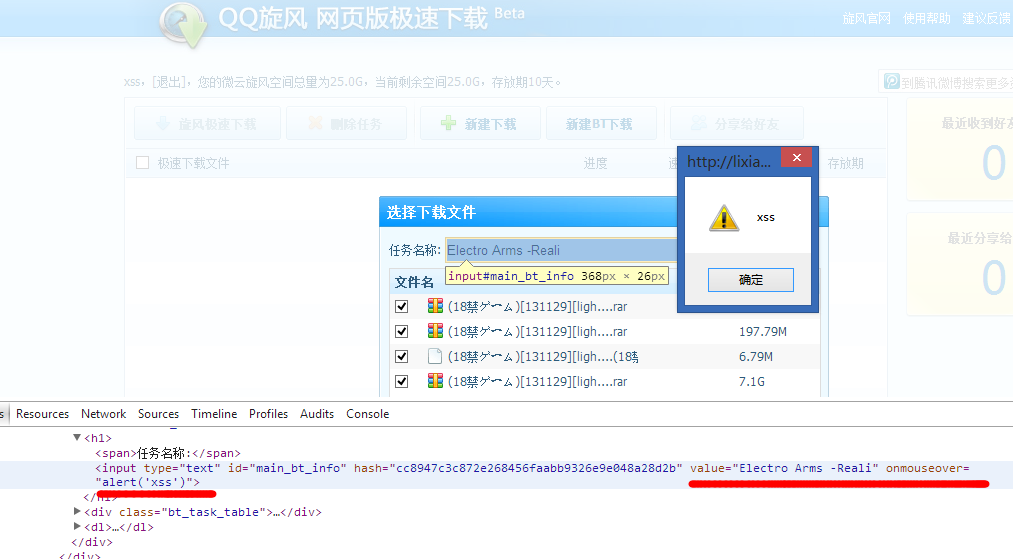

接下来登陆qq旋风离线空间,上传种子,弹出选择资源的窗口,同时弹出xss。

漏洞证明:

修复方案:

腾讯的安全部门暑假需不需要扫地收垃圾的,大学狗求带

版权声明:转载请注明来源 Mr .LZH@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-06-24 10:52

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无