漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065701

漏洞标题:冷水江市政府门户网站getshell

相关厂商:国家互联网应急响应中心

漏洞作者: 果冻好吃

提交时间:2014-06-23 10:58

修复时间:2014-08-07 11:02

公开时间:2014-08-07 11:02

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-23: 细节已通知厂商并且等待厂商处理中

2014-06-27: 厂商已经确认,细节仅向厂商公开

2014-07-07: 细节向核心白帽子及相关领域专家公开

2014-07-17: 细节向普通白帽子公开

2014-07-27: 细节向实习白帽子公开

2014-08-07: 细节向公众公开

简要描述:

冷水江市政府门户网站呀!听说以前就被人搞过,让人嘘唏不已。

详细说明:

动易cms6.8 asp版本中cms的最后一个版本 网上有短信跨站xss漏洞利用的方法。但是都试过了,甚至社工出普通管理的帐号密码对admin进行短信轰炸都不行。看来这条路行不通。

后来经事实证明即使得到管理帐号密码也拿不下webshell

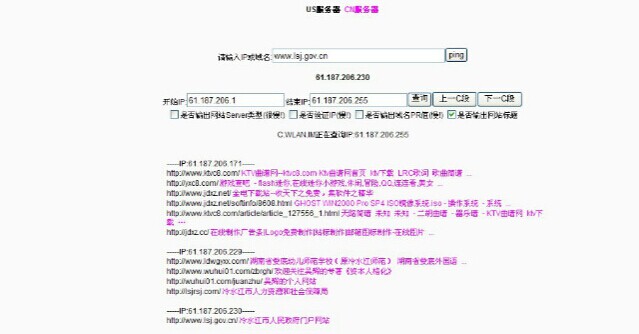

旁注查询下站点

没看到啥有用的东西。c段查询了下,想通过c段来嗅探下帐号密码试试

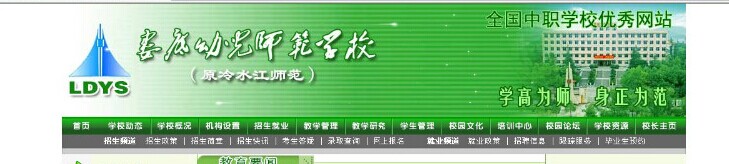

科讯的cms 还是那个冷水江网站制作公司的杰作。这学校同服网站下存在弱口令,默认数据库地址等等漏洞,目录限权设置不是很严格,存在跨站漏洞,通过cookies注入中转就可以爆出密码弱口令进入。科讯cms8.05版通过在线执行sql语句成功拿下webshell

发现在根目录写入木马会失败。在子目录下允许。随手翻翻目录,发现个守护神网页防篡改系统,上传aspx大马,执行命令,发现了360主动防御。然后就是溢出提权了。通过iis60day成功溢出以system的限权允许了大马。大马上线然后通过命令提示符结束了360的主动防御系统。。。

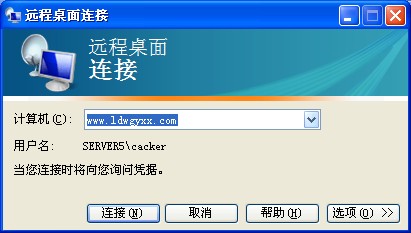

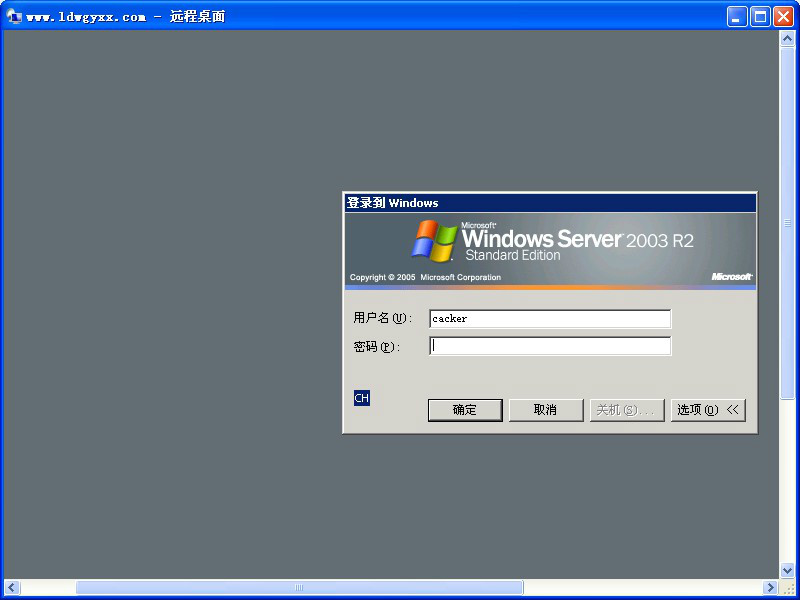

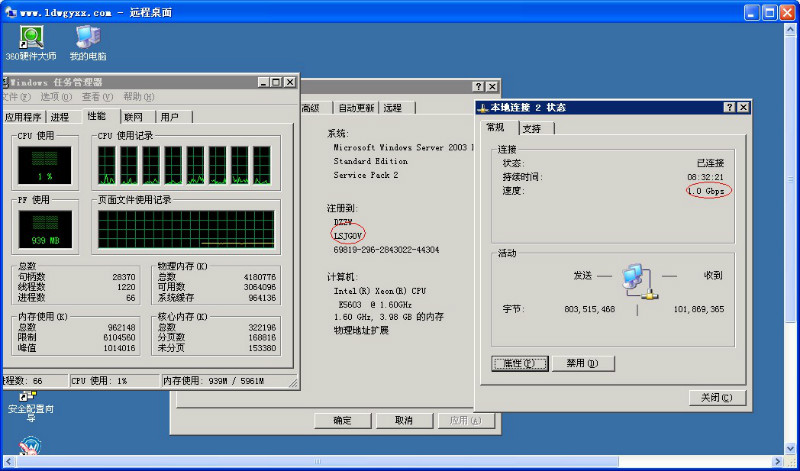

服务器外网开启了3389的我进行端口转发。

到此搞定师范服务器

这群土豪。。。。

嗅探了半天啥也没有。随便翻翻admin的桌面看看

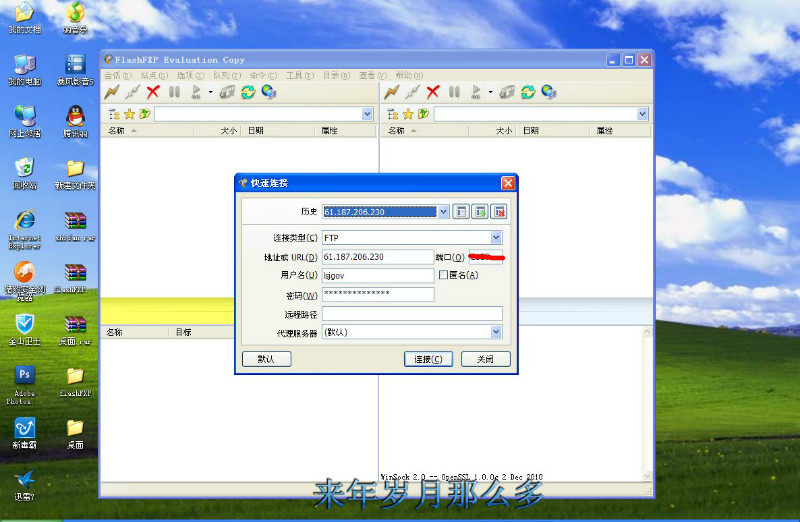

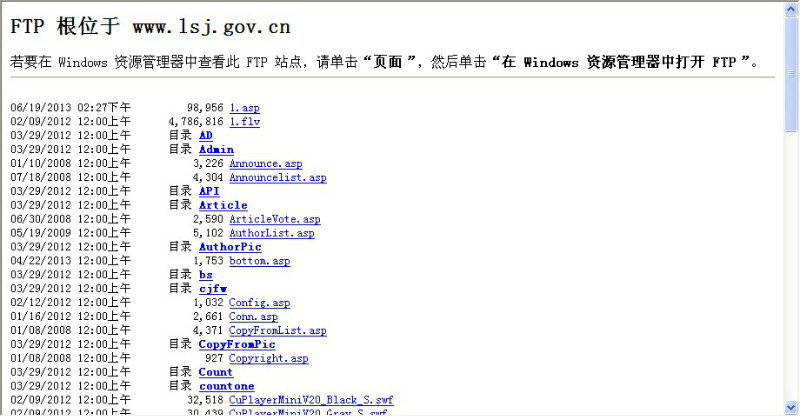

因为我冷水江门户网站的ip跟师范的只差一位数。后来在管理桌面上发现这些东西,估计管理应该是同一人。把他桌面上的flashfxp下载来下。通过里头的记录在通过星号密码查看器取得ftp的帐号密码上传大马

仅测试,本人已经删除!谢谢

漏洞证明:

修复方案:

推荐管理员没事常看看。。

版权声明:转载请注明来源 果冻好吃@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-06-27 22:34

厂商回复:

CNVD确认并复现所述情况(未全部复现),已经转由CNCERT下发给湖南分中心处置。测试过程的综合渗透技术不错,rank 15

最新状态:

暂无