漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065170

漏洞标题:拍鞋网漏洞大礼包(某分站可shell)

相关厂商:paixie.net

漏洞作者: JJ Fly

提交时间:2014-06-16 18:03

修复时间:2014-07-31 18:06

公开时间:2014-07-31 18:06

漏洞类型:系统/服务运维配置不当

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-16: 细节已通知厂商并且等待厂商处理中

2014-06-17: 厂商已经确认,细节仅向厂商公开

2014-06-27: 细节向核心白帽子及相关领域专家公开

2014-07-07: 细节向普通白帽子公开

2014-07-17: 细节向实习白帽子公开

2014-07-31: 细节向公众公开

简要描述:

拍鞋网漏洞大礼包(某分站已shell)

详细说明:

地址

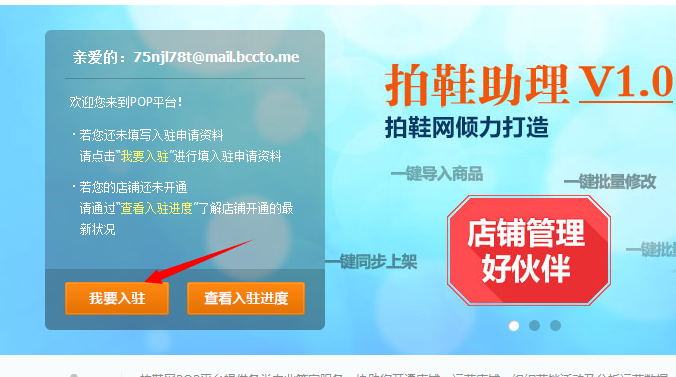

首先我们来注册一个帐号,

登录上去之后选择我要入住

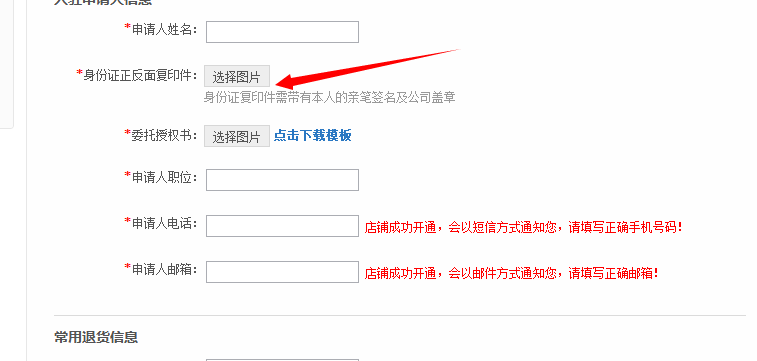

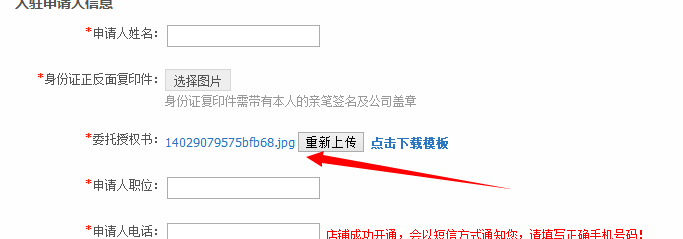

一步步按要求来 到下面这个地址

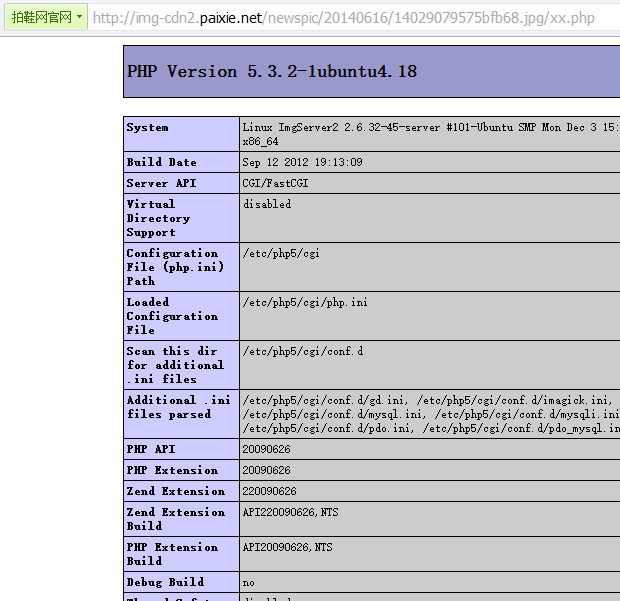

来一个phpinfo的截图吧。。

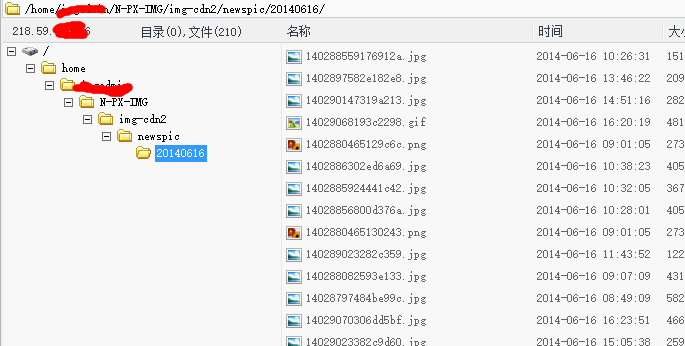

shell

另外第二处解析漏洞

http://pximg2.paixie.net/paixie/201406/13/140266680845674_thumb_12896.jpg/xx.php

http://pximg2.paixie.net/paixie/201406/13/140266680845674.jpg/xx.php

(简单测试了一下没法shell,图片中的php代码会被删除).

URL跳转

http://m.paixie.net/msg/index?url=http://www.baidu.com

Xss在手机网页中有很多处。例如下

http://m.paixie.net/list?brands=forbidaxxx" onmouseover="alert(1)" x="&special=1&page=1

其实本来想用url跳转配合xss代码反馈一下看看能不能让你们中招,后来发现了解析漏洞,也就不测试了,一块提交给你们吧。

拿到shell之后,未进一步深入。

漏洞证明:

修复方案:

版权声明:转载请注明来源 JJ Fly@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-06-17 10:09

厂商回复:

谢谢提交,确实存在图处上传的BUG

最新状态:

暂无