漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064822

漏洞标题:豌豆荚漏洞可导致进入内部OA与控制官方注册邮箱

相关厂商:豌豆荚

漏洞作者: 寒江不钓

提交时间:2014-06-13 18:36

修复时间:2014-07-28 18:40

公开时间:2014-07-28 18:40

漏洞类型:内部绝密信息泄漏

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-13: 细节已通知厂商并且等待厂商处理中

2014-06-13: 厂商已经确认,细节仅向厂商公开

2014-06-23: 细节向核心白帽子及相关领域专家公开

2014-07-03: 细节向普通白帽子公开

2014-07-13: 细节向实习白帽子公开

2014-07-28: 细节向公众公开

简要描述:

小荷才露尖尖角,早有蜻蜓立上头。

详细说明:

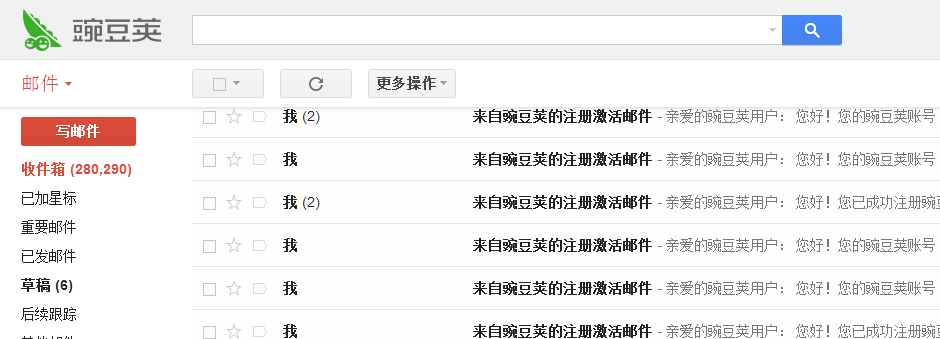

https://github.com/search?q=noreply%40wandoujia.com&type=Code&ref=searchresults 找到noreply账号密码,豌豆荚崇尚极客,喜欢Google,那就用找到的账号密码登录Gmail,成功。

信息很多,VPN连接,账号注册链接,员工通知等。

能不能漫游内网?我就不挖了。

周末愉快

漏洞证明:

修复方案:

改密码,培养员工安全意识。为啥总有猪一样的队友?

版权声明:转载请注明来源 寒江不钓@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-13 19:01

厂商回复:

十分感谢反馈,我们马上处理一下。

最新状态:

2014-07-28:当时已修复