漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064793

漏洞标题:UC内部系统任意登录+数据库帐号密码

相关厂商:UC Mobile

漏洞作者: 紫衣大侠

提交时间:2014-06-13 16:50

修复时间:2014-07-28 16:52

公开时间:2014-07-28 16:52

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-13: 细节已通知厂商并且等待厂商处理中

2014-06-13: 厂商已经确认,细节仅向厂商公开

2014-06-23: 细节向核心白帽子及相关领域专家公开

2014-07-03: 细节向普通白帽子公开

2014-07-13: 细节向实习白帽子公开

2014-07-28: 细节向公众公开

简要描述:

github,google code..等等源码托管的地方已经成为了企业安全的一个噩梦,UC也躺枪了....

详细说明:

一:系统平台

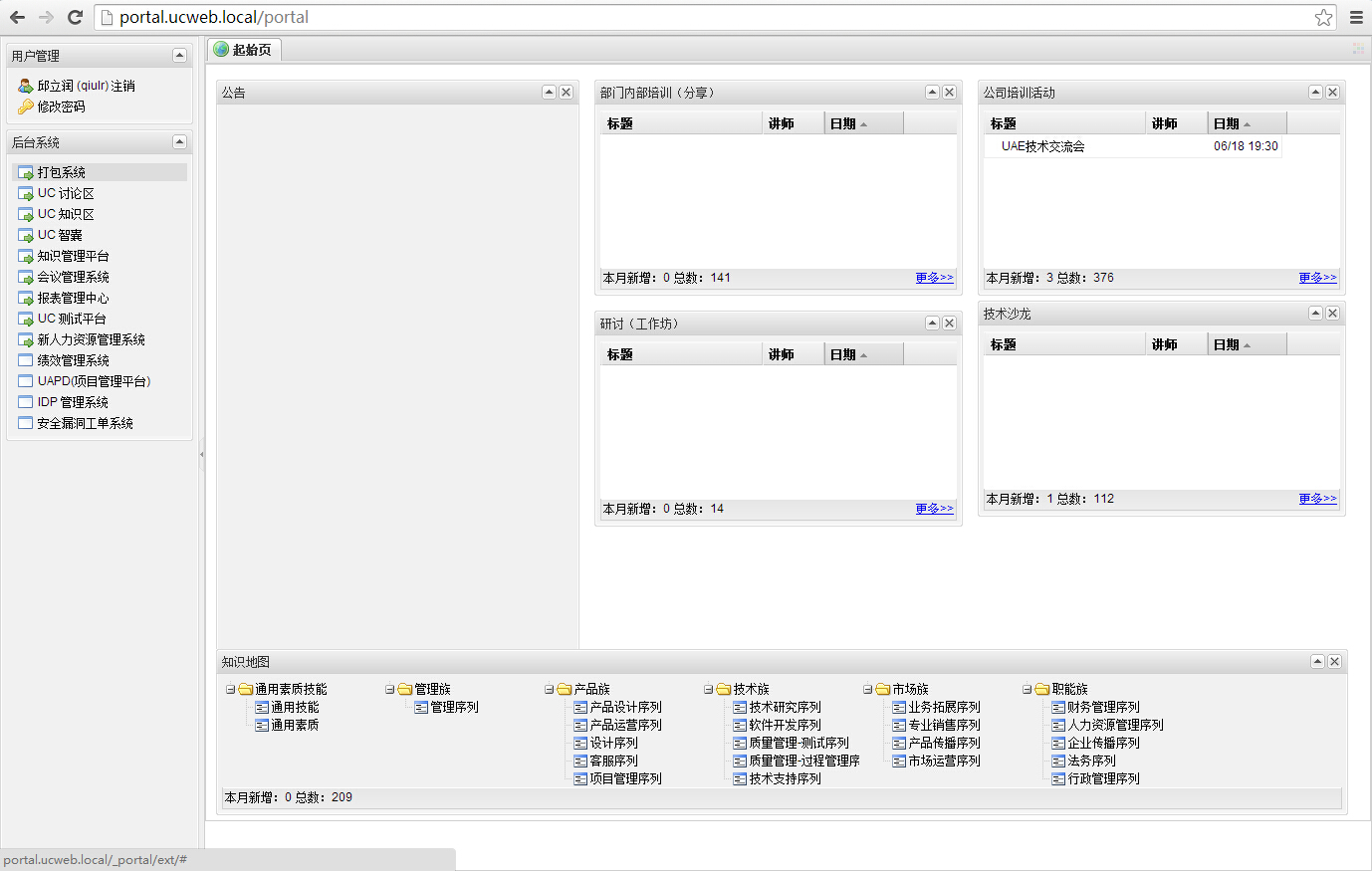

内部最重要的是portal系统,各种系统授权都由它来控制。。

1.portal系统:

2.项目管理平台:

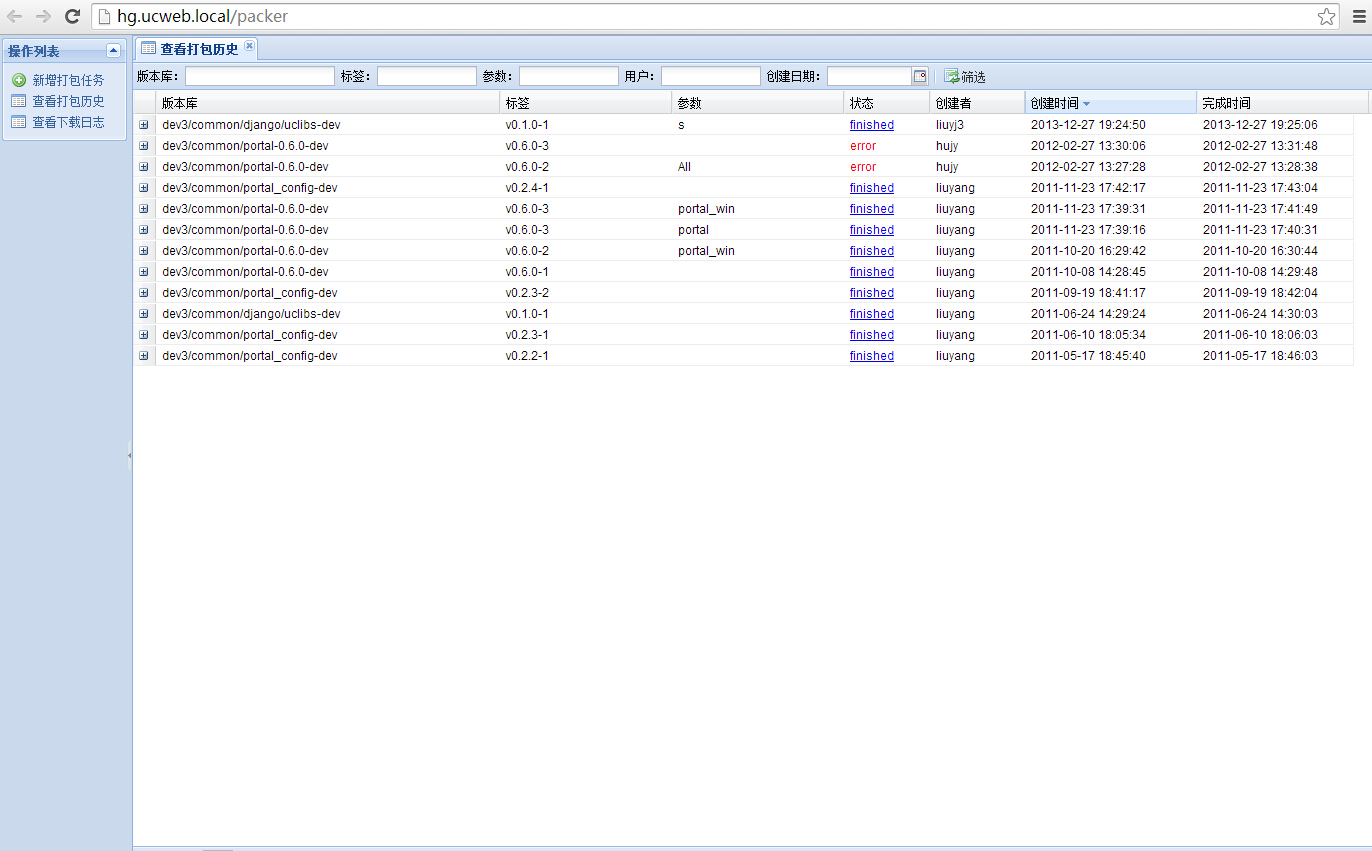

3. 打包平台:

http://hg.ucweb.local/packer ,可以下载内部研发系统最新的源代码。。

4. KPI考核系统:

话说你们这个KPI考核系统接口有问题,

这里存在平行权限问题,修改kpi_item_id值可以查看返回的json其他人的KPI信息,这个问题也要记得解决哦。。

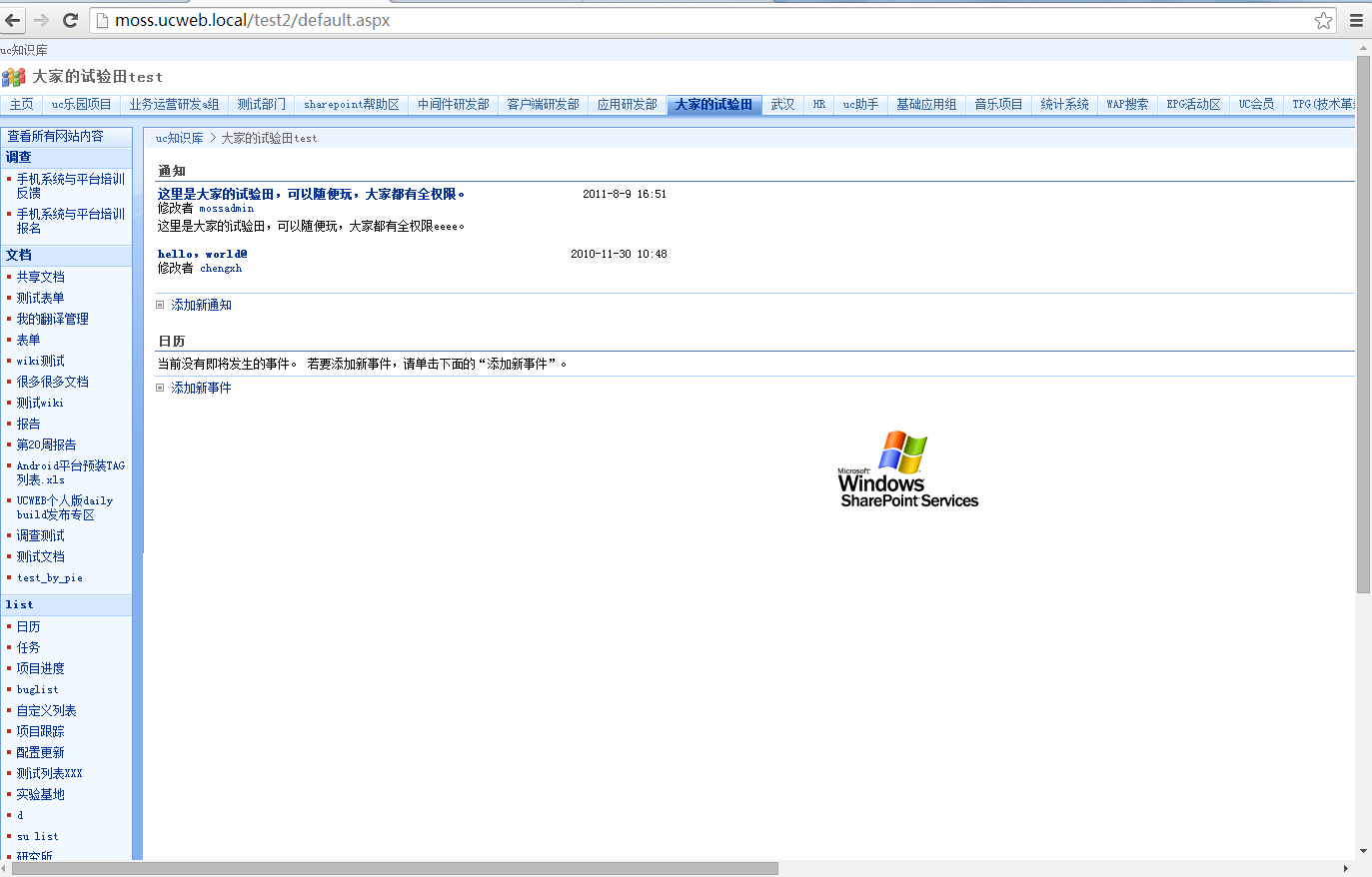

5.UC知识库:

6.vote投票管理后台(公网):

这个投票管理后台有很多帐号都存在123456弱口令,请管理员记得及时修改.如果这些系统不用对外服务,请尽量限制IP访问或放到内网里。

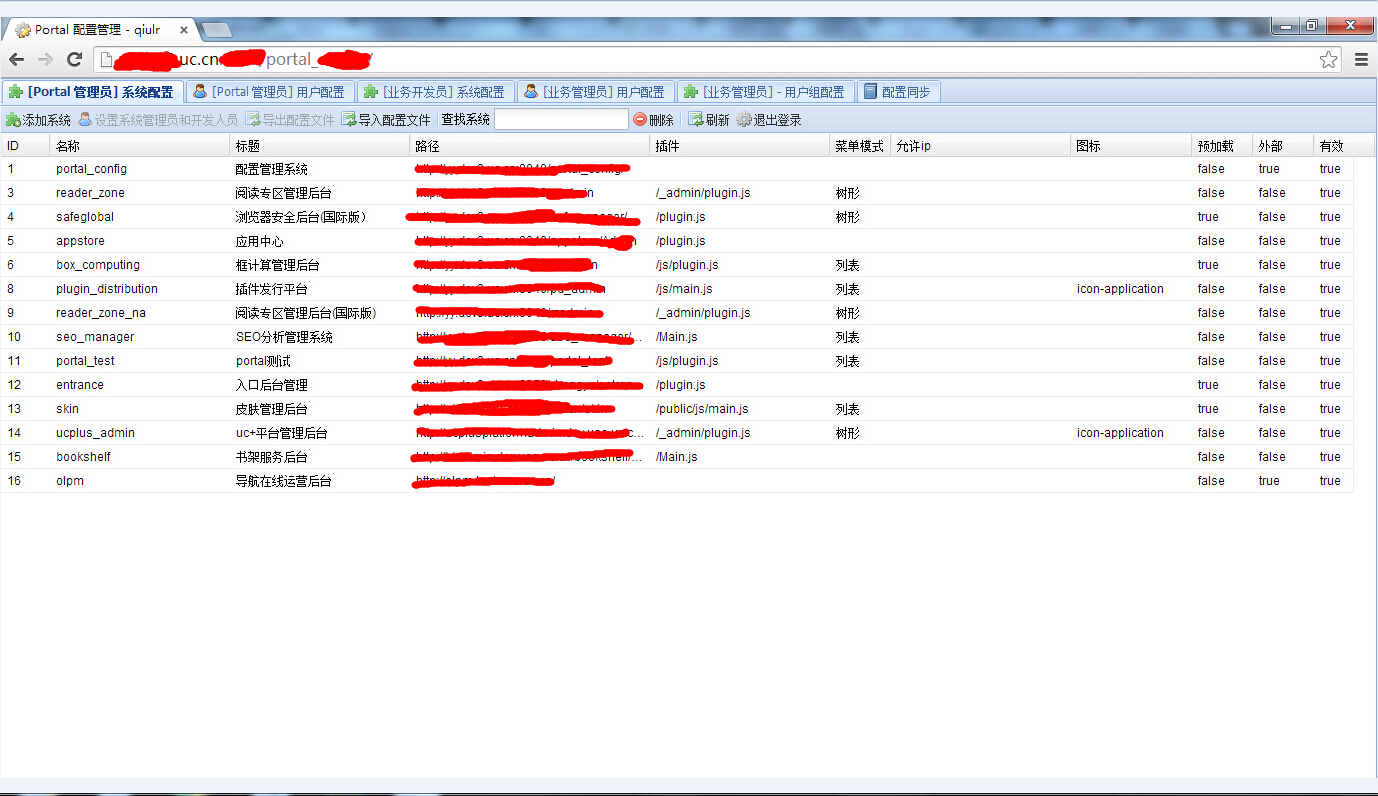

7.portal后台(公网):

url:http://***.uc.cn:8040/portal_***/

帐号:qiulr

密码:123456

这里泄漏了太多的敏感后台信息。。

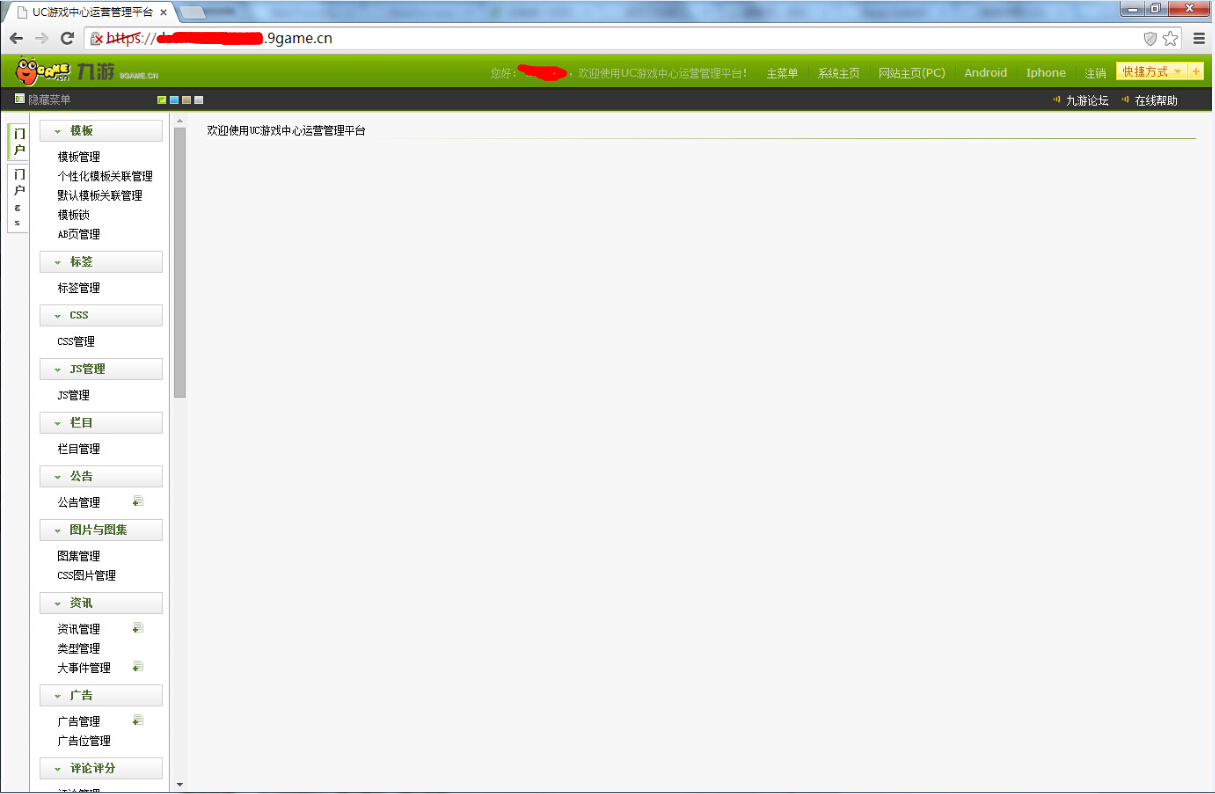

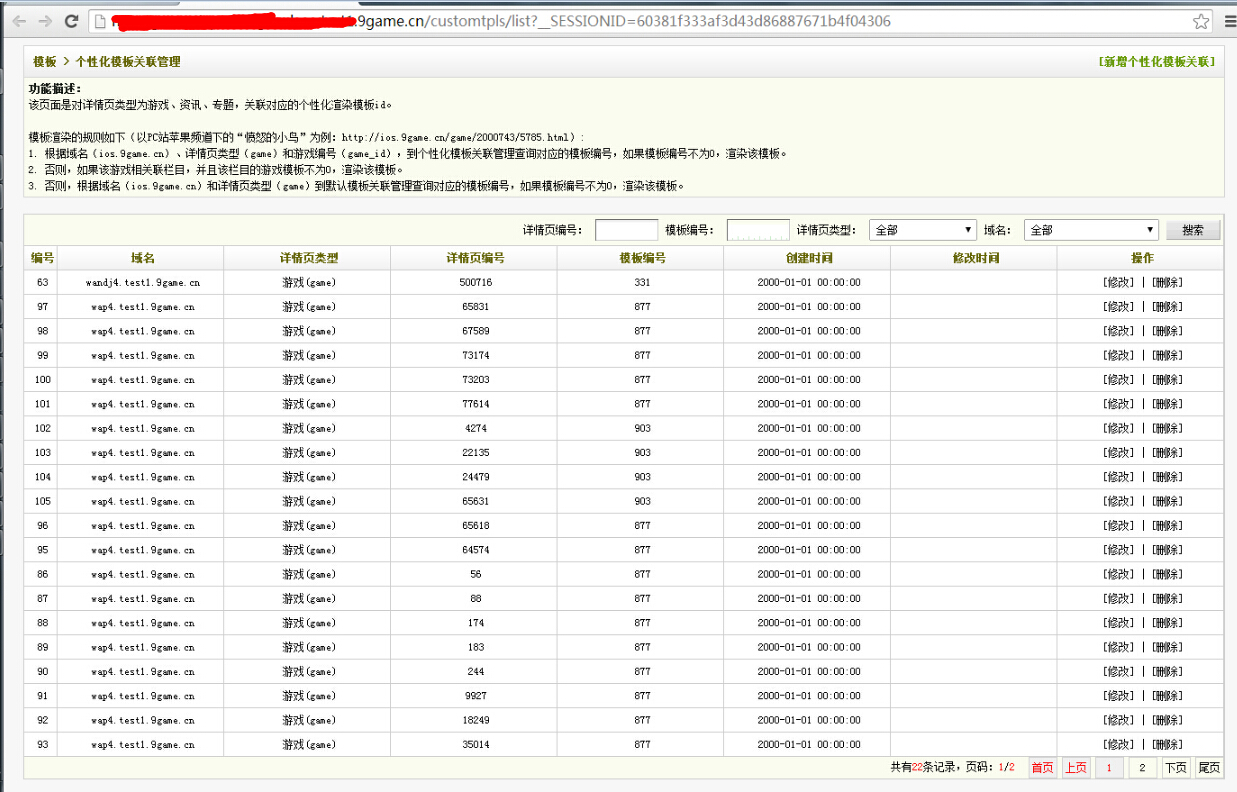

8.运营管理平台:

https://******.test1.9game.cn/

帐号:liangkz

密码:k******

我还以为是uc 9游的后台管理,吓死我了!最后一看应该是运营管理测试平台。

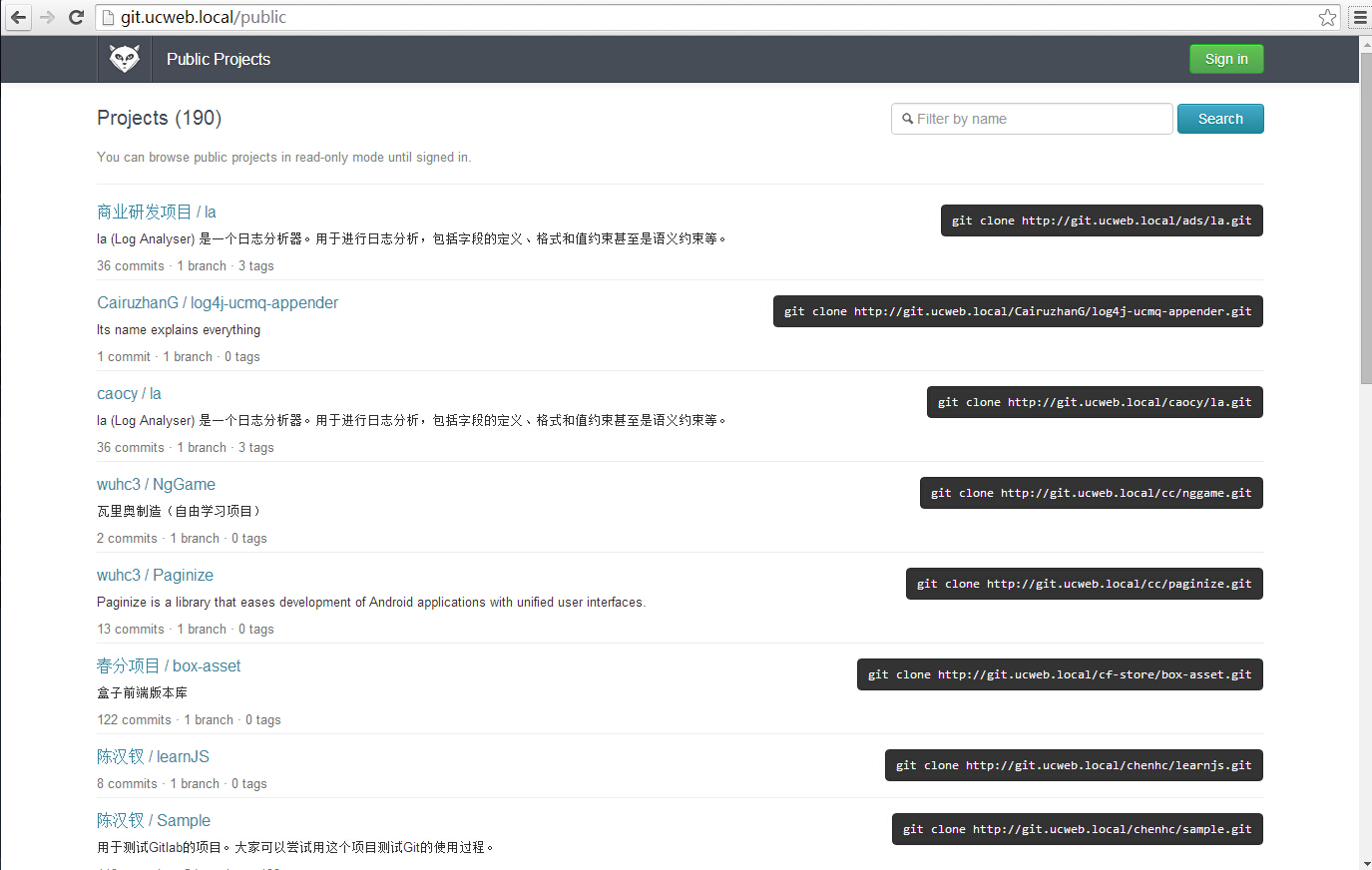

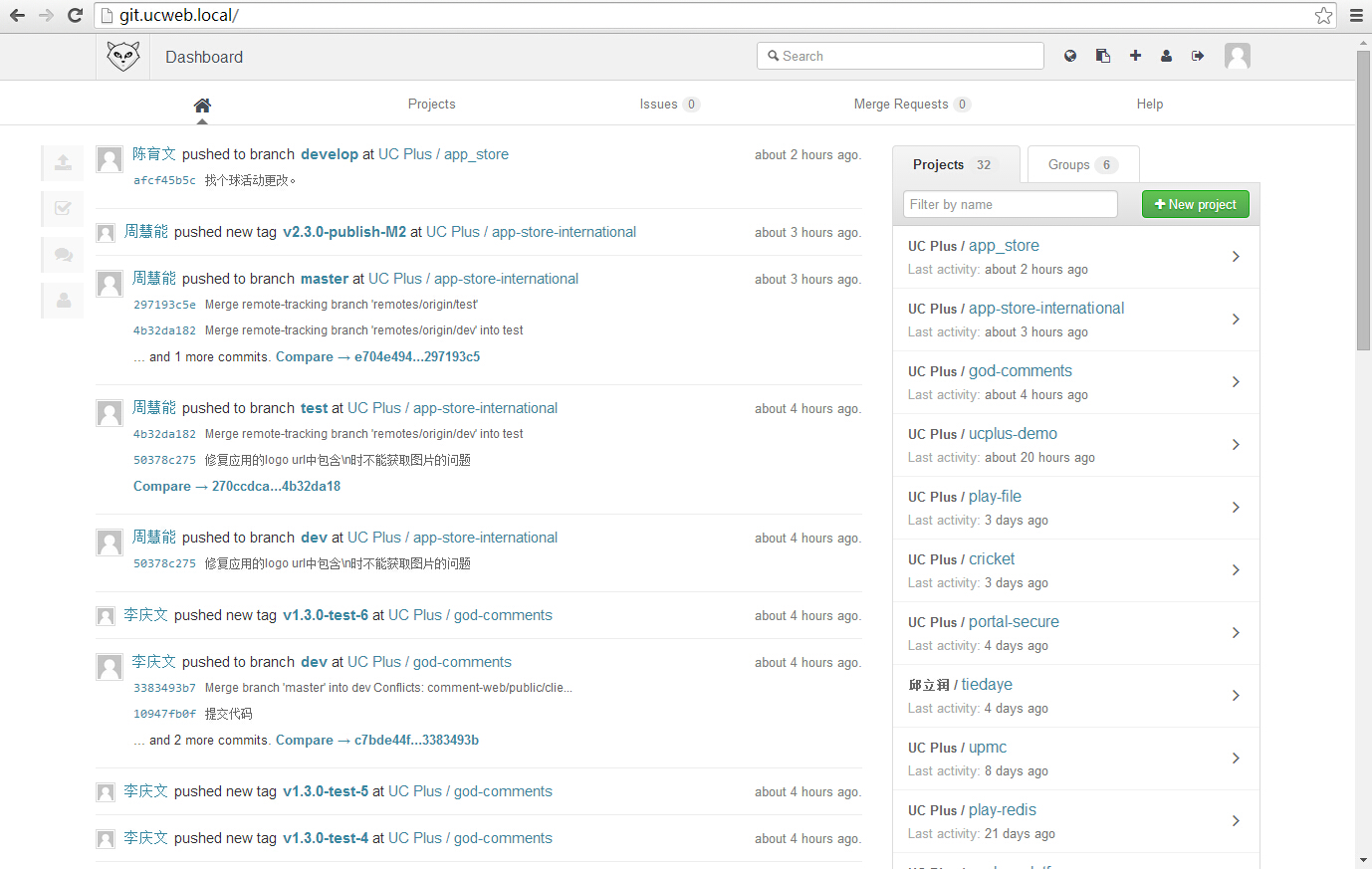

9.gitlab系统:

核心的代码库都在这里面

这里的系统源代码均可以下载。一样的道理,由于开发人员的安全意识薄弱,导致一些系统帐号和密码均被push到了git仓库中

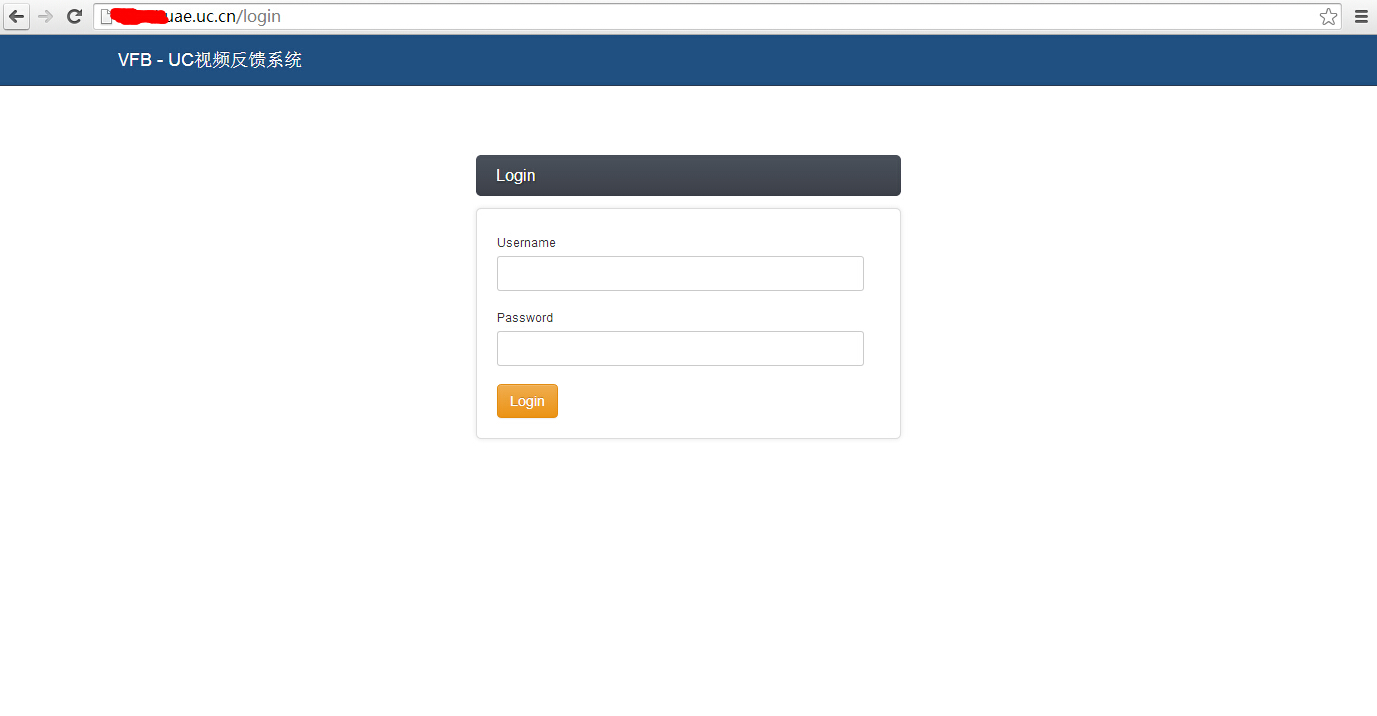

10.vfb视屏反馈系统:(公网)

该系统密码经过sha1经过加密,试过几个帐号是可以破解出来的,由于系统处于外网,请管理员核查该系统是否存在弱口令。

限于篇幅,后面还有一些敏感信息就不在发出来了.......

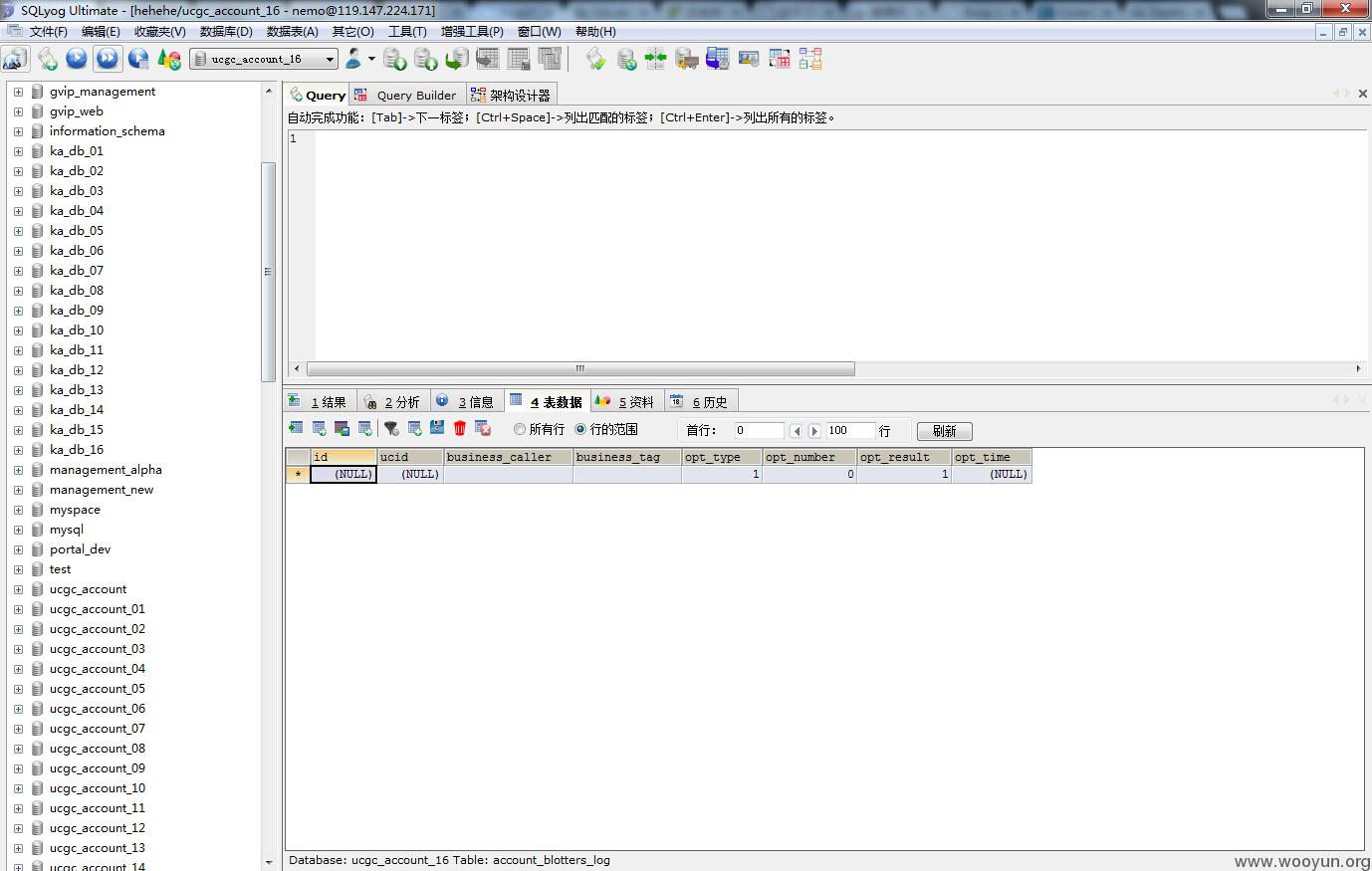

二:数据库的帐号密码

内网的安全性一般来说是比较弱的,本来准备开nmap全部扫描一遍,然后系统的做一次口令、内网系统安全测试,但是由于时间关系,加上未经厂商授权,所以就放弃了这些测试工作,整个过程未对数据进行任何破坏、修改或备份,也没有上传任何webshell,仅仅点到为此。

通过一些信息的收集,发现了以下帐号的弱口令、密码,这些帐号和密码均存在你们内部的gitlab系统上面,因此希望你们能自己去审查开发提交上去的代码是否含有一些帐号口令信息,并及时删除掉。。。

email:

帐号:[email protected]

密码:X67*****wk

帐号:[email protected]

密码:qi*****5

各种uc 9game.cn discuz库,太多太多了。。。。

漏洞证明:

修复方案:

1.修复出现的帐号的口令。

2.将不必要的后台管理限制IP访问或放入内网中。

3.检测内部的gitlab代码库中是否有敏感帐号信息,防止被进一步渗透入侵。

版权声明:转载请注明来源 紫衣大侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-06-13 19:01

厂商回复:

很严重的漏洞,已联系相关人员处理,非常感谢!

最新状态:

暂无